В фокусе глобальной киберразведки последних лет неизменно оказывается регион Ближнего Востока, превратившийся в стратегический хаб для сложных, целенаправленных кибератак. В отличие от криминальных группировок, стремящихся к быстрой финансовой выгоде, местные угрозы, поддерживаемые государствами, демонстрируют иные приоритеты. Их главные цели - долгосрочное закрепление в инфраструктуре жертвы, сбор стратегической разведки и расширение влияния. Ключевыми секторами-мишенями остаются государственные органы, дипломатические и оборонные ведомства, а также критически важная инфраструктура, такая как энергетика и телекоммуникации. Новейший анализ реальных инцидентов, проведенный экспертами, показывает устойчивую тактику злоумышленников, которая, однако, постоянно технически эволюционирует, что ставит под сомнение эффективность традиционных периметровых средств защиты.

Описание

От документов с макросами к злоупотреблению легитимными RMM-платформами

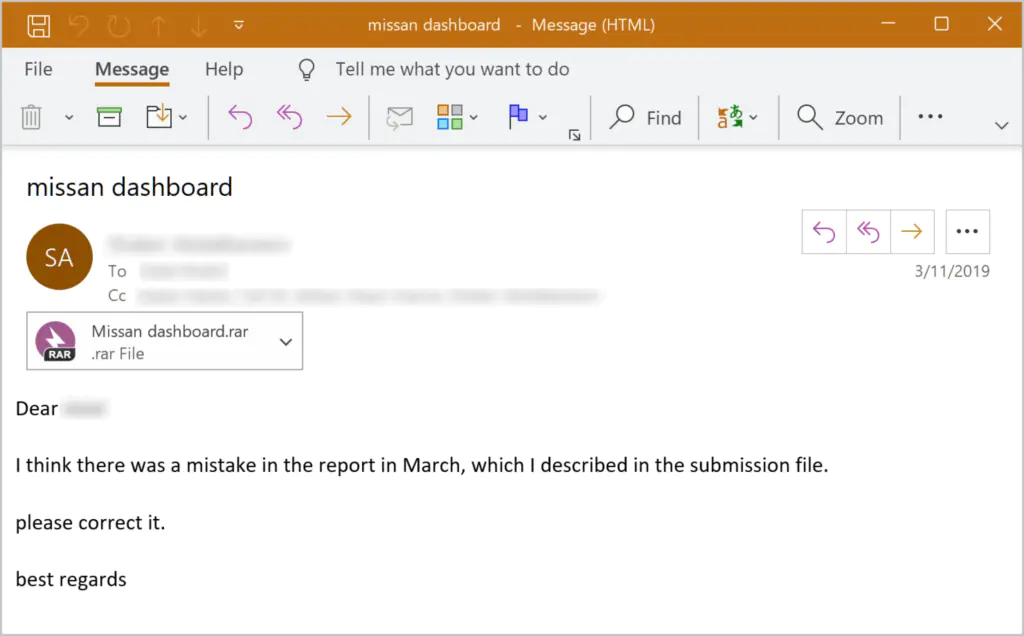

Исторически основным вектором начального доступа для таких групп, как ассоциируемая с Ираном MuddyWater (также известная как TEMP.Zagros, Cobalt Ulster), была целевая рассылка фишинговых писем со вредоносными документами Microsoft Office. Несмотря на то что современные версии Office по умолчанию блокируют выполнение макросов из ненадёжных источников, атаки продолжают быть успешными. Злоумышленники комбинируют убедительную социальную инженерию в теле письма, имитируя официальные запросы от государственных учреждений, коллег или партнёров, чтобы заставить пользователя вручную разрешить выполнение содержимого. В устаревших средах, где макросы всё ещё активны по умолчанию, успех гарантирован почти автоматически.

Однако в последние годы наметилась заметная тенденция к злоупотреблению легитимными инструментами удалённого мониторинга и управления (RMM), такими как Syncro, Atera, Remote Utilities и другие. Эта тактика, известная как "living off the land", позволяет атакующим минимизировать свой вредоносный след. Вместо разработки собственного вредоносного ПО злоумышленники регистрируются в облачных RMM-сервисах, получают легитимные, подписанные цифровыми сертификатами установочные пакеты (MSI), а затем рассылают их жертвам под видом обновлений, служебных документов или коммерческих предложений. После установки такой агент предоставляет атакующему полный контроль над системой через легальный веб-интерфейс, а сетевая активность сливается с обычным администрированием, что крайне затрудняет обнаружение.

Хроника атак: от телекома до дипломатии

Анализ хронологии инцидентов наглядно иллюстрирует эволюцию и широту операций. Ещё в 2019 году группа атаковала иракского мобильного оператора, используя документ Word с макросом, который запускал PowerShell-бэкдор. Тогда же была атакована университетская сеть в Иордании через письмо, сфабрикованное от имени правительственного департамента. В 2022-2023 годах тактика изменилась: для доставки использовались HTML-файлы, которые перенаправляли жертв на легитимные облачные хранилища (Dropbox, OneDrive) для загрузки вредоносного ZIP-архива с RMM-агентом. Под прицелом оказались хостинг-провайдер в Египте, страховая отрасль Израиля и пенсионный фонд Малайзии.

В 2024 году атаке подвергся израильский университет, а в 2025-м - масштабная кампания против дипломатических миссий и международных организаций по всему миру. Фишинговое письмо, маскировавшееся под официальное приглашение от МИД Омана на семинар по ближневосточной повестке, содержало документ с продвинутым макросом. Тот декодировал и собирал в памяти исполняемый файл, который затем собирал информацию о системе и устанавливал связь с командным сервером.

Один из последних зафиксированных случаев начала 2026 года демонстрирует возврат к документной теме, но с новой технической начинкой. Письмо, отправленное с домена, похожего на принадлежащий туркменскому оператору связи, с темой "Новые руководства по кибербезопасности" содержало файл "Cybersecurity.doc". Его макрос создавал и запускал вредоносную нагрузку, написанную на языке Rust. Этот тренд на использование Rust, обеспечивающего лучшую обфускацию и сложность для анализа, отмечается экспертами как признак развития технических возможностей группировки.

Ограничения периметра и необходимость поведенческого EDR

Представленная хроника атак ясно показывает фундаментальное ограничение классических средств защиты, сфокусированных на периметре и сигнатурном анализе. Блокировка фишинговых писем или вредоносных вложений на уровне почтового шлюза, безусловно, важна, но недостаточна. Угрозы, подобные MuddyWater, рассчитаны на многоэтапность. Даже если начальная доставка документа блокируется, злоумышленники пробуют другие векторы. А если документ с макросом или RMS-установщик проходят, дальнейшая активность - создание файлов, выполнение скриптов, легитимные RMM-команды, связь с C2 - часто остаётся незамеченной, поскольку выглядит как действия пользователя или системного администратора.

В этой связи на первый план выходит необходимость внедрения систем класса Endpoint Detection and Response (EDR, обнаружение и реагирование на конечных точках). Ключевое преимущество EDR - способность анализировать не изолированные события, а цепочки поведения на конечной точке. Например, EDR-система может выявить аномалию в последовательности: процесс WINWORD.EXE создаёт исполняемый файл в публичной папке, после чего этот файл запускается через cmd.exe и устанавливает сетевое соединение с подозрительным доменом. Такая корреляция событий, невидимая для точечных средств защиты, является индикатором компрометации.

Практические рекомендации для организаций, исходя из анализа угроз, выглядят следующим образом. Во-первых, необходимо ужесточить политики выполнения макросов, полностью отключив их для документов из интернета, и проводить регулярное обучение сотрудников по фишингу. Во-вторых, требуется строгий мониторинг и контроль за установкой любого ПО удалённого управления, включая применение правил наименьших привилегий и сегментацию сетей. Однако центральным элементом обороны должен стать переход к проактивной модели безопасности, основанной на непрерывном мониторинге поведения на конечных точках. Внедрение EDR позволяет не просто реагировать на известные угрозы, а выявлять сложные многоэтапные атаки по аномальным паттернам активности, что критически важно для противодействия современным APT-кампаниям, где долгосрочная невидимость является главным оружием злоумышленника.

Индикаторы компрометации

IPv4

- 159.198.66.153

- 159.198.68.25

Domains

- nomercys.it.com

- stratioai.org

MD5

- 0873ce3db84b79da935f71df3d6c8e6d

- 0a95918fd6000a69b8a70609f93e910f

- 1e9a4e774b61acc8a6b35ee50417e661

- 1f280f51eeb6cf895fe80082ce725841

- 23d99f912f2491749b89e4fd337273bc

- 242098c3e87822bffa7c337987065fbe

- 244a4f81cff4a8dc5872628a40713735

- 2ed6ebaa28a9bfccc59c6e89a8990631

- 3a95186019af1943a0ea0f8eb07a288f

- 3ab16bd1c339fd0727be650104b74dd1

- 4055d8b5c2e909f5db8b75a5750a7005

- 43be8a405a7f57cf9f910d829c521b21

- 4c169dde3bc184c42ca7a712a61c6f3c

- 64fc017a451ef273dcacdf6c099031f3

- 68352f61da6e3236c4fe760997a981ea

- 6d7ce5b03fe61683229c29a859505163

- 74e75830252220cbbe7e3adec4340d2d

- 75060f5394b72421c0d8f81f79931aa9

- 7da3d206519086f2725494b3ab095fbb

- 806adc79e7ea3be50ef1d3974a16b7fb

- 809334c0b55009c5a50f37e4eec63c43

- 93be13bbcad30440a0d0ef3868d67003

- 95d9e6c262632abe004c4693a71eaced

- 96d5a7e0e75654c444cb1a915c666ac8

- aaa9db79b5d6ba319e24e6180a7935d6

- aba760ec55fdeccb35adb068443feb89

- b181ecbb7394e3b1394a8c97af65b7e2

- b9a67ffb81420e68f9e5607cc200604a

- c381c2cb8fdd6acf1636280b9424f573

- c478e472f6223e7ee92cff8b459e55e2

- c5c0829df294cc4fd701df5d5c55718f

- c89671f994af65677aa48b699a01fe9d

- cdeb7abfc7775c63745135431272dda3

- e2d6031afd81bf3b6a44de4d0b039055

- ef6ec560efd05d21976a6fd3f489e206

- f06e30dee8629e951cefa73373fdef9d

- f1c935ce028022ab2a495eae83adacc6

- f6a4c531e92cbdd5ffac75c76939d7f3

- f97650ede0c39a29b0b5c5472f685d11