В мире информационной безопасности вновь подтверждается простая истина: даже самые проверенные инструменты могут стать оружием в руках злоумышленников, если пользователь пренебрегает базовыми правилами цифровой гигиены. Недавно обнаруженная кампания наглядно демонстрирует, как угроза-акторы используют доверие к известному открытому ПО для распространения сложного троянца удаленного доступа (RAT). Атака направлена на широкий круг пользователей - от IT-специалистов до рядовых сотрудников, использующих FTP для обмена файлами.

Описание

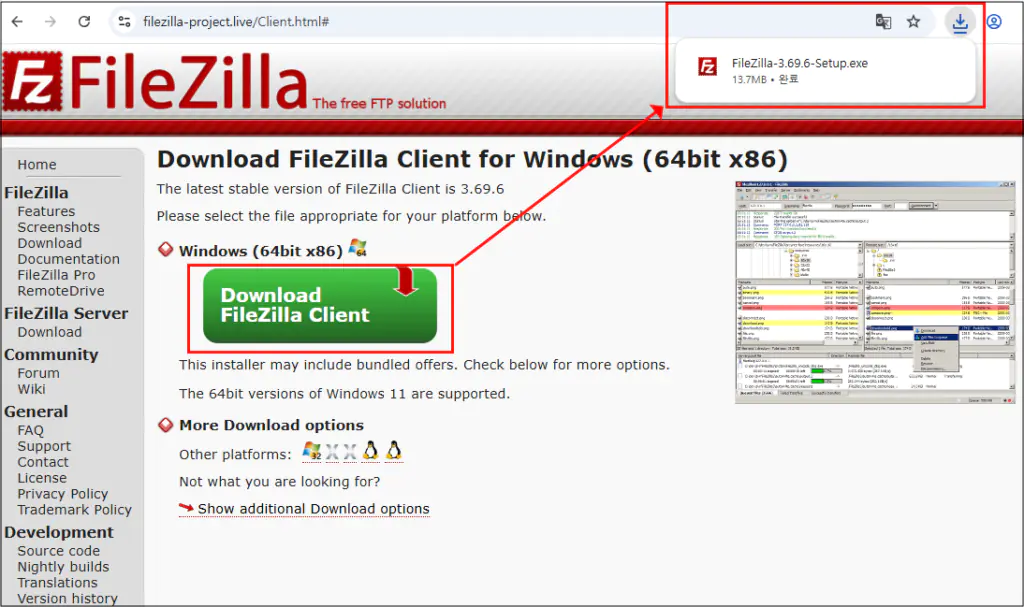

Инцидент сосредоточен вокруг FTP-клиента FileZilla, пользующегося заслуженной популярностью благодаря своей открытости и функциональности. Вместо эксплуатации уязвимостей в коде, злоумышленники выбрали путь социальной инженерии. Они создали фишинговый веб-сайт, являющийся точной копией официального ресурса проекта. На этой поддельной странице для загрузки предлагались вредоносные версии программы. Подход не нов, но его техническая реализация указывает на высокий уровень профессионализма атакующей группы.

Аналитики, изучавшие артефакты кампании, обнаружили два основных метода распространения вредоносного кода. В первом сценарии злоумышленники распространяли портативную версию FileZilla в архиве, куда был добавлен вредоносный файл "version.dll". При запуске "filezilla.exe" операционная система Windows, следуя стандартному порядку поиска библиотек (DLL Search Order), загружала не легитимную библиотеку, а подменный файл из той же папки. Эта техника, известная как DLL side-loading (подмена библиотеки), давно и успешно используется для обхода защитных решений, поскольку сам запускаемый файл является цифрово подписанным и легитимным.

Во втором, более позднем варианте, атакующие пошли дальше и создали единый исполняемый файл установщика, внутри которого был интегрирован тот же вредоносный DLL. Установка выглядела совершенно обычной: программа инсталлировала настоящий FileZilla, но параллельно сбрасывала на диск зловредную библиотеку. После завершения установки и первого запуска клиента происходила та же процедура подмены, что и в портативной версии. Этот метод ещё сильнее маскирует атаку, так как пользователь видит штатный процесс инсталляции.

Загруженная в систему вредоносная библиотека выполняет роль сложного многоступенчатого загрузчика. Его задача - скрытно доставить и активировать в памяти конечную полезную нагрузку. Процесс включает несколько этапов дешифровки и передачи управления, где каждый следующий слой раскрывается только в оперативной памяти, что серьёзно затрудняет статический анализ и обнаружение антивирусными средствами. В конечном итоге в системе исполняется троянец удалённого доступа, предоставляющий злоумышленнику широкий спектр возможностей.

Функционал этого RAT представляет значительную угрозу для конфиденциальности и безопасности данных. Он способен похищать учетные данные из браузеров и системных хранилищ, вести запись нажатий клавиш (кейлоггинг), делать скриншоты экрана. Наиболее опасной возможностью является функция скрытого удалённого доступа (так называемый HVNC - Hidden Virtual Network Computing), которая позволяет атакующему создавать невидимые для пользователя сессии рабочего стола. В таком режиме можно незаметно запускать браузеры, перемещаться по внутренней сети организации, загружать дополнительные вредоносные модули или exfiltrровать данные.

Для связи с командным центром (C2) троянец использует технологию DNS-over-HTTPS (DoH). Это современный протокол, шифрующий DNS-запросы внутри HTTPS-трафика. В данном случае вредоносная программа направляет запросы к публичному резолверу Cloudflare, чтобы разрешить адрес управляющего сервера. Для сетевых систем безопасности такой трафик выглядит как обычное зашифрованное соединение с доверенным сервисом, а не как подозрительный DNS-запрос на 53-й порт. Это эффективно обходит механизмы мониторинга и блокировки на основе DNS, которые широко используются в корпоративных сетях.

Особенностью кампании является наличие в телеметрии, отправляемой на C2, специальных параметров, таких как "utm_tag" и "referrer". Их анализ позволяет предположить, что атакующие не просто массово распространяют троянца, а ведут целенаправленный учёт источников заражения и, возможно, сегментируют жертв. Подобный подход характерен для организованных групп, ведущих продолжительные кампании. Кроме того, загрузчик содержит сложные механизмы проверки окружения, выискивая признаки анализа в песочнице или виртуальной машине. Он проверяет более 18 параметров системы, включая имена процессов, драйверов, данные из реестра и BIOS, что позволяет ему бездействовать в среде исследователей.

Данный инцидент служит важным напоминанием для всех категорий пользователей. Угроза исходит не только от сложных zero-day уязвимостей, но и от классического социального инжиниринга, усиленного продвинутыми техническими приёмами скрытности. Организациям следует усиливать осведомлённость сотрудников о киберугрозах, внедрять принцип наименьших привилегий и многоуровневую защиту, включающую анализ сетевого трафика даже на доверенных портах. Для индивидуальных пользователей правило остаётся неизменным: загружайте программное обеспечение исключительно с официальных сайтов разработчиков, проверяйте цифровые подписи и сохраняйте бдительность при любых операциях в интернете. Даже знакомый и, казалось бы, безопасный инструмент может стать троянским конём, если его источник скомпрометирован.

Индикаторы компрометации

IPv4 Port Combinations

- 95.216.51.236:31415

Domains

- filezilla-project.live

URLs

- https://welcome.supp0v3.com/d/callback?utm_tag=tbs2&utm_source=dll

MD5

- 9d7c559f1885ede6911611165eff07f7

- c608ac44ed1f4fe707b9520f87fb1564

- d7c3ecb76c03c1c0aa98d4e2d71c2bcf