Специалисты по кибербезопасности провели углубленное исследование образца, классифицированного как Potentially Unwanted Application (PUA, потенциально нежелательное приложение). Результаты демонстрируют, что даже легитимное программное обеспечение для удаленного администрирования может создавать значительные риски в неконтролируемых средах. В центре внимания оказался компонент GoTo Resolve Unattended Access, подписанный цифровой подписью компании GoTo Technologies USA, LLC.

Описание

Potentially Unwanted Application (PUA) - это программы, которые, не являясь классическим вредоносным ПО, часто нарушают производительность системы, приватность пользователя или общую безопасность. Они распространяются через агрессивный софтверный бандлинг, навязчивую рекламу или неочевидные механизмы установки. Предметом анализа стал исполняемый файл "GoToResolveUnattended.exe", предназначенный для удаленного доступа к компьютерам без активного участия пользователя, что типично для задач ИТ-поддержки.

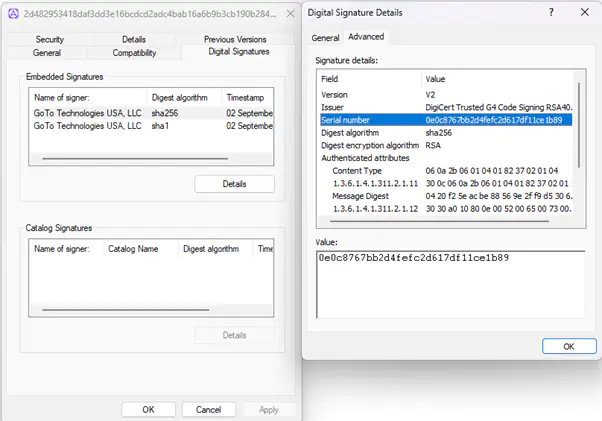

Статический анализ подтвердил наличие валидной цифровой подписи от разработчика. Однако авторитетное происхождение не исключает риска злоупотребления. Злоумышленники нередко используют подобные легальные инструменты для скрытой доставки троянцев или бэкдоров. Динамический анализ выявил характерное для PUA поведение. При запуске образец без явного согласия пользователя устанавливает приложение "GoToResolve" в путь "C:\Program Files (x86)\GoTo Resolve Unattended\" и запускает фоновые процессы. Это обеспечивает долгосрочное присутствие на системе.

Особую озабоченность вызвала активность, связанная с загрузкой библиотеки Restart Manager ("RstrtMgr.dll"). Данный компонент операционной системы, предназначенный для управления перезапуском приложений, в последнее время активно используется авторами вредоносного ПО. В частности, его применяли такие ransomware-семейства, как Conti и Cactus, для завершения процессов, блокирующих шифрование файлов. Кроме того, эту библиотеку использовал випер BiBi для Windows. В контексте PUA загрузка Restart Manager может указывать на попытки противодействия анализу или получения контроля над системными процессами.

Дополнительно в составе образца был обнаружен bundled-файл (связанный файл), содержащий инструкции для установки и управления приложением. Сигнатуры данного PUA были успешно обнаружены антивирусным решением UltraAV. Итоговый вердикт исследователей однозначен. Проанализированный образец, детектируемый как "HEURRemoteAdmin.GoToResolve.gen", представляет собой потенциально нежелательное приложение с повышенным потенциалом угрозы. Его ключевая опасность заключается в предоставлении функций постоянного удаленного доступа, которые могут быть эксплуатированы злоумышленниками для развертывания вредоносной нагрузки, поддержания persistence (устойчивости) в системе или несанкционированного управления.

Следовательно, в корпоративных сетях развертывание подобных инструментов требует строгого контроля. Эксперты рекомендуют организациям применять политики whitelisting'а приложений, усилить мониторинг конечных точек и проводить обучение пользователей. Несанкционированное наличие программ для удаленного администрирования должно рассматриваться как инцидент безопасности. Таким образом, данный случай наглядно показывает, что граница между легитимным ПО и угрозой зачастую определяется не исходным кодом, а контекстом его использования и недостатками управления в инфраструктуре.

Индикаторы компрометации

MD5

- 6717e7dc73fb1d4febb1da10bbcb41c5

Imphash

- f8e4a22bcb1b836585534b93f63c1414

SHA1

- 5fb6ae10d167ada29f50b3693af18a961b961057

SHA256

- 2d482953418daf3dd3e16bcdcd2adc4bab16a6b9b3cb190b2840d8d4ffe359b2