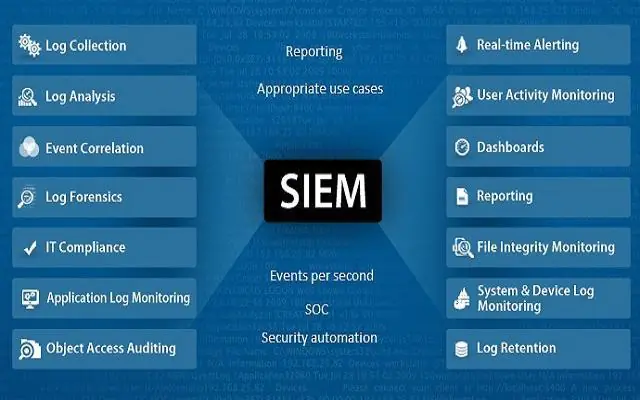

В идеальной картине мира безопасности одна система SIEM предоставляет полную картину угроз через единый интерфейс. Однако реальность центров обработки безопасности (SOC) часто иная: многие организации работают с двумя, тремя, а то и четырьмя или более параллельными системами SIEM. Почему так происходит и как минимизировать неизбежный хаос? Разберем практические подходы к управлению "мульти-SIEM" средой.

Причины появления множества SIEM

Одной из главных причин являются слияния и поглощения компаний, которые почти всегда приводят к объединению унаследованных систем безопасности. Другой распространённый фактор - эволюция технологий, когда переход на новую, более современную или облачную платформу происходит постепенно, без немедленного отказа от старой системы. Также важна специализация: разные SIEM могут использоваться для специфичных задач. Например, одна фокусируется на сетевом трафике, а другая оптимизирована для огромных объемов данных конечных точек (EDR) или выступает как централизованное хранилище логов (CLM). Значительную роль играет и лицензионное давление: перенаправление дорогих в обработке данных (таких как детализированные логи EDR) в более экономичную систему может снизить затраты на основную платформу на 60-90%. Наконец, свою лепту вносит технический долг - невозможность быстрого вывода из эксплуатации старой, но критичной системы.

Главный враг: неуправляемая сложность

Основная опасность такой среды - стремительно растущая сложность. "Cложность убивает безопасность. На самом деле, сложность убивает." Интеграция нескольких систем требует нетривиальной настройки потоков данных и корреляции событий между ними. Возникают сложные вопросы: где создавать правила обнаружения угроз? Как избежать дублирования или опасных пробелов в мониторинге? Для аналитиков постоянная необходимость переключаться между разными интерфейсами - "синдром крутящегося кресла" - резко снижает скорость реакции и способствует выгоранию.

Тактики интеграции: SOAR как ключевой элемент

Управление средой с двумя SIEM (например, где SIEM1 - дорогая "наследственная" система, а SIEM2 - новая, под большие данные) требует выбора тактики. Один путь - прямая интеграция SIEM1 с SIEM2, когда первая запрашивает данные или оповещения из второй через API. Хотя это кажется прямым решением, оно несет риски нагрузки на SIEM2 и сложность синхронизации. Более предпочтительный вариант - использование платформы оркестрации, автоматизации и реагирования (SOAR) в качестве центрального интегратора. SOAR выступает "дирижером", получая данные и оповещения из обеих SIEM. Он автоматизирует процессы реагирования и дает аналитикам единую точку управления инцидентами. Главные плюсы - создание эффекта "полутора интерфейсов" (минимизация переключений), ускорение рутинных задач и разгрузка SIEM-систем от прямых интеграционных запросов.

Неожиданные выгоды грамотной реализации

При правильном подходе мульти-SIEM среда может принести преимущества. Экономия затрат за счет оптимизации лицензирования часто бывает значительной. Скорость выполнения запросов по большим историческим массивам данных (например, поиск за год логов EDR в SIEM2) возрастает без роста расходов. Расширяется охват безопасности: появляется возможность применять правила к новым типам данных (вроде EDR) и проводить глубокий поиск угроз (Threat Hunting) по длительной истории. В некоторых случаях, особенно с современными платформами в роли SIEM2, улучшается сопоставление данных с актуальными угрозами, в том числе ретроспективно.

Критические условия для успеха

Успех возможен только при соблюдении ключевых условий. Обе SIEM-системы должны обладать мощными, документированными API для взаимодействия с SOAR и между собой. Запросы данных через API не должны снижать производительность систем. Хотя полная унификация моделей данных не нужна, необходимо избегать непреодолимых различий в структуре событий. Жесткое правило - четкое распределение задач: конкретные типы данных и правила детектирования должны выполняться в строго определенной SIEM, дублирование недопустимо. И, конечно, администрирование такой экосистемы требует высокой квалификации команды SOC.

Заключение: вынужденная тактика, а не стратегия

В стратегической перспективе одна интегрированная платформа (современная SIEM, XDR или комплекс SIEM/SOAR) остается идеалом. Мульти-SIEM - это чаще всего тактическая необходимость на пути к нему или вынужденное решение. Ключевое сообщение: если основная SIEM не справляется с объемом данных или ее стоимость непомерна, добавление второй, специализированной системы (особенно через SOAR) может быть эффективнее и экономичнее, чем немедленная полная замена. Это не "стратегия множественных SIEM", а прагматичный ответ на вызовы масштаба и стоимости.

"Безопасность становится проблемой больших данных" - но платить за нее приходится вам. Выбирайте решения, оптимизирующие защиту и расходы.