SIEM - это платформа кибербезопасности, которая централизует информацию о безопасности с различных конечных точек, серверов, приложений и других источников для мониторинга ИТ-инфраструктуры, проверки аномалий в режиме реального времени, оповещения специалистов по безопасности при возникновении аномальных событий и ведения подробных журналов данных обо всех событиях (аномальных, неблагоприятных или обычных). В этой статье рассматриваются различные инструменты SIEM, их работа и важность для вашей организации.

Что такое SIEM?

SIEM определяется как платформа кибербезопасности, которая централизует информацию о безопасности с нескольких конечных точек, серверов, приложений и других источников для мониторинга ИТ-инфраструктуры, проверки аномалий в режиме реального времени, оповещения специалистов по безопасности при возникновении аномальных событий и ведения подробных журналов данных обо всех событиях (аномальных, неблагоприятных или обычных) - часто с использованием таких инструментов, как базы данных анализа угроз, искусственный интеллект, автоматизация и т. д.

Security Information & Event Management (SIEM) - это решение, которое объединяет два старых инструмента: SIM (Security Information Management) и SEM (Security Event Management) (управление событиями безопасности). Современные SIEM-системы также содержат технологии Security Orchestration, Automation and Response (SOAR) и User and Entity Behavior Analytics (UEBA) для автоматизации реагирования на угрозы и обнаружения угроз на основе аберрантной активности, соответственно.

Вместе они ускоряют выявление и устранение событий и инцидентов безопасности в ИТ-среде. Это дает экспертам по кибербезопасности полную и консолидированную картину общей безопасности цифровой инфраструктуры и видимость действий внутри ИТ-среды.

Чтобы защититься от более сложных кибератак в условиях цифровой экономики, предприятия должны контролировать и защищать свои данные. Ваша организация, вероятно, имеет больше информации для сбора и анализа, чем когда-либо прежде. До появления SIEM аналитики по безопасности вручную просеивали миллионы фрагментированных и разрозненных битов данных по каждому приложению и точке безопасности. В целом, SIEM может ускорить реагирование и обнаружение кибер-атак, делая расследования аналитиков безопасности более эффективными и точными.

Централизованный сбор, категоризация, мониторинг, синхронизация и анализ данных в программном обеспечении SIEM повышают скорость и точность реагирования на события безопасности. Это облегчает мониторинг и устранение неисправностей ИТ-инфраструктуры в режиме реального времени силами ИТ-команд.

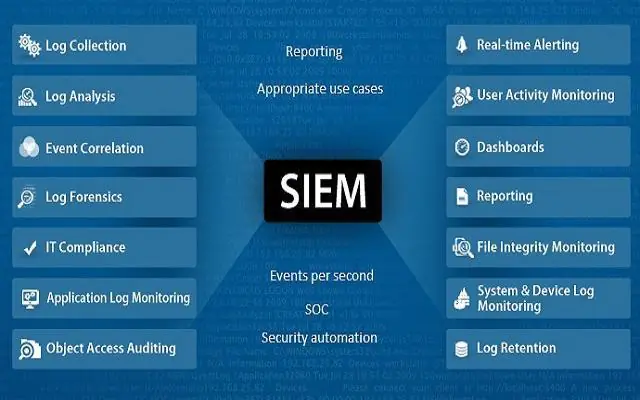

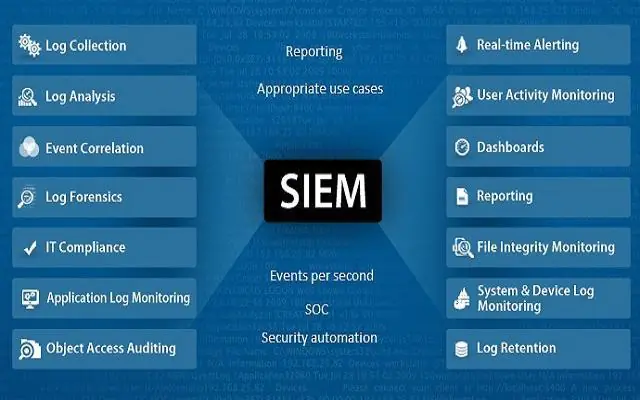

SIEM-системы различаются по функциональности, но часто включают следующие основные функции:

- Управление журналами: Системы SIEM собирают огромное количество данных в централизованном месте, упорядочивают их, а затем решают, указывают ли они на риск, вторжение или проникновение.

- Корреляция событий: Материал затем анализируется для поиска связей и тенденций, чтобы можно было обнаружить возможные опасности и оперативно отреагировать на них.

- Мониторинг и реагирование на инциденты: Системы SIEM отслеживают проблемы безопасности во всей сети организации и предлагают предупреждения и проверки всех действий, связанных с инцидентами.

- Сохранение данных: SIEM сохраняет долгосрочные исторические данные для облегчения анализа соответствия нормативным требованиям, отслеживания и отчетности. Это особенно важно при проведении судебной экспертизы, которая может проводиться спустя годы после инцидента.

- Автоматизация SOC: Используя интерфейсы прикладного программирования (API), SIEM может взаимодействовать с другими системами безопасности и позволяет сотрудникам службы безопасности разрабатывать автоматизированные сценарии и процессы для реагирования на определенные события.

- Приборные панели и визуализации (Дашборды): SIEM создает визуализацию, которая позволяет людям изучать данные о событиях, распознавать тенденции и выявлять поведение, отклоняющееся от типичных процедур или потоков событий.

Системы SIEM могут снизить киберриск с помощью различных сценариев использования, включая обнаружение аномального поведения пользователей, отслеживание шаблонов использования, ограничение попыток доступа и создание отчетов о соответствии требованиям.

Эволюция SIEM

SIEM прошла путь от простых систем администрирования журналов до технологий, использующих сложные UEBA. Сейчас это важнейший компонент целостного программного обеспечения кибербезопасности, призванный выполнять значительную часть функций по контролю за соблюдением нормативных требований и соответствием требованиям для ряда предприятий.

SIEM прошел три этапа эволюции: от основного инструмента, помогающего предприятиям поддерживать и обеспечивать соответствие нормативным требованиям, до сложной системы сбора информации об угрозах, позволяющей аналитикам Security Operations Center (SOC) быстрее и эффективнее реагировать на события.

Пять-восемь лет назад первостепенное значение имело соблюдение стандартов индустрии платежных карт (PCI), закона Сарбейнса-Оксли (SOX) 2002 года, закона о переносимости и подотчетности медицинского страхования (HIPAA) и других. Сдвиг, который сейчас ошеломляюще очевиден, произошел три-четыре года назад. Организации хотели увидеть примеры использования систем безопасности и понять, как их инвестиции могут обнаружить реальные угрозы. В последние годы SIEM расширила свои возможности по обнаружению угроз, включив в себя аналитику угроз, улучшив архивирование и расширенную аналитику в режиме реального времени и т.д.

Теперь предприятия рассматривают возможность практического применения этой базовой технологии обнаружения угроз путем построения целостных и последовательных операций на платформе аналитики и управления безопасностью. Сегодняшние SIEM должны включать автоматизацию и встроенный интеллект безопасности, поскольку хакеры автоматизируют все и используют инструменты с заранее настроенными возможностями.

Будущие SIEM будут определяться тремя возможностями: облачные вычисления (расширяемые услуги по требованию), сотрудничество (обмен данными об угрозах и аналитикой) и когнитивные технологии (искусственный интеллект и автоматизация, помогающие принимать более разумные и быстрые решения).

Как работает SIEM?

Продукты SIEM собирают данные событий и журналов, генерируемые хост-системами, приложениями и оборудованием безопасности, например, антивирусными фильтрами и брандмауэрами, и передают их на централизованную платформу. Инструменты SIEM обнаруживают и классифицируют информацию по группам, таким как успешные и неуспешные входы в систему, активность вредоносных программ и другое потенциально опасное поведение.

Когда программное обеспечение SIEM обнаруживает возможные проблемы с безопасностью, оно создает предупреждения о безопасности. Предприятия могут присваивать этим уведомлениям высокий или низкий приоритет, используя набор установленных критериев.

Например, учетная запись пользователя с десятью неудачными попытками подключения в течение 10-15 минут может быть признана подозрительной, но ей может быть присвоен более низкий приоритет, поскольку запросы на доступ, скорее всего, были сделаны пользователем, который забыл свои учетные данные. Тем не менее, учетная запись, которая производит 500 неудачных попыток входа в систему в течение 10-15 минут, будет помечена как повышенный инцидент, поскольку она, скорее всего, подверглась атаке методом перебора.

Процедуру управления информацией и событиями безопасности можно разделить на следующие этапы:

- Сбор данных: Все источники информации о сетевой безопасности, включая серверные системы, ОС, межсетевые шлюзы, программное обеспечение для защиты от вирусов и механизмы предотвращения вторжений, структурированы таким образом, чтобы предоставлять данные о событиях инструменту SIEM. Большинство современных платформ SIEM получают записи от корпоративных приложений через агентов, которые впоследствии анализируются, фильтруются и передаются в SIEM. Некоторые SIEM позволяют собирать данные без агента.

- Создание и обеспечение соблюдения политик: Администратор SIEM создает профиль, который описывает поведение серверов компании как при обычных обстоятельствах, так и во время заранее определенных событий безопасности. По умолчанию SIEM включают правила, сигналы тревоги, отчеты и информационные панели, которые могут быть изменены и настроены в соответствии с конкретными требованиями безопасности.

- Корреляция данных: Системы SIEM объединяют, обрабатывают и оценивают файлы журналов. После категоризации событий - использования исходных данных - алгоритмы корреляции используются для интеграции конкретных событий в соответствующие проблемы безопасности.

- Отправка уведомлений: Система информирует сотрудников службы безопасности, когда событие или набор событий приводит к срабатыванию правила SIEM.

- Поддержание соответствия: Системы SIEM могут создавать документацию в режиме реального времени для PCI-DSS, GDPR, HIPAA, SOX и других нормативных требований, минимизируя бремя управления безопасностью и выявляя любые нарушения, чтобы пользователи могли немедленно их устранить.

Важность SIEM

SIEM является важным компонентом технологического стека кибербезопасности любого предприятия. Значение SIEM можно суммировать с его неоспоримыми преимуществами:

1. Повышает эффективность операций по обеспечению безопасности и реагирования

С помощью SIEM, прочесывающего огромные массивы данных, аналитики SOC могут быстро получить представление о происходящем. Темы анализа позволяют быстро изучить журналы и информацию об угрозах, что может сократить как время, необходимое для реагирования на угрозу безопасности, так и негативные последствия кибератаки. Без SIEM экспертам по безопасности пришлось бы вручную анализировать несколько журналов системной безопасности и источников данных, включая информацию об угрозах. Вы также можете настроить SIEM-решение на реагирование в режиме реального времени на происходящие события.

2. Нормализует данные в гетерогенной корпоративной среде

Подумайте о множестве компонентов, составляющих вашу ИТ-экосистему, включая каждую программу, точку входа, базу данных и устройство. Каждый из них может ежемесячно создавать терабайты данных в открытом виде. Сбор всех этих данных сам по себе представляет трудность. Однако каждый из них создает, форматирует и передает данные по-своему. Вручную пытаться осмыслить все эти данные и выявить связанные с ними события безопасности, свидетельствующие о нарушении, - непосильная задача. Системы SIEM не только собирают данные, но и стандартизируют их. Это означает, что они реструктурируют данные в соответствии с вашими предпочтениями, обеспечивая не только единообразие в управлении журналами, но и простую корреляцию.

3. Помогает предотвратить внутренние угрозы

В дополнение к внешним уязвимостям, различные внутренние риски, которые могут сделать бизнес уязвимым, вносят свой вклад в растущую проблему кибербезопасности. Решения SIEM особенно важны, поскольку они позволяют организациям эффективно контролировать активность пользователей и отслеживать любые аномалии данных. Системы SIEM также обеспечивают детальный мониторинг прав доступа. Они могут быстро создавать предупреждения при возникновении подозрительной активности, например, когда пользователь запрашивает информацию, на которую у него нет разрешения, или отключает необходимое программное обеспечение безопасности.

4. Упрощает отчетность по безопасности и соответствие нормативным требованиям

Без SIEM-системы сомнительно, чтобы предприятие обладало мощными возможностями централизованного ведения журналов для создания подробных, специализированных отчетов. В таком сценарии может потребоваться создание отдельных сводок для каждого узла. В качестве альтернативы, необходимо регулярно вручную собирать информацию с каждого узла и восстанавливать ее в централизованном месте для создания единого отчета.

Единый SIEM-сервер получает данные журналов с нескольких узлов и может предоставить единый отчет об инциденте, в котором рассматриваются все соответствующие события безопасности, о которых сообщили эти узлы. Еще одна причина, по которой продукты SIEM так полезны, заключается в том, что они часто обеспечивают встроенную поддержку большинства типичных нормативных требований.

5. Обнаружение ранних признаков кибератаки

По мере того, как кибератаки становятся все более изощренными, они как никогда раньше готовы ускользнуть от обнаружения. Собирая и стандартизируя системные журналы со многих компьютеров, решение SIEM может идентифицировать различные компоненты атаки, наблюдаемые на различных узлах вашей системы. Например, часть атаки может быть обнаружена операционной системой компьютера, в то время как система обнаружения вторжений может обнаружить другой компонент. Сравнивая системные журналы с каждого узла, программа может восстановить последовательность событий, чтобы установить точный характер атаки и определить, была ли она успешной.

Существует большая разница между обнаружением атаки в момент ее совершения и обнаружением ее после того, как она уже была совершена. Распознавая случаи, которые в противном случае могли бы оставаться необнаруженными в течение длительного времени, процесс SIEM может ограничить степень потенциального вреда, причиненного угрозой.

6. Освобождает место для интеграции искусственного интеллекта

Современные системы SIEM сочетаются с надежными функциями оркестровки, автоматизации и реагирования на угрозы безопасности (SOAR), что позволяет ИТ-командам управлять безопасностью организации с гораздо меньшими затратами времени и ресурсов. Используя передовой искусственный интеллект, который автоматически подстраивается под сетевую активность, эти системы могут обрабатывать сложные протоколы анализа угроз и управления инцидентами в значительно более короткие сроки, чем обычные команды.

7. Позволяет проводить криминалистические расследования и анализ первопричин.

Когда возникает проблема безопасности, системы SIEM идеально подходят для проведения цифровой криминалистической экспертизы. SIEM-системы позволяют предприятиям централизованно собирать и анализировать системные журналы всего цифрового контента. Это позволяет восстанавливать исторические события, рассматривать новые случаи, расследовать подозрительные действия и разрабатывать более эффективные методы защиты.

8. Ускорение стратегии безопасности за счет использования облака

Как и другие облачные приложения, SIEM, использующие облачные вычисления, могут быть внедрены за несколько часов, в отличие от недель или месяцев, необходимых для локального развертывания обычных SIEM-систем. Это часто требует значительного количества ресурсов, рабочей силы и времени. Облачные SIEM могут быть собраны, связаны с бизнес-сервисами и могут немедленно начать сбор и анализ данных для быстрого обнаружения. Если ваша облачная SIEM имеет заранее написанные модели обнаружения, вы сможете быстрее обнаружить распространенные угрозы.

9. Поддержка крупного предприятия

Раньше для проверки того, что все отделы придерживаются одинаковых передовых методов обеспечения безопасности, требовался целый отдел. SIEM может объединить все ваши команды, если ваша организация большая. Один отчет на одной рабочей станции - это все, что требуется для оперативного контроля безопасности между отделами, интегрируя все в одно приложение. Предприятиям, в которых работает большое количество сотрудников и еще больше устройств, иногда трудно отследить их все. Системы SIEM позволяют сделать это с помощью централизованной базы данных.

Вывод

SIEM в настоящее время является высокоразвитой технологией, которую большинство компаний используют в качестве основы своей системы кибербезопасности. Следующим шагом должно стать развитие в сторону SOAR, которая позволяет оркестровать и автоматизировать ответные действия в дополнение ко всем перечисленным здесь функциям. В будущем SIEM станет расширяемой и всеобъемлющей платформой, обеспечивающей почти 100% охват разнообразных цифровых компонентов и видимость всей среды.