В мире информационной безопасности вновь обострилась ситуация вокруг операционных систем Microsoft. Опубликование рабочего эксплойта (proof-of-concept) для критической уязвимости в компоненте Windows Error Reporting (WER) переводит теоретическую угрозу в практическую плоскость, создавая реальную опасность для миллионов непропатченных систем. Уязвимость, получившая идентификатор CVE-2026-20817, позволяет злоумышленнику, уже имеющему доступ к системе с ограниченными правами пользователя, повысить свои привилегии до уровня SYSTEM, что фактически равносильно полному контролю над компьютером или сервером. Это событие особенно важно для корпоративных сред, где подобные эскалации привилегий часто становятся ключевым звеном в цепочке масштабных кибератак, ведущих к утечкам данных и внедрению программ-вымогателей.

Детали уязвимости

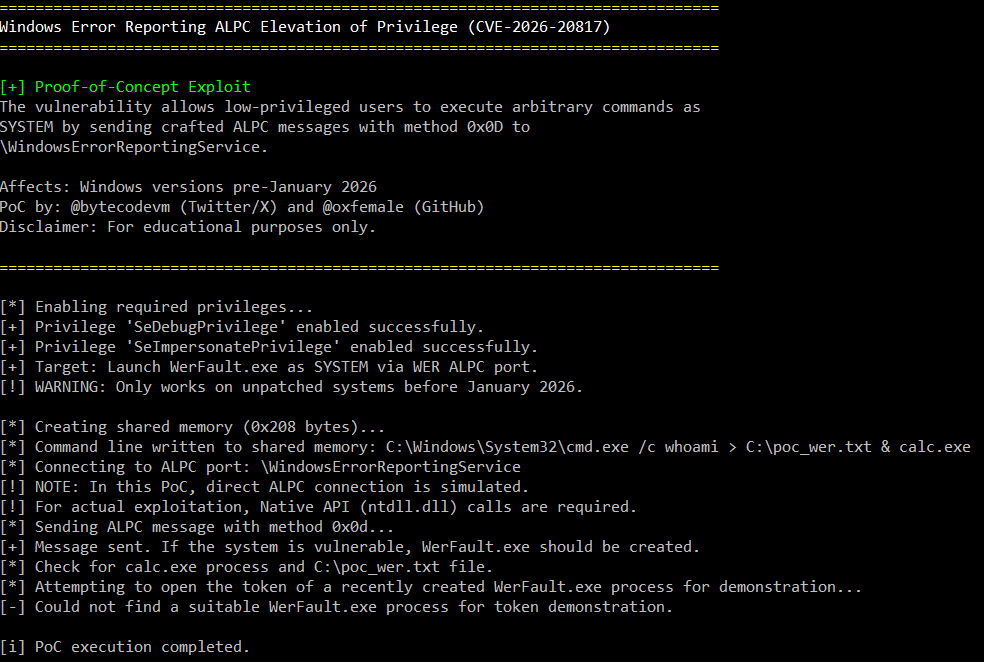

Суть проблемы кроется в механизме Advanced Local Procedure Call (ALPC), который используется для межпроцессного взаимодействия в Windows. Конкретно, исследователь, известный под ником @bytecodevm, обнаружил недостаточную проверку прав в методе "SvcElevatedLaunch" службы WER. Эта служба, предназначенная для создания отчетов об ошибках, работает с высокими привилегиями. Уязвимость позволяет обмануть её, заставив запустить процесс "WerFault.exe" с параметрами, контролируемыми злоумышленником. Атакующий создает специально сформированное сообщение для ALPC-порта "\WindowsErrorReportingService", которое включает дескриптор области общей памяти, содержащей вредоносную командную строку. Служба, не проверив должным образом права инициатора запроса, дублирует этот дескриптор и запускает процесс, автоматически наделяя его токеном SYSTEM.

Последствия успешной эксплуатации являются катастрофическими для безопасности системы. Новый процесс наследует критически важные привилегии, такие как "SeDebugPrivilege", позволяющая отлаживать и вмешиваться в работу любых процессов, включая системные, и "SeImpersonatePrivilege", дающая возможность действовать от имени любого пользователя в системе. Хотя привилегия "SeTcbPrivilege" ("Действовать в качестве части операционной системы") блокируется, полученных прав более чем достаточно для выполнения самых разрушительных действий. Злоумышленник может извлекать хэши паролей и другие учетные данные из памяти, устанавливать скрытые средства постоянного доступа (backdoor), отключать антивирусные решения и подготавливать почву для распространения вредоносного программного обеспечения, в том числе программ-вымогателей, по корпоративной сети.

Под угрозой находятся непропатченные версии наиболее распространенных операционных систем, включая Windows 10, Windows 11, а также серверные платформы Windows Server 2019 и 2022. Хотя на текущий момент не зафиксировано случаев активной эксплуатации "в дикой природе", публикация рабочего эксплойта резко повышает вероятность его использования. Угроза особенно актуальна для групп, занимающихся целевыми атаками (APT-группы), и операторов программ-вымогателей, для которых подобные инструменты локального повышения привилегий становятся стандартным арсеналом после первоначального проникновения в сеть.

К счастью, корпорация Microsoft уже выпустила исправление. Уязвимость была устранена в рамках ежемесячных обновлений безопасности за январь 2026 года. Патч добавляет строгую проверку прав вызывающего процесса в метод "SvcElevatedLaunch", блокируя возможность передачи подконтрольных злоумышленнику параметров. В связи с этим, первоочередной и обязательной мерой для всех организаций является максимально быстрое развертывание этих обновлений на всех конечных точках и серверах под управлением Windows. Задержка с установкой патчей создает неприемлемый окно уязвимости.

Если немедленное обновление по каким-либо причинам невозможно, администраторы могут рассмотреть временное отключение службы Windows Error Reporting. Это можно сделать с помощью командной строки с повышенными привилегиями, последовательно выполнив команды "sc config WerSvc start=disabled" и "sc stop WerSvc". Однако важно понимать, что это решение негативно скажется на функциональности системы диагностики и отчетов об ошибках, поэтому его следует рассматривать исключительно как временную меру до момента установки официального патча.

Для специалистов по безопасности и сотрудников SOC (Security Operations Center, центр мониторинга и реагирования на инциденты ИБ) критически важно настроить активный поиск признаков потенциальной эксплуатации. Ключевыми индикаторами компрометации могут служить события в журналах. Например, событие безопасности Windows с ID 4688, фиксирующее запуск процесса, может помочь выявить экземпляры "WerFault.exe", выполняющие нестандартные или подозрительные командные строки. Анализ событий Sysmon, в частности события с ID 10 (ProcessAccess), может выявить аномальные попытки открытия дескрипторов процессов с использованием токена SYSTEM. Внедрение подобного проактивного мониторинга в сочетании со своевременным обновлением программного обеспечения формирует эффективную многоуровневую защиту, способную заблаговременно прервать цепочку атаки даже в случае проникновения злоумышленника в периметр сети.

Ссылки

- https://www.cve.org/CVERecord?id=CVE-2026-20817

- https://github.com/oxfemale/CVE-2026-20817

- https://msrc.microsoft.com/update-guide/vulnerability/CVE-2026-20817