В экосистеме WordPress, где безопасность миллионов сайтов напрямую зависит от надёжности сторонних расширений, обнаружена новая серьёзная угроза. Речь идёт о плагине Ninja Forms File Upload, который позволяет администраторам веб-ресурсов принимать файлы от посетителей. Уязвимость, получившая идентификатор CVE-2026-0740, оценена по шкале CVSS на максимальные 9.8 баллов из 10. Учитывая, что плагин установлен примерно на 50 000 активных сайтов, эта брешь создаёт огромную поверхность для атак, привлекая внимание киберпреступников, стремящихся получить полный контроль над уязвимыми серверами.

Уязвимость CVE-2026-0740

Открытие было сделано независимым исследователем безопасности Селимом Лануаром, который ответственно сообщил о проблеме через программу вознаграждений Wordfence Bug Bounty Program 8 января 2026 года. Осознавая высокую степень опасности, компания Wordfence выплатила исследователю вознаграждение в размере 2145 долларов. Этот случай вновь подчёркивает неоценимую роль независимого сообщества специалистов по безопасности, которые находят легко эксплуатируемые недостатки ещё до того, как злоумышленники смогут использовать их в массовых автоматизированных атаках.

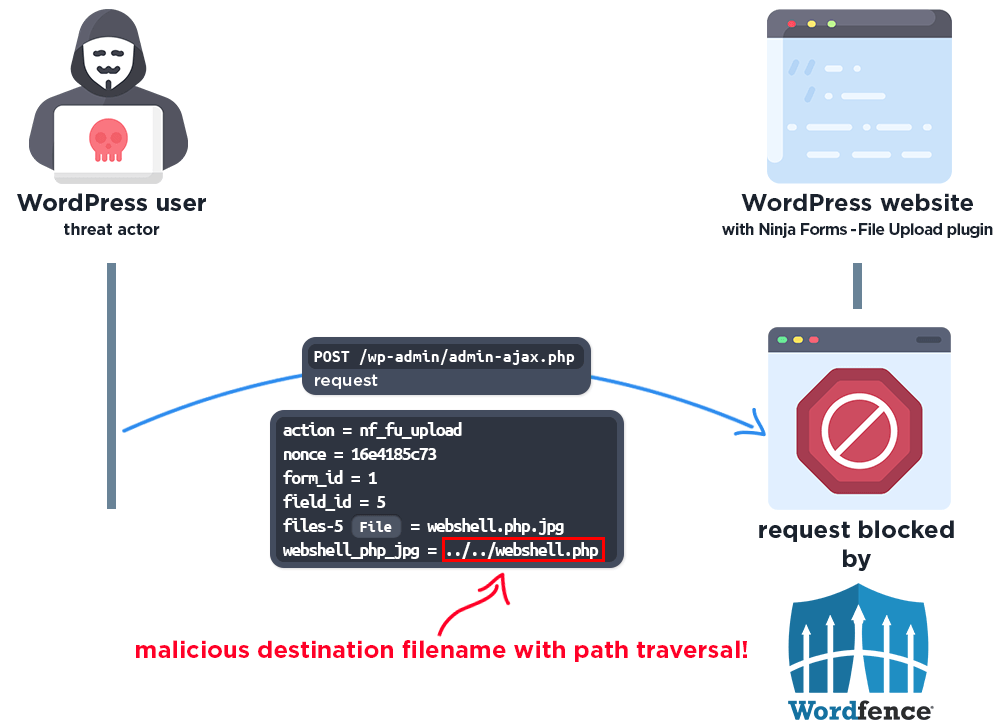

Техническая суть уязвимости заключается в фундаментальной ошибке валидации входящих данных. Проблема кроется в коде, отвечающем за обработку загрузки файлов через AJAX-контроллер плагина. Разработчики, с одной стороны, реализовали проверку типа файла по его исходному имени. Однако, с другой стороны, они критически не проверили расширение файла в конечном имени назначения непосредственно перед операцией сохранения файла на сервер. Поскольку плагин не выполняет должной очистки этого финального имени, злоумышленники получают возможность полностью обойти все предусмотренные фильтры безопасности.

Данный просчёт позволяет любому неавторизованному посетителю сайта загружать на сервер опасные исполняемые файлы, например, вредоносные PHP-скрипты, вместо безобидных документов или изображений. Более того, отсутствие строгой проверки путей открывает путь для техник обхода каталогов (path traversal). Манипулируя параметрами запроса на загрузку, хакеры могут заставить сервер сохранить свой вредоносный код напрямую в корневую директорию сайта, полностью минуя изолированные и ограниченные папки, предназначенные для загрузок пользователей.

После того как вредоносный PHP-скрипт оказывается в доступном месте на сервере, атакующему остаётся лишь перейти по соответствующему URL в браузере, чтобы запустить его выполнение. Эта последовательность действий предоставляет злоумышленнику возможность удалённого выполнения кода, что фактически означает получение полного административного контроля над хостинговой средой. С такой позиции хакеры могут тихо установить постоянные веб-оболочки, похитить конфиденциальные учётные данные баз данных, внедрить SEO-спам или развернуть программы-вымогатели по всей сетевой архитектуре.

Разработчик плагина начал процесс исправления, выпустив частичный патч в версии 3.3.25 10 февраля 2026 года. Окончательно уязвимость была устранена с выходом версии 3.3.27 19 марта 2026 года. Владельцам и администраторам сайтов, использующих любую версию плагина Ninja Forms File Upload вплоть до 3.3.26, необходимо немедленно обновить его до актуальной версии 3.3.27, чтобы защитить свою цифровую инфраструктуру от неминуемого взлома. Промедление с обновлением делает сайт лёгкой мишенью для автоматических сканеров и ботнетов, которые активно ищут незакрытые уязвимости в популярном программном обеспечении.

Ссылки

- https://www.cve.org/CVERecord?id=CVE-2026-0740

- https://www.wordfence.com/threat-intel/vulnerabilities/id/0b606ded-ab50-486a-9337-97ee9f452f12