Аналитик кибербезопасности с фокусом на Threat Intelligence, DDoS-атаки и уязвимости IoT. Мониторю цифровой ландшафт, чтобы предупредить, а не реагировать.

Экспертиза:

✔️ Threat Hunting – поиск скрытых угроз в сетях.

✔️ OSINT & DarkWeb – анализ утечек и трендов.

✔️ Пентесты IoT – взламываю, чтобы защитить.

"Безопасность — это процесс, а не результат."

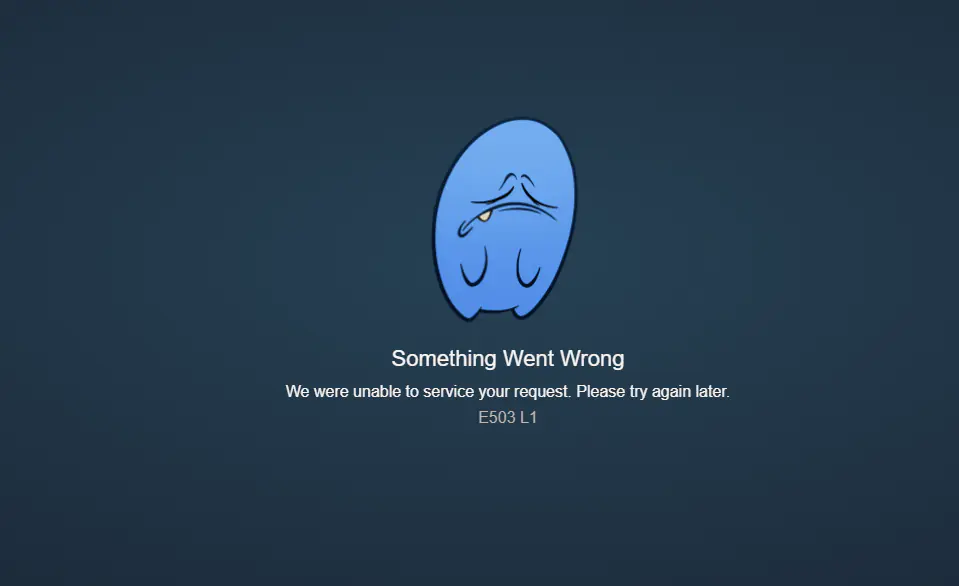

Каждую минуту в мире происходит тысяча кибератак, и главная цель злоумышленников- ваши учётные данные. Мы привыкли думать, что сложный пароль - это надежный щит.

Интернет давно перестал быть просто источником информации - он стал средой обитания для наших детей. Они здесь учатся, общаются, играют и влюбляются. Однако цифровой мир таит в себе опасности, о которых многие родители даже не подозревают.

Вы когда-нибудь задумывались, почему преступники всё реже используют тёмные подворотни и всё чаще - ваш смартфон? Ответ прост: взломать человека через телефон дешевле, быстрее и безопаснее для злоумышленника, чем грабить банк.

Я перестал спрашивать у коллег, используют ли их компании ИИ в защите. Теперь я спрашиваю иначе: когда вы в последний раз проверяли свои модели на устойчивость к атакам?

Виртуальные частные сети (VPN) часто позиционируются как универсальный инструмент для обеспечения приватности и безопасности в интернете. Однако за этой репутацией скрываются серьёзные риски, о которых пользователи могут не догадываться.

Компрометация корпоративной электронной почты - это чрезвычайная ситуация, требующая немедленных и грамотных действий. Когда взломали почту, что делать специалисту в первую очередь, определяет масштаб

На основе анализа данных за 2025 год можно уверенно прогнозировать, что наступающий 2026 год станет для специалистов по информационной безопасности периодом серьезных испытаний и переосмысления подходов к защите.

Индикаторы компрометации (IoC) - это наблюдаемые артефакты в сети или на устройстве, которые с высокой вероятностью сигнализируют о несанкционированном доступе к системе.

Платформа Steam, будучи крупнейшим цифровым дистрибьютором компьютерных игр, давно привлекает внимание не только миллионов игроков, но и киберпреступников. В то время как обычные пользователи видят в Steamcommunity[.

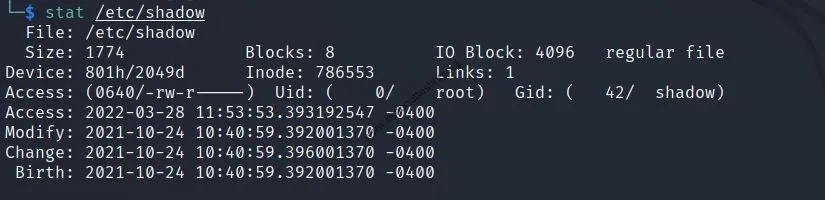

В операционных системах семейства Linux файл /etc/shadow представляет собой один из наиболее критичных с точки зрения безопасности объектов. В нем хранятся криптографические хэши паролей пользовательских