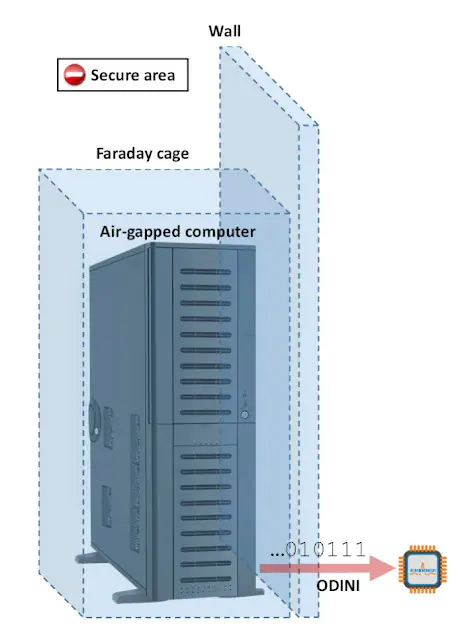

Физически изолированные от любых сетей компьютеры и экранированные помещения, известные как клетки Фарадея, долгое время считались вершиной защитных мер для критической инфраструктуры и военных объектов. Однако появление новой угрозы, получившей кодовое имя ODINI, ставит под сомнение надёжность даже таких радикальных способов изоляции. Специалистам по информационной безопасности теперь приходится учитывать сценарий, при котором злоумышленник способен извлечь данные, преобразуя их в низкочастотные магнитные волны, невидимые для традиционных средств мониторинга.

Группа учёных из Центра исследований кибербезопасности Университета Бен-Гуриона разработала скрытый канал связи, использующий магнитные поля, генерируемые центральным процессором компьютера. Их работа демонстрирует, что строгая изоляция на физическом уровне перестаёт быть непреодолимой преградой. Ценность этого открытия не в обнаружении программной уязвимости, а в демонстрации фундаментального физического вектора атаки на запаянные в металл системы.

Самый строгий периметр не спасёт, если нарушитель уже проник внутрь. Потенциальная атака начинается с классического этапа заражения изолированной системы. Сделать это, как показывает практика последних лет, вполне реально. Инструментарий APT-группировок, заражённые USB-накопители, подкуп сотрудников или атаки на цепочку поставок - любой из этих методов позволяет злонамеренному коду пересечь воздушный зазор. Проникнув в охраняемый контур, программа отнюдь не спешит раскрывать себя. Вначале она действует как охотник за данными. Её задача - выявить файлы, ключи шифрования, учётные данные. И уже собрав ценнейший цифровой урожай, модуль начинает передачу, используя само "железо" машины как радиостанцию.

Техническая элегантность метода ODINI заключается в управлении потребляемой мощностью центрального процессора. Современные чипы энергоэффективны и мгновенно реагируют на вычислительную нагрузку изменением потребления тока. Как говорится в документе, исследователи нашли способ модулировать двоичные данные, принудительно загружая конкретные ядра процессора тяжёлыми, но бесполезными вычислениями. Резкие скачки потребления электричества создают вокруг компьютера переменное магнитное поле низкой частоты. Иными словами, процессор начинает "гудеть" на частоте, которая несёт в себе зашифрованную информацию. При этом программе не нужны ни права администратора, ни специальные системные вызовы.

Её активность со стороны выглядит как легитимная вычислительная работа, что серьёзно затрудняет обнаружение антивирусами. Главный прорыв кроется в свойствах создаваемого сигнала. Металлическая обшивка клеток Фарадея великолепно блокирует высокочастотное электромагнитное излучение, на котором работают Wi-Fi и Bluetooth. Именно поэтому серверные стойки и целые комнаты зашивают в металл. Низкочастотные же магнитные поля обладают низким импедансом и проходят сквозь стандартные металлические стенки почти без потери мощности. Именно поэтому обычный компас продолжает работать внутри металлического ангара. Данный принцип и эксплуатирует ODINI. Сигнал, несущий в себе украденные пароли, беспрепятственно покидает и стальной корпус сервера, и толстые стены экранированного бункера. Снаружи его остаётся лишь принять на специальный магнитный датчик, который злоумышленник должен заранее разместить неподалёку, чтобы затем ретранслировать данные через привычные беспроводные сети.

Масштаб угрозы сложно переоценить. Исследователям удалось добиться стабильной передачи данных со скоростью до 40 бит в секунду на расстояние до полутора метров от заражённой машины. Для кражи текстового файла паролей или криптографических ключей такой скорости вполне достаточно. Более того, успешные эксперименты прошли даже тогда, когда вредоносный код был заперт внутри изолированной виртуальной машины. Это означает, что стандартные практики программной "песочницы" не в силах остановить излучение, исходящее от физического процессора, который виртуальная среда задействует. Таким образом, эта угроза актуальна и для большинства современных центров обработки данных, повсеместно использующих виртуализацию.

К сожалению, простого и дешёвого способа парировать подобную атаку пока не существует. Классические защитные программы бессильны, так как не видят разницы между вредоносным шифрованием данных и рендерингом видео. Поэтому специалистам предлагается пересмотреть стратегии физической безопасности. Один из вариантов защиты - активное глушение сигнала. Для этого понадобится развернуть оборудование, генерирующее мощные случайные магнитные поля, чтобы скрыть паразитную передачу. Другой путь - полная перестройка экранирования с заменой обычной стали на дорогостоящие ферромагнитные сплавы, например мю-металл, способный поглощать низкочастотные волны. Такое решение сложно и невероятно дорого в масштабах комнат и зданий.

Самой прагматичной контрмерой пока остаётся строгое физическое зонирование. Если нельзя полностью подавить сигнал, нужно лишить злоумышленника возможности установить приёмник. Это подразумевает жёсткий контроль периметра вокруг критически важных серверных комнат и полный запрет на любые несанкционированные электронные устройства в чувствительной зоне. Даже безобидный на первый взгляд датчик, спрятанный в стене, способен превратиться в мост для утечки государственной тайны. Исследование магнитного скрытого канала переводит дискуссию о защите информации из плоскости программного кода в плоскость фундаментальной физики. Оно заставляет признать, что в мире, где данные воруют с помощью колебаний магнитного поля, само понятие "физической изоляции" необратимо изменилось.