Многомиллиардная индустрия защиты от программ-вымогателей строится на фундаментальном предположении. Считается, что для нанесения катастрофического ущерба злоумышленники обязательно должны записать повреждённые данные на диск. Однако недавно раскрытая техника атаки под названием GhostLock полностью опровергает эту предпосылку. Она демонстрирует, как злоумышленники могут парализовать корпоративные файловые системы, не шифруя ни одного байта.

В мае 2026 года исследователь безопасности Ким Дваш опубликовал доказательство концепции с открытым исходным кодом. В нём показано, что стандартная учётная запись обычного пользователя домена, полученная, например, в результате фишинговой атаки, способна заблокировать сотни тысяч файлов на корпоративном сетевом хранилище (NAS, Network Attached Storage). Выполнив эту атаку, злоумышленники мгновенно вызывают массовые нарушения совместного доступа к файлам в критически важных ERP-системах (класс программ для планирования ресурсов предприятия). При этом не остаётся никаких традиционных криминалистических следов.

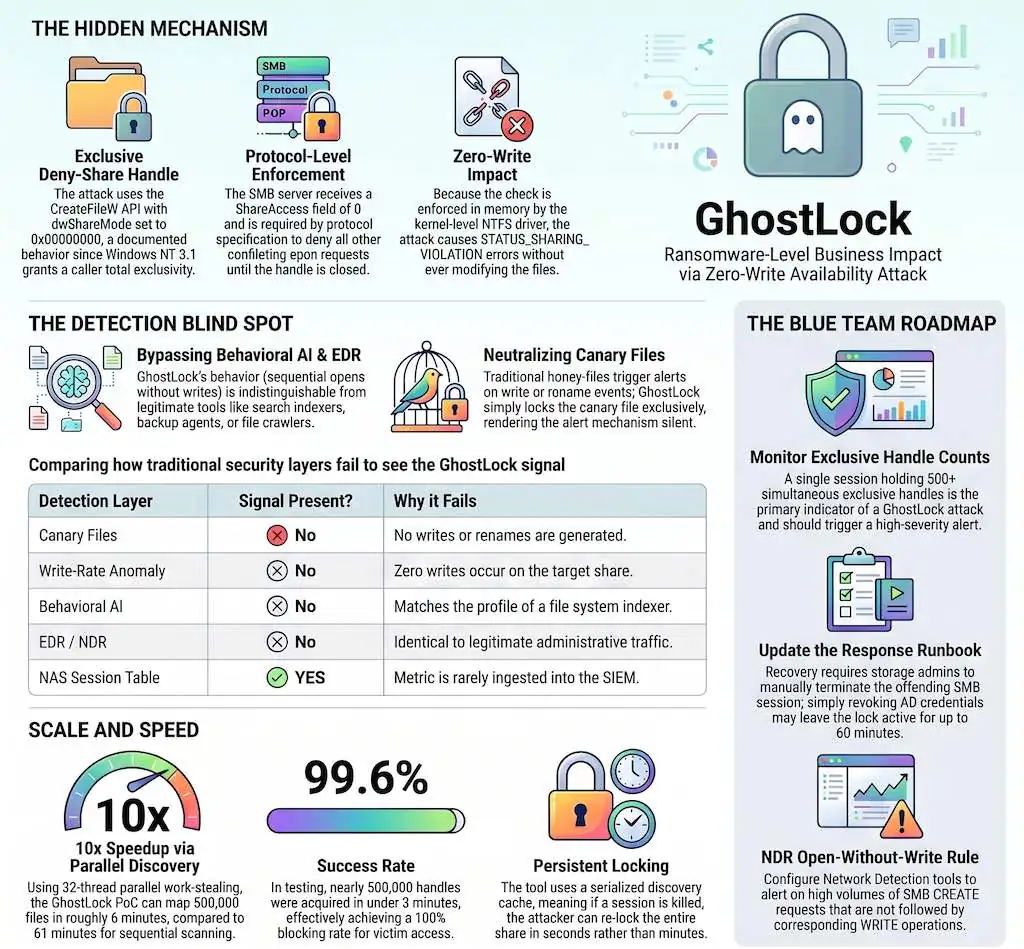

Основной механизм GhostLock - не какая-то редкая уязвимость нулевого дня, а умелое использование стандартной функции операционной системы Windows - CreateFileW. Когда сетевой клиент вызывает этот интерфейс программирования приложений (API) и явно устанавливает параметр режима доступа в ноль, менеджер ввода-вывода системы предоставляет эксклюзивный дескриптор с запретом на любой другой доступ. Согласно спецификации протокола SMB (Server Message Block, протокол для сетевого доступа к файлам), сервер обязан строго соблюдать этот контракт. Таким образом, ни один другой процесс или пользователь не может прочитать, записать или удалить файл, пока злоумышленник добровольно не закроет дескриптор.

На уровне ядра драйвер файловой системы обеспечивает эти строгие правила только в памяти, и обход из пользовательского режима невозможен. Инструмент GhostLock использует это стандартное поведение в корпоративном масштабе с помощью многопоточной архитектуры параллельного поиска. Сканируя каталоги и одновременно запрашивая такие монопольные дескрипторы, автоматизированный скрипт может заблокировать полмиллиона файлов на общем сетевом ресурсе менее чем за три минуты.

Поскольку эта техника принципиально меняет традиционную структуру атаки на блокировку сети, она успешно обходит почти все уровни современной защиты. Сетевые ловушки и сигнальные файлы становятся бесполезными - атака не генерирует ни одного события записи, переименования или удаления на скомпрометированном томе. Поведенческие модели искусственного интеллекта и детекторы аномалий скорости записи тоже не срабатывают: профиль сетевого трафика неотличим от работы легитимного поискового индексатора или обычного приложения для резервного копирования, открывающего документы один за другим.

На уровне систем EDR (обнаружение и реагирование на конечных точках) системные вызовы выглядят как стандартное открытие офисных документов сотрудником - нет ни внедрения вредоносного кода, ни аномалий памяти. Кроме того, системы предотвращения утечек данных (DLP) остаются полностью безучастными, поскольку злоумышленник открывает файлы, но не выгружает их содержимое. Сетевой трафик при этом не превышает установленных порогов.

Из-за отсутствия записи на диск атака не оставляет следов в журналах файловой системы. Стандартные криминалистические инструменты не видят изменённых временных меток или новых файлов, что часто уводит аналитиков в ложном направлении. Более того, простая отзыв скомпрометированных учётных данных Active Directory не помогает: уже аутентифицированная сетевая сессия агрессивно удерживает блокировки до естественного тайм-аута соединения.

Поскольку полное ограничение указанного API нарушило бы работу легального программного обеспечения, центрам мониторинга безопасности (SOC) приходится переключаться на специализированные методы обнаружения на основе телеметрии. Единственный надёжный признак атаки GhostLock находится в таблице сессий управления хранилищем, где отслеживается количество одновременных монопольных дескрипторов у каждого пользователя. Специалистам по безопасности следует собирать эту телеметрию хранилища в централизованных системах логирования и настраивать оповещения для любой сессии, превышающей 500 монопольных дескрипторов.

Для сдерживания угрозы необходимо срочно обновить регламенты реагирования на инциденты. Они должны предусматривать прямую координацию с администраторами хранилищ для принудительного завершения подозрительной сетевой сессии на уровне инфраструктуры хранения. GhostLock наглядно показывает, что даже стандартные функции операционной системы могут стать мощным оружием, если использовать их не по назначению. Индустрии защиты от программ-вымогателей предстоит пересмотреть свои подходы, чтобы не оказаться застигнутой врасплох.