В мире информационной безопасности давно известно правило: любая полезная технология рано или поздно будет обращена злоумышленниками во вред. В последние недели эксперты наблюдают резкий рост фишинговых атак, использующих в качестве маскировки легитимный механизм веб-браузеров - технологию Blob URL (URL-адреса двоичных объектов). Хотя этот метод не нов, его активное внедрение в кампании по компрометации учетных записей Microsoft через технику «злоумышленник посередине» (Adversary-in-the-Middle) представляет серьёзный вызов для традиционных систем фильтрации и сканирования.

Описание

Blob URI широко применяются современными веб-приложениями для динамической работы с данными. Они позволяют браузеру хранить файлы или сгенерированный контент непосредственно в оперативной памяти пользовательского устройства и обращаться к ним через специальную локальную ссылку. Это эффективный способ обработки данных без необходимости их загрузки на сервер. Однако, как показывает практика, эта же функциональность стала мощным инструментом для сокрытия фишингового контента. Главная опасность заключается в том, что фишинговая страница, созданная через Blob, физически не существует по какому-либо публичному веб-адресу. Она генерируется и рендерится локально, в памяти браузера жертвы, после выполнения специального JavaScript-кода. Следовательно, традиционные системы защиты, полагающиеся на сканирование и анализ контента, размещённого на удалённых серверах, оказываются бессильны - им просто нечего анализировать.

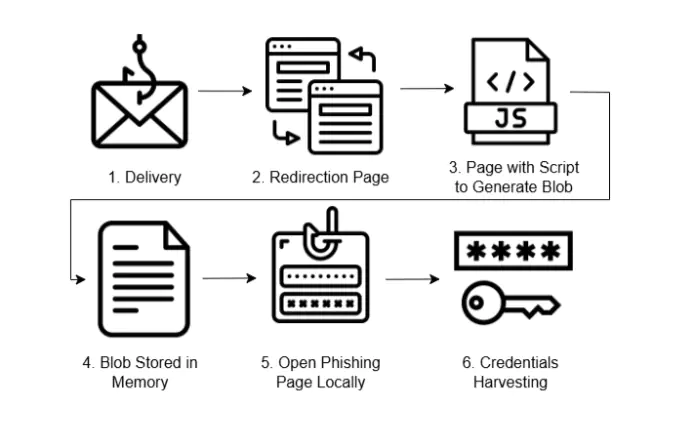

Процесс атаки состоит из нескольких этапов, которые создают многоуровневый барьер для обнаружения. Всё начинается с рассылки фишинговых писем. Ссылка в письме ведёт не на конечную страницу, а на серию редиректоров и валидаторов. Их ключевая задача - отличить автоматизированные системы сканирования (боты, песочницы) от реального пользователя. Если система определяет признаки автоматического посещения, запрос перенаправляется на безопасную или пустую страницу. Только пользователь, прошедший эту проверку, получает доступ к следующему этапу.

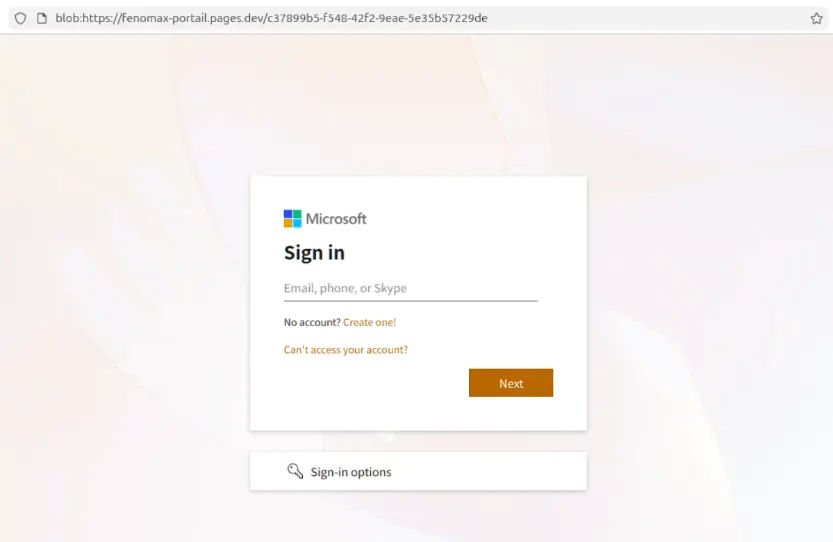

Исследователи компании OX Security, специализирующейся на защите цепочки поставок программного обеспечения, подробно описали механизм работы такой атаки на конкретном примере. Потенциальная жертва, прошедшая проверку, загружает страницу, содержащую JavaScript-код. Этот код, часто обфусцированный и использующий случайные имена переменных, декодирует строку данных в формате Base64, которая представляет собой закодированную HTML-разметку фишинговой страницы. Далее с помощью функции "saveFile" создаётся так называемый Blob - двоичный объект в памяти типа "text/html". Для этого объекта браузер генерирует временный Blob URL, начинающийся с префикса "blob:", и автоматически перенаправляет пользователя на него. В результате в адресной строке браузера отображается ссылка вида "blob:https://example[.]site", а в окне рендерится точная копия страницы входа Microsoft, готовая перехватить логин и пароль жертвы.

Такой подход сводит на нет эффективность не только сканеров контента, но и многих прокси-серверов и систем анализа трафика (IDS/IPS), поскольку вредоносная нагрузка передаётся не как готовый HTML-код по сети, а в виде закодированной строки, которая расшифровывается и исполняется уже на стороне клиента. Более того, постоянное изменение структуры DOM и методов обфускации кода позволяет атаке ускользать и от некоторых поведенческих детекторов. Расследование инцидента после его возникновения также усложняется, поскольку у аналитиков нет классического «веб-сайта» для изучения - только набор временных ссылок и доменов-редиректоров.

Для специалистов по безопасности рост популярности этой техники означает необходимость смещения акцентов в защите. Фокус исключительно на блокировке фишинговых URL или анализе статического контента становится недостаточным. Ключевыми мерами противодействия становятся повышение осведомлённости пользователей, внедрение многофакторной аутентификации (MFA), которая значительно снижает эффективность AiTM-атак даже при перехвате учётных данных, и использование расширенных систем защиты электронной почты, способных анализировать поведение ссылок и выявлять сложные цепочки редиректов. Кроме того, эффективной стратегией, на которую указывают эксперты, является не столько погоня за постоянно меняющимися фишинговыми лэндингами, сколько обнаружение и вывод из строя бэкенд-инфраструктуры злоумышленников - серверов, которые непосредственно обрабатывают перехваченные данные и управляют атакой.

Индикаторы компрометации

Blob URLs

- blob:https://fenomax-portail.pages[.]dev