Искусственный интеллект изменил облик фишинга навсегда. Еще несколько лет назад отличить мошенническое письмо от настоящего было сравнительно просто: достаточно было найти грубые орфографические ошибки

Специалисты по мобильной безопасности продолжают фиксировать рост сложности и масштаба угроз для операционной системы Android. Последним тревожным сигналом стало обнаружение исследователями из McAfee масштабной

Fail2Ban - это широко используемое программное обеспечение для предотвращения вторжений с открытым исходным кодом, которое помогает защитить серверы от попыток несанкционированного доступа и атак грубой силы.

Инцидент, выявленный исследователями компании Sansec, наглядно демонстрирует, как периферийные, казалось бы, корпоративные веб-ресурсы могут стать лазейкой для масштабной атаки на критическую инфраструктуру.

Wireshark - это известный анализатор сетевых протоколов, играющий ключевую роль в сфере сетевого анализа. Этот мощный инструмент помогает сетевым администраторам, специалистам по безопасности и разработчикам

В апреле 2026 года было подтверждено существование критической уязвимости в ядре двух ключевых продуктов компании SAP, которые используются для финансового планирования, консолидации отчётности и бизнес-аналитики.

Март 2026 года наглядно продемонстрировал, как быстро современные киберугрозы эволюционируют от слабых сигналов до серьёзных инцидентов с прямым влиянием на бизнес.

В декабре 2025 и январе 2026 годов были обнародованы критические уязвимости в популярной библиотеке urllib3, предназначенной для выполнения HTTP-запросов в Python.

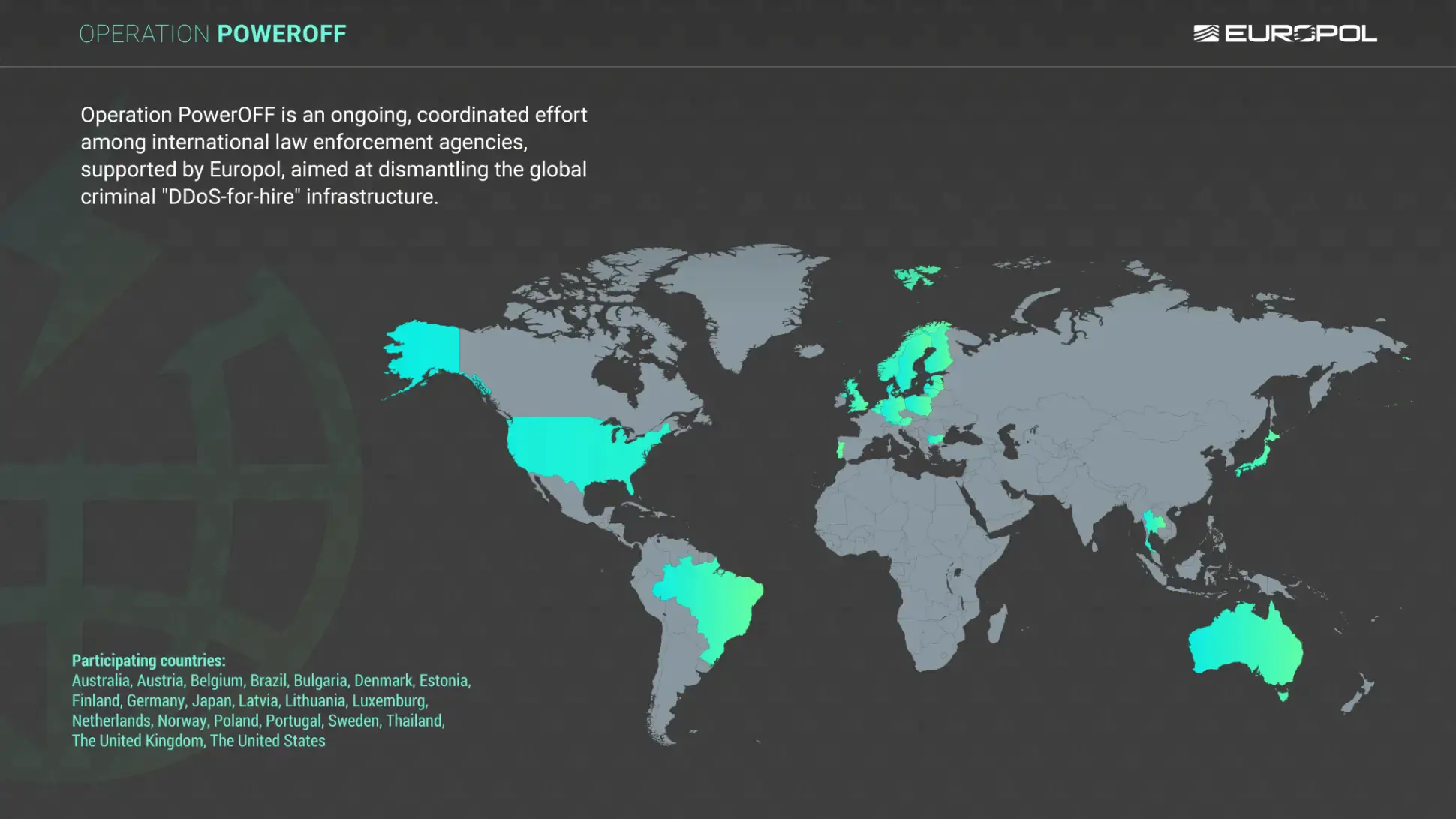

Крупная международная полицейская операция нанесла удар по экосистеме сервисов, предлагающих DDoS-атаки в аренду. В рамках координированной акции, прошедшей 13 апреля 2026 года при поддержке Европола

В начале апреля 2026 года кибербезопасность сообщества разработчиков с открытым исходным кодом столкнулась с новой реальностью: масштабной автоматизированной атакой, использующей возможности искусственного