В мире информационной безопасности гонка вооружений между защитниками и злоумышленниками никогда не прекращается. Одной из ключевых тенденций последних двух лет стало превращение защитного механизма - перезаписи URL (URL rewriting) - в мощное оружие для обхода систем безопасности. Если в 2024 году такая тактика лишь набирала обороты, то к концу 2025 года эксперты зафиксировали её массовое применение в составе сложных многоуровневых цепочек переадресации. Эти цепочки, выстроенные через доверенные домены известных вендоров, эффективно маскируют финальные вредоносные ресурсы, сводя на нет эффективность традиционных почтовых фильтров и систем обнаружения.

Описание

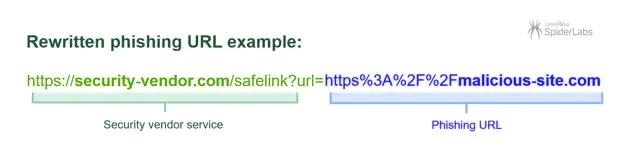

Механизм перезаписи URL изначально создавался как защитная технология. Он внедряется в почтовых шлюзах безопасности, защищённых почтовых провайдерах и системах веб-фильтрации. Когда пользователь получает письмо со ссылкой, система безопасности автоматически заменяет исходный URL на сгенерированный ею самой, который перенаправляет трафик через свои сканирующие серверы в момент клика. Это позволяет анализировать конечную точку в реальном времени, блокировать доступ к опасным сайтам и даёт администраторам детальную видимость активности. Однако киберпреступники нашли способ обратить этот полезный инструмент против самих защитных систем.

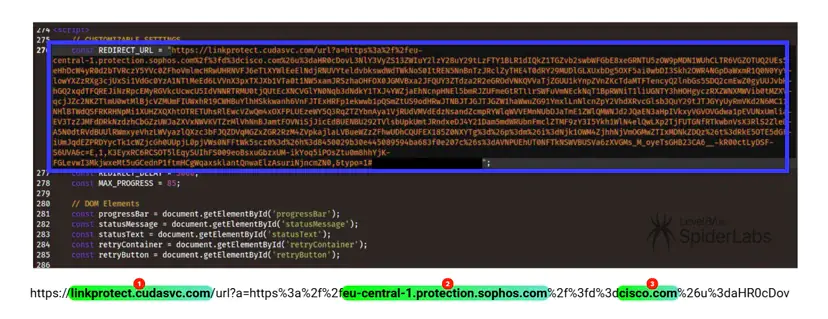

Начальной точкой атаки часто становится скомпрометированная корпоративная учётная запись, в которой уже активированы сервисы перезаписи ссылок. Злоумышленник отправляет вредоносную ссылку с такого ящика на контролируемый им же адрес. Внутренняя система безопасности автоматически «оборачивает» ссылку в свой доверенный домен, например, "protection.vendor.com". Если на этом этапе встроенные средства защиты не детектируют угрозу, злоумышленник получает на выходе ссылку, которая для внешних наблюдателей выглядит исходящей от авторитетного провайдера безопасности. Эту «чистую» ссылку затем можно массово использовать в фишинговых рассылках, значительно повышая шансы на успех.

Однако настоящий качественный скачок произошёл, когда атакующие начали создавать многослойные цепочки переадресации. Вместо одного уровня «обёртки» они стали последовательно пропускать фишинговую ссылку через сервисы нескольких вендоров, создавая вложенные конструкции. Например, ссылка может сначала быть переписана системой Cisco, затем Trend Micro, потом снова Cisco, далее Barracuda и, наконец, EdgePilot. Каждый новый слой делает анализ полного пути переадресации для автоматических сканеров и систем сигнатурного обнаружения чрезвычайно сложным, поскольку все промежуточные домены принадлежат легитимным и доверенным компаниям.

Согласно данным исследовательского подразделения LevelBlue SpiderLabs, если в начале 2024 года кампании с использованием двух и более сервисов перезаписи были единичными, то к четвёртому кварталу 2025 года их число резко возросло. Ещё более показателен рост атак с тремя и более уровнями: такая тактика появилась лишь в середине 2025 года, но к январю 2026-го достигла пика активности. Эта эскалация демонстрирует чёткий сдвиг в сторону построения глубоких и запутанных цепочек для уклонения от обнаружения.

Яркой иллюстрацией этой тенденции стали современные платформы фишинга как услуги (PhaaS), такие как Tycoon2FA и Sneaky2FA. Эти фреймворки специально используют архитектуру «противник посередине» (Adversary-in-the-Middle) для обхода многофакторной аутентификации (MFA), перехватывая учётные данные и сессионные cookie в реальном времени. В одном из документированных кейсов фишинговое письмо, маскирующееся под уведомление Microsoft о документе для проверки, содержало ссылку длиной свыше 1200 символов. При клике она проходила через пять уровней переадресации, использующих домены Libraesva, Sophos, Inky, EdgePilot и Barracuda, прежде чем попасть на скомпрометированный сайт с капчей и, наконец, на фишинговую страницу входа в Microsoft 365. Каждый переход в цепочке использовал статус HTTP 302 (временное перенаправление), что часто происходит в фоне, незаметно для пользователя.

В другом случае, связанном с платформой Sneaky2FA, злоумышленники пошли дальше и отказались от прямой ссылки в теле письма. Вместо этого они приложили HTML-файл, в коде которого была прописана многослойная перезаписанная ссылка. Цепочка перенаправляла жертву через сервисы Barracuda, Sophos и Cisco, затем через легитимную, но злоупотребляемую платформу маркетинговой автоматизации и только потом - на фишинговый домен, имитирующий сайт юридической фирмы. Эксперты LevelBlue SpiderLabs отметили в своём отчёте, что подобные методы стали стандартом для современных фишинговых кампаний, нацеленных на корпоративных пользователей.

Растущая популярность подобных техник в экосистемах PhaaS однозначно указывает на их эффективность. Они не только обманывают технические системы контроля, но и вводят в заблуждение пользователей, чьё внимание притупляется видом знакомых и уважаемых доменов в адресной строке. Для противодействия этим усложняющимся атакам организациям необходимо пересмотреть стратегию защиты. Акцент должен сместиться в сторону поведенческого анализа, способного выявить аномальную активность даже за доверенными доменами, и внедрения многоуровневых контролей. Критически важным становится переход на устойчивые к фишингу методы MFA, такие как аппаратные ключи безопасности или сертификаты, которые не могут быть перехвачены через AiTM-прокси. Непрерывный мониторинг сетевой активности и транзакций аутентификации на предмет подозрительных цепочек переадресации также выходит на первый план. Параллельно с техническими мерами остаётся незаменимым обучение пользователей. Сотрудников необходимо учить внимательно проверять конечные домены после всех перенаправлений, скептически относиться к неожиданным запросам на повторный вход, даже если они выглядят легитимно, и немедленно сообщать о любых подозрительных сообщениях, независимо от отправителя. В современной киберсреде доверять можно только проверенным, а не просто знакомым, именам.

Индикаторы компрометации

Domains

- dns.zyntexa.click

- draineago.sa.com

- visuallogin-9889902009882.bretlavylaw.com

URLs

- drogaby.com.br/cgi-bin/admin/

- nirvaa.com/wrks/