Киберпреступники постоянно ищут новые способы маскировки своих атак, чтобы обойти защитные системы и внушить жертвам ложное чувство безопасности. В последнее время набирает популярность тактика использования инфраструктуры доверенных облачных провайдеров для размещения промежуточных редиректоров, что значительно усложняет обнаружение мошеннических кампаний на ранних этапах. Очередным подтверждением этой тенденции стала крупная фишинговая кампания, в рамках которой ключевым элементом инфраструктуры злоумышленников выступил сервис Google Cloud Storage.

Описание

В ходе мониторинга активности, связанной с одной из недавних кампаний, исследователь информационной безопасности обнаружил несколько новых URL-адресов, размещённых на домене "storage[.]googleapis[.]com". Эти страницы функционируют как промежуточные редиректоры, незаметно перенаправляя жертв на широкий спектр фишинговых и мошеннических сайтов, которые в основном используют доменную зону .autos. Однако наиболее интересным аспектом является архитектура всей схемы. Выяснилось, что одна конкретная страница в Google Cloud Storage выполняет роль центрального распределительного хаба, направляя трафик пострадавших пользователей на различные мошеннические ресурсы в зависимости от конфигурации кампании. Основная нагрузка ложится на страницу "storage[.]googleapis[.]com/whilewait/successcomes.html", которая была идентифицирована как ключевой узел перенаправления.

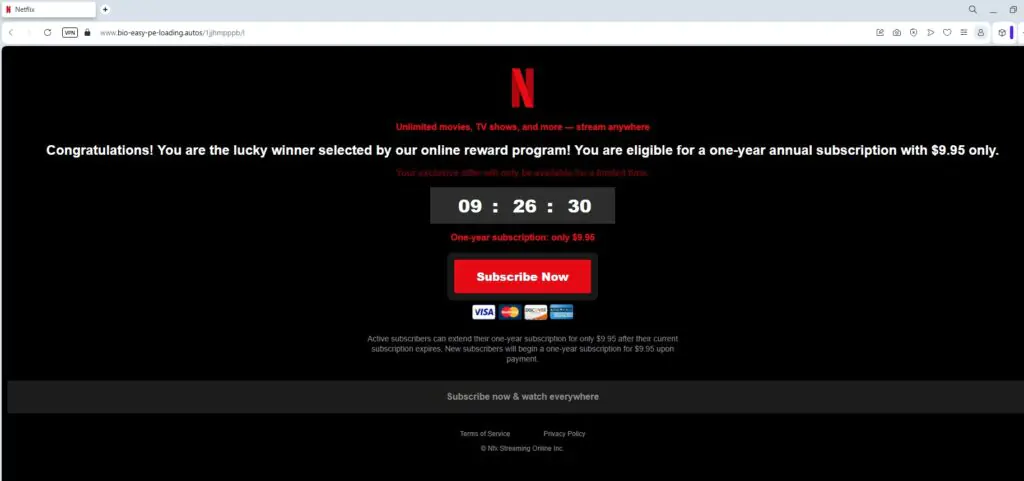

Тематика конечных фишинговых сайтов, на которые попадают жертвы, отличается разнообразием, что позволяет злоумышленникам охватить максимально широкую аудиторию. Среди основных сценариев выделяются поддельные опросы с призами от известных брендов, фейковые предложения работы, ложные предупреждения о безопасности и уведомления о переполнении облачного хранилища. Например, одна из групп страниц имитирует розыгрыши призов от Netflix, где пользователям сообщают о выигрыше и просят пройти короткий опрос для его получения, что в конечном итоге приводит к запросу платёжных данных. Другой популярный сценарий - розыгрыш ноутбука Dell, где также под видом оплаты доставки собирается информация о банковских картах. Отдельного внимания заслуживает ложное предложение работы «Помощник по данным ИИ с заработком 500 долларов в день», которое нацелено на людей, ищущих удалённый доход.

Помимо этого, активно используются фишинговые страницы, имитирующие предупреждения об истечении срока действия антивирусной подписки или о переполнении облачного хранилища, например, Google Drive или iCloud. Эти тактики рассчитаны на чувство страха и срочности, заставляя пользователей быстро принимать решения и вводить свои учётные данные или данные карт. Как сообщил исследователь в своём блоге, объём рассылки фишинговых писем с использованием этой инфраструктуры чрезвычайно высок - за последние дни он лично получал до 40-50 таких писем в сутки, каждое из которых содержало ссылки на редиректоры в Google Cloud Storage.

С технической точки зрения, использование легитимного облачного сервиса, такого как Google Cloud Storage, предоставляет злоумышленникам несколько критических преимуществ. Во-первых, домен "storage.googleapis.com" изначально пользуется доверием у пользователей и систем безопасности, что снижает вероятность срабатывания фильтров на основе репутации домена. Во-вторых, это позволяет атакующим быстро и дёшево разворачивать и изменять свою инфраструктуру, сохраняя при этом стабильную точку входа для жертв в виде одного и того же URL редиректора. Наблюдение также показало, что один и тот же фишинговый домен в зоне .autos может обслуживать несколько различных мошеннических тем в зависимости от параметров перенаправления. Это указывает на использование общего фишингового набора инструментов (phishing kit) или централизованной бэкенд-инфраструктуры, что делает кампанию гибкой и легко масштабируемой.

Для специалистов по информационной безопасности и обычных пользователей данный инцидент служит важным напоминанием. Атаки становятся всё более изощрёнными, и легитимность домена верхнего уровня более не является гарантией безопасности содержимого. Организациям рекомендуется усиливать обучение сотрудников, обращая особое внимание на сценарии, использующие чувство срочности или чрезмерно выгодные предложения. На техническом уровне эффективной мерой может стать расширенный мониторинг сетевого трафика, включающий анализ конечных точек перенаправления, даже если исходный URL выглядит безопасным. Пользователям же стоит проявлять повышенную бдительность при переходе по любым ссылкам из электронных писем, особенно ведущим на страницы с запросом личной или финансовой информации, и всегда проверять конечный адрес в браузерной строке после всех редиректов.

Индикаторы компрометации

Domains

- altbio.autos

- alt-dig-gold-tab.autos

- analytics-mail-post-quite.autos

- avgeasyposttips.autos

- bio-easy-pe-loading.autos

- boost-premium-recommend-effective.autos

- ceilwordinteriorbowl.autos

- ceil-word-interior-bowl.autos

- cleververifieddigitalmatch.autos

- deviceriskfreesafe.autos

- device-safe-clean-boost.autos

- digitalshiftusbin.autos

- digital-shift-us-bin.autos

- digprtdreamavg.autos

- directvolcapsus.autos

- favouritebiochoicelife.autos

- freespeedpopular.autos

- free-speed-popular-guard.autos

- goldavgpenb.autos

- gold-avg-pe-nb.autos

- guardpopularinstalldevice.autos

- jumpdiganalyticsprt.autos

- lifeverifiedfavouritever.autos

- mailanalyticsvolseries.autos

- matchstarsrotchoice.autos

- nationalprotectsmartfree.autos

- nationalrecommendsafesmart.autos

- programeffectivespeedfast.autos

- pushbuttonsystem.net

- rot-digital-fly-f2f.autos

- safepremiumfreeriskfree.autos

- safe-premium-free-riskfree.autos

- searchonboardloadingrock.autos

- shifttra4fficcapsmatch.autos

- spacevertabnb.autos

- speeddeviceboostfast.autos

- stairs-table-fire.autos

- tablewordstairs.autos

- tra4fficjumpchoiceclever.autos

- trk.independent-teacher-strength-nails.run

- verifieddreamseriesultimate.autos

URLs

- storage.googleapis.com/lithesome/stepupnow.html

- storage.googleapis.com/noonchi/noon.html

- storage.googleapis.com/savelinge/goforward.html

- storage.googleapis.com/sndrr/hmd.html

- storage.googleapis.com/sndrr/strow.html

- storage.googleapis.com/wetaobao/taobao.html

- storage.googleapis.com/whilewait/successcomes.html