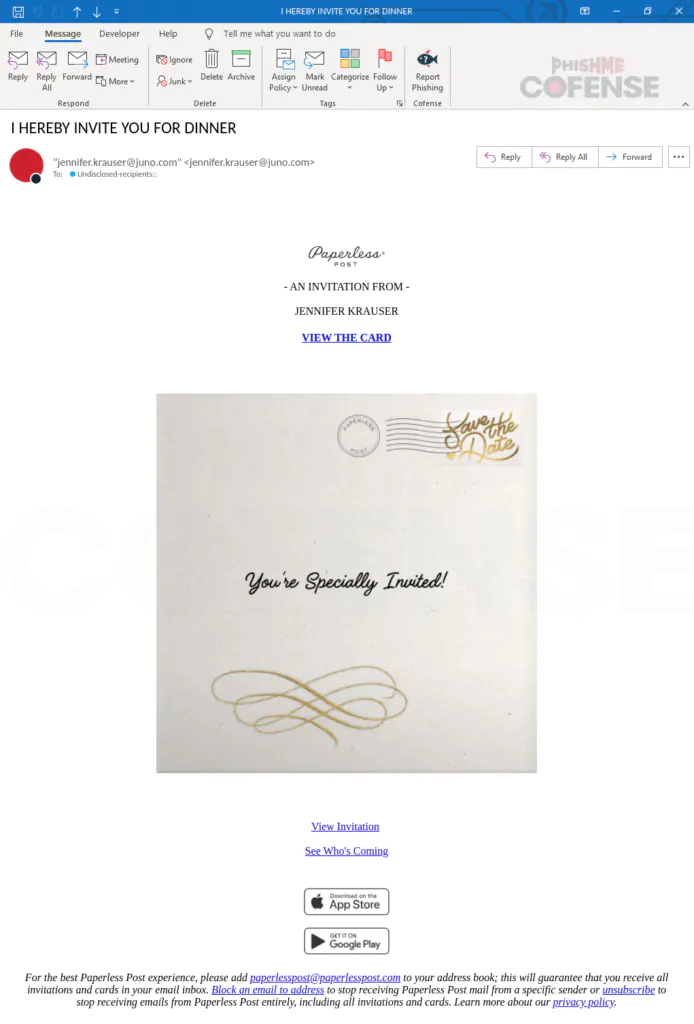

В современном мире цифровые приглашения на мероприятия стали повседневной нормой, предлагая удобство для организаторов и гостей. Однако эта привычная практика открывает новые векторы для киберпреступников, которые научились мастерски маскировать фишинговые атаки под безобидные электронные пригласительные. Специалисты Cofense Phishing Defense Center (PDC, Центр защиты от фишинга) обнаружили и детально проанализировали новую кампанию, в которой злоумышленники эксплуатируют доверие к крупным платформам для рассылки приглашений - таким как Punchbowl и Paperless Post.

Описание

Суть атаки заключается в создании поддельного электронного письма, внешне неотличимого от стандартного цифрового приглашения. Получателю предлагается перейти по ссылке, чтобы просмотреть детали мероприятия и подтвердить своё участие (RSVP). Первоначальная страница выглядит легитимно, однако после взаимодействия с ней пользователь перенаправляется на фишинговый сайт. Ключевая особенность этой схемы - использование на фишинговой странице логотипов и стилистики известных сервисов, таких как Microsoft, Yahoo, AOL, Google и Dropbox, в качестве вариантов для входа в систему.

Этот приём, который аналитики называют «мультибрендовым фишингом», является особенно коварным. Злоумышленники создают универсальную ловушку, рассчитанную на пользователей с разными предпочтениями в выборе почтовых и облачных сервисов. Более того, как отмечают эксперты, даже ввод корректных учётных данных на такой странице обычно приводит к появлению фейкового сообщения об ошибке. Система предлагает попробовать другой способ входа, тем самым вынуждая жертву последовательно вводить данные от нескольких своих аккаунтов, которые затем в полном объёме перехватываются и отправляются на контролируемый злоумышленниками домен.

С технической точки зрения, для размещения подобных фишинговых страниц преступники активно используют недавно зарегистрированные домены. Это стандартная тактика, позволяющая обходить системы безопасности, основанные на чёрных списках и репутационных оценках, поскольку у новых доменов ещё нет негативной истории. Регистрация таких доменов не требует значительных затрат, что делает их расходным материалом в руках злоумышленников и снижает риски раннего обнаружения при компрометации одного из ресурсов.

Краденые учётные данные представляют собой высоколиквидный товар в теневом сегменте интернета. Их использование может принимать различные формы, каждая из которых несёт серьёзные риски.

- Это прямой доступ к аккаунтам жертв для хищения данных или средств.

- Злоумышленники часто проводят атаки методом подбора учётных данных (credential stuffing), полагаясь на привычку пользователей повторять пароли на разных ресурсах. В корпоративной среде компрометация рабочей почты становится первым шагом к атакам типа Business Email Compromise (BEC, компрометация корпоративной электронной почты) и повышению привилегий внутри сети организации.

- Кроме того, украденные аккаунты могут быть использованы для создания ботнетов, мошенничества или шантажа.

Для противодействия подобным угрозам специалисты по кибербезопасности рекомендуют пользователям и компаниям придерживаться ряда ключевых практик. При получении приглашения от неизвестного отправителя или на непонятное мероприятие стоит отдельно, используя проверенные каналы связи, уточнить у предполагаемого организатора факт рассылки. Особую бдительность необходимо проявлять в моменты, когда после попытки подтвердить участие система перенаправляет на страницу входа - всегда нужно проверять адресную строку браузера на предмет несоответствия доменному имени легитимного сервиса. Любые подозрительные письма следует незамедлительно помечать как спам или фишинг.

Если же факт ввода учётных данных на фишинговый ресурс стал очевиден, первым и обязательным действием должен быть немедленный сброс пароля для потенциально скомпрометированного аккаунта, а также для всех сервисов, где использовался аналогичный пароль. При этом наиболее эффективным барьером, значительно снижающим ущерб даже при утечке логина и пароля, остаётся многофакторная аутентификация (MFA). Её активация на всех важных аккаунтах должна быть приоритетной задачей как для частных лиц, так и для ИТ-отделов компаний.

Данный инцидент наглядно демонстрирует, как киберпреступники адаптируются к поведенческим паттернам пользователей, внедряя свои атаки в рутинные цифровые взаимодействия. В ответ на это организациям необходимо регулярно обновлять программы обучения цифровой грамотности, делая акцент на распознавании современных социально-инженерных приёмов. Понимание тактик, техник и процедур (TTP) злоумышленников, например, в рамках фреймворка MITRE ATT&CK, позволяет выстраивать более эффективную защиту. В конечном счёте, устойчивость к фишингу формируется сочетанием технологических мер, таких как фильтрация почты и использование решений класса SOAR для анализа инцидентов, и человеческой осмотрительности, где секунда раздумий перед кликом может предотвратить серьёзную компрометацию.

Индикаторы компрометации

IPv4

- 104.20.6.133

- 104.20.7.133

- 104.21.67.111

- 172.67.221.157

URLs

- http://t.ly/KwKzQ

- https://dry.za.com/if1/