В мире кибершпионажа наблюдается тревожная тенденция: атакующие всё чаще выбирают в качестве мишеней не коммерческие компании, а государственные институты, ответственные за отправление правосудия. Недавно обнаруженная кампания, нацеленная на судебную систему Аргентины, является ярким примером такой эскалации. Злоумышленники используют фишинговые письма с вложениями, маскирующимися под официальные решения федерального суда, чтобы внедрить в сети организаций сложный троян удалённого доступа. Этот инцидент демонстрирует, как социальная инженерия, сочетающаяся с продвинутыми техниками уклонения от обнаружения, может поставить под угрозу конфиденциальность судопроизводства и целостность критически важных государственных данных.

Описание

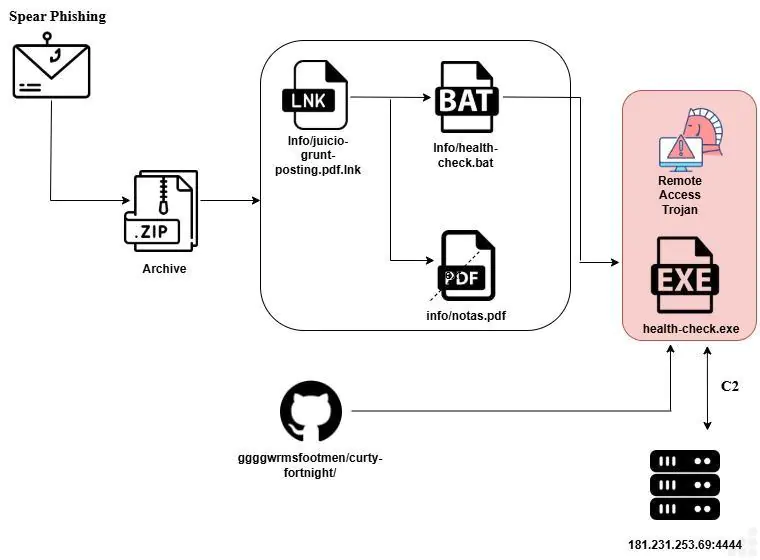

Кампания носит ярко выраженный целевой характер. Основными жертвами стали организации, входящие в судебную экосистему Аргентины: федеральные суды, юридические фирмы, государственные агентства, связанные с правосудием, а также академические и правозащитные учреждения. Атака начинается с тщательно подготовленного spear-фишинга. Жертвы получают письмо с архивом ZIP, внутри которого находятся три файла: ярлык Windows (LNK), пакетный файл (BAT) и PDF-документ, выглядящий как настоящее судебное решение по вопросу пересмотра меры пресечения. Эта комбинация создана для обмана даже бдительных пользователей: открытие PDF-документа отвлекает внимание, в то время как скрытно запускается вредоносная цепочка.

Ярлык LNK, оформленный под значок PDF, содержит миниатюрный скрипт, который запускает PowerShell в скрытом режиме с отключённой политикой выполнения. Это позволяет обойти базовые средства защиты и незаметно исполнить пакетный файл BAT. Основная задача этого загрузчика - установить связь с внешним ресурсом. Исследователи из Seqrite обнаружили, что скрипт обращается к репозиторию на GitHub, откуда загружает исполняемый файл под названием "health‑check.exe". Для маскировки этот файл сразу же переименовывается в "msedge_proxy.exe" и сохраняется в каталоге данных пользователя браузера Microsoft Edge, что помогает ему слиться с легитимным программным обеспечением системы.

Истинная опасность раскрывается при анализе конечной полезной нагрузки - "msedge_proxy.exe". Это троянец удалённого доступа, написанный на языке Rust, который демонстрирует исключительно высокий уровень изощрённости. Первое, что он делает после запуска - проводит комплексную проверку окружения на предмет признаков анализа. Маляр выполняет серию анти-VM, анти-сандбокс и анти-отладочных проверок. Он опрашивает производителя системы через WMIC, ищет в реестре специфические ключи, связанные с VMware, VirtualBox, Hyper-V и другими платформами виртуализации, сканирует дисковую систему на наличие путей вроде "C:\analysis" или "C:\sandbox", а также проверяет список запущенных процессов на предмет диспетчеров задач (Procexp), сетевых анализаторов (Wireshark) или отладчиков (x64dbg, OllyDbg). При обнаружении любого подозрительного артефакта программа немедленно завершает работу, что серьёзно затрудняет её исследование в лабораторных условиях.

Если среда признана «чистой», маляр приступает к сбору информации о системе (имя хоста, пользователя, версия ОС, уровень привилегий) и устанавливает связь с командным сервером (C2). Для обеспечения надёжности канала связи реализована сложная логика обработки адреса с поддержкой как IPv4, так и IPv6 и резервным захардкоженным значением. После подключения троянец отправляет на сервер сигнал-маяк (beacon), содержащий уникальный идентификатор жертвы и собранные данные о системе.

Функциональность этого RAT построена по модульному принципу и управляется командами с C2, которые передаются в кодировке Base64. Набор возможностей впечатляет своей полнотой и направлен на полный контроль над системой. Команда "PERSIST" обеспечивает закрепление в системе через автозагрузку реестра или планировщик заданий, а "PERSIST_REMOVE" - полностью очищает следы. "DOWNLOAD" и "UPLOAD" позволяют злоумышленнику выгружать файлы с жертвы и загружать новые, например, дополнительные модули. Особую опасность представляют команды "HARVEST", "ENCRYPT" и "ELEVATE".

Модуль "HARVEST" предназначен для кражи учётных данных. Для его работы на диск жертвы должны быть предварительно загружены два файла: зашифрованная библиотека "stealer.enc" и ключ "stealer.key". После расшифровки и загрузки DLL модуль начинает сбор конфиденциальных данных. Команды "ENCRYPT" и "DECRYPT" активируют функционал, характерный для программ-вымогателей. Они также требуют наличия на диске файлов "ransomware.enc" и "ransomware.key", что указывает на то, что шифровальщик поставляется отдельным модулем по требованию. Это позволяет злоумышленникам гибко выбирать тактику: от шпионажа до блокировки систем с требованием выкупа. Наконец, команда "ELEVATE" пытается повысить привилегии процесса, генерируя и исполняя PowerShell-скрипт для обхода контроля учётных записей (UAC).

Данная кампания служит суровым напоминанием для организаций, особенно в государственном и юридическом секторе. Атакаторы не просто рассылают массовый спам, а инвестируют время в изучение целевой аудитории, создание правдоподобных легенд и разработку сложного, многоступенчатого вредоносного ПО. Для противодействия подобным угрозам необходима комбинация технических и организационных мер. С технической стороны критически важно обновлять системы, использовать решения для защиты конечных точек (EDR) с поведенческим анализом, ограничивать выполнение скриптов через политики PowerShell и применять сегментацию сети для сдерживания перемещения. На организационном уровне обязательны регулярные тренинги по киберграмотности для сотрудников, с акцентом на проверку вложений даже из, казалось бы, доверенных источников, и внедрение процедур верификации подозрительных писем. Угроза целенаправленных атак на критически важные институты только растёт, и готовность к ним должна быть соответствующей.

Индикаторы компрометации

IPv4 Port Combinations

- 181.231.253.69:4444

SHA256

- 10bbc5e192c3d01100031634d4e93f0be4becbe0a63f3318dd353e0f318e43de

- 13adde53bd767d17108786bcc1bc0707c2411a40f11d67dfa9ba1a2c62cc5cf3

- 37e6da4c813557f09fa2336b43c9fbb4633e562952f5113f6a6a8f3c226854eb

- 4612c90cdfb7e43b4e9afe2a37a82d8b925bab3fd3838b24ec73b0e775afdb75

- 6ae4222728240a566a1ca8c8873eab3b0659a28437877e4450808264848ab01e