В сети активизировалась фишинговая кампания, в рамках которой злоумышленники используют доверие пользователей к известному бренду средств безопасности для заражения систем вредоносным ПО. Созданный ими поддельный веб-сайт, выдающий себя за официальный ресурс компании Avast, обманом заставляет посетителей самостоятельно установить опасный стилер, ворующий пароли, сессионные куки и данные криптовалютных кошельков. Этот инцидент наглядно демонстрирует, как классическая схема мошенничества, основанная на создании паники и ложном "лечении", адаптируется под современные реалии, эксплуатируя авторитет компаний в сфере кибербезопасности.

Описание

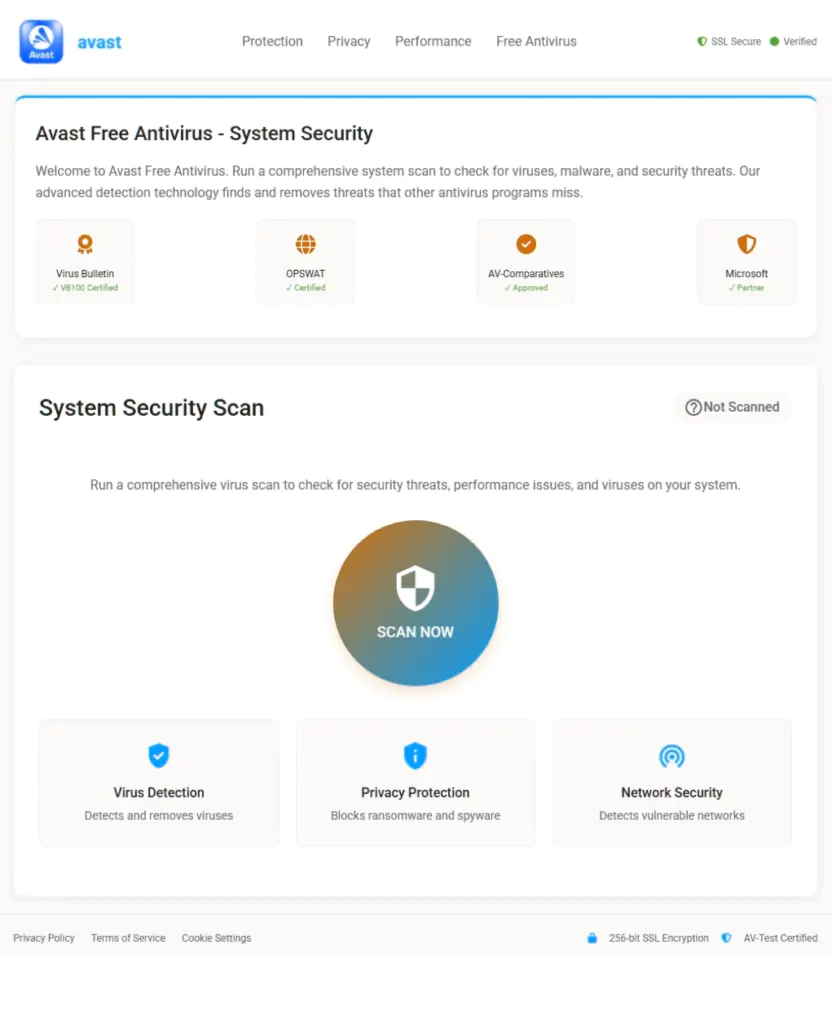

Атака построена по принципу "напугать и исправить". Жертва попадает на профессионально сделанную копию сайта Avast, содержащую навигационную панель, логотипы и даже знаки сертификации. Пользователю предлагается запустить "проверку системы на вирусы". После нажатия кнопки запускается короткая анимация, имитирующая процесс сканирования, который всегда заканчивается одним результатом: обнаружением трёх угроз и их успешным "удалением". Для правдоподобности в лог выводится название конкретной угрозы, например, "Trojan:Win32/Zbot.AA!dll". Затем для "окончательной очистки" система настоятельно рекомендует скачать файл под названием "Avast_system_cleaner.exe". Именно этот файл и является полезной нагрузкой атаки, не имеющей ничего общего с легитимным программным обеспечением.

Попав на компьютер, исполняемый файл маскируется под компонент браузера Google Chrome. Он копирует себя по пути "C:\Program Files\Google\Chrome\Application\" под именем "v20svc.exe", что при беглом взгляде в диспетчере задач может быть принято за легитимную службу браузера. Этот приём, известный как маскарадинг, призван избежать внимания пользователя и простых методов обнаружения. Анализ файла показывает, что он был упакован криптером - инструментом для обфускации кода с целью сокрытия от сигнатурных антивирусных движков. На момент исследования лишь 27% движков на VirusTotal детектировали данный образец, что указывает на его высокую эффективность в обходе традиционных средств защиты.

Специалисты по информационной безопасности, проводившие анализ угрозы, сообщили, что вредоносная программа относится к семейству Venom Stealer. Этот стилер, являющийся потомком фреймворка Quasar RAT, специализируется на краже критически важных данных. После запуска он последовательно собирает сохранённые в браузерах логины и пароли, сессионные куки, данные кредитных карт и информацию из криптовалютных кошельков, установленных на компьютере. Кража активных сессионных куков представляет особую опасность, так как позволяет злоумышленнику войти в аккаунты жертвы на таких платформах, как Netflix, YouTube, Facebook*, LinkedIn, Outlook или Google, даже если включена двухфакторная аутентификация. Фактически, злоумышленник получает полный доступ к цифровой жизни пользователя без необходимости взламывать пароли.

Собранные данные пересылаются на управляющий сервер злоумышленников по открытому HTTP-протоколу. Для этого используется домен "app-metrics-cdn[.]com", название которого имитирует легитимный сервис аналитики или доставки контента, что помогает вредоносному трафику оставаться незамеченным в корпоративных сетях. Помимо кражи данных, Venom Stealer применяет продвинутые техники уклонения от обнаружения. В частности, он использует прямые и косвенные системные вызовы для взаимодействия с ядром Windows, минуя стандартные библиотеки вроде "ntdll.dll". Это позволяет ему обходить многие системы обнаружения вторжений, которые отслеживают вызовы API на этом уровне. Также вредоносная программа проверяет окружение на наличие признаков анализа, таких как отладчик или виртуальная машина, и включает длительные паузы для затруднения автоматизированного исследования.

Данная атака не является новой или уникальной. Имитация сайтов известных антивирусных компаний - давно отработанный метод социальной инженерии. Пользователь, убеждённый в наличии инфекции на своём компьютере, действует быстро и часто не подвергает сомнению "спасительное" решение, предлагаемое авторитетным, на его взгляд, источником. Ранее, в мае 2025 года, уже фиксировалась аналогичная кампания с клонированием сайта Bitdefender для распространения другого вредоносного ПО. Это указывает на то, что такой сценарий стал шаблонным для определённых групп злоумышленников.

Для рядовых пользователей и администраторов корпоративных сетей этот инцидент служит важным напоминанием о фундаментальных правилах кибергигиены. Любое программное обеспечение, особенно связанное с безопасностью, должно загружаться исключительно с официальных сайтов производителей. Следует игнорировать рекламные ссылки в поисковых системах и подозрительные письма, предлагающие "экстренную" проверку системы. В случае, если заражение уже могло произойти, необходимо немедленно провести полную проверку системы с помощью надёжного антивирусного средства, сменить все пароли, начиная с ключевых аккаунтов, и выйти из всех активных сессий в веб-сервисах. Владельцам криптовалютных активов в настольных кошельках рекомендуется в срочном порядке перевести средства на новый адрес, сгенерированный на чистом устройстве.

* Компания Meta и её продукты (включая Instagram, Facebook, Threads) признаны экстремистскими, их деятельность запрещена на территории РФ.

Индикаторы компрометации

IPv4

- 104.21.14.89

Domains

- app-metrics-cdn.com

URLs

- http://app-metrics-cdn.com/api/listener/heartbeat

- http://app-metrics-cdn.com/api/upload

- http://app-metrics-cdn.com/api/upload-complete

- http://app-metrics-cdn.com/api/upload-json

SHA256

- ecbeaa13921dbad8028d29534c3878503f45a82a09cf27857fa4335bd1c9286d