Специалисты по информационной безопасности выявили масштабную и долгосрочную схему, в рамках которой злоумышленники злоупотребляют доверенной платформой Cloudflare Pages (pages.dev) для создания сети поддельных веб-сайтов. Эти ресурсы, внешне выглядящие как обычные блоги или SEO-статьи (например, о доходах знаменитостей или игровых гайдах), используются в качестве трамплина для перенаправления пользователей на фишинговые страницы, ресурсы с навязчивой рекламой и распространители вредоносного ПО. Кампания отличается высокой изощренностью и устойчивостью, активность фиксируется уже около пяти месяцев, что указывает на хорошо организованную операцию, а не на разовую атаку.

Описание

Механизм работы: от легитимного контента к вредоносному перенаправлению

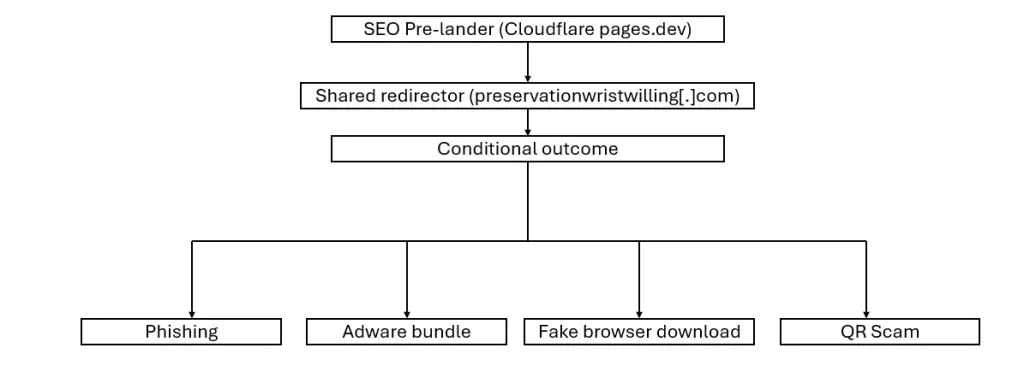

Изначальная точка входа для жертвы выглядит абсолютно безобидно. Пользователь, возможно, найдя статью через поисковую систему, попадает на страницу, размещенную на доверенном домене Cloudflare Pages (*.pages.dev). Через несколько секунд после загрузки на экране появляется навязчивое всплывающее окно с просьбой нажать кнопку «Продолжить чтение» (Continue reading). Этот прием является ключевым элементом обхода систем безопасности.

Перенаправление на следующий этап происходит только после клика пользователя, что позволяет схеме эффективно уклоняться от автоматических сканеров и систем репутационного анализа, которые могут не эмулировать взаимодействие с интерфейсом. Более чем на 250 обнаруженных URL-адресах используется идентичный шаблон и поведение, что говорит о применении единого набора инструментов (кита) для развертывания кампании.

Централизованная система распределения трафика (TDS)

После клика браузер пользователя перенаправляется не напрямую на финальную вредоносную страницу, а на центральный редиректор. Анализ показал использование общего конечного пункта, такого как "preservationwristwilling[.]com", который функционирует как полноценная система распределения трафика (Traffic Distribution System, TDS).

Эта система выполняет сложную фильтрацию и логику маршрутизации. Она может анализировать географическое положение и IP-адрес посетителя, определять использование прокси-серверов или VPN, проверять пользовательский агент браузера. В зависимости от этих параметров система принимает решение о дальнейшей судьбе трафика: заблокировать его, направить по одному из нескольких сценариев или выдать конечную полезную нагрузку. Например, при обнаружении признаков автоматического анализа или использования VPN страница может показывать сообщение об ошибке, останавливая цепочку и скрывая истинную вредоносную активность от исследователей.

Многообразие финальных сценариев и социальная инженерия

В зависимости от решения центрального редиректора, пользователь может попасть в одну из нескольких воронок, каждая из которых использует методы социальной инженерии:

- Фальшивые загрузки файлов. Пользователю показывается страница, имитирующая готовность к скачиванию файла (например, «Your File Download Is Ready»). Финальная полезная нагрузка, часто в виде ZIP-архива, может размещаться на легитимных облачных хранилищах, таких как Amazon S3, что повышает доверие жертвы.

- Ложные диагностики браузера. Один из наблюдаемых сценариев предлагал пользователю проверить «совместимость системы», показывая искусственно заниженный балл (например, 40 из 100), и настойчиво рекомендовал скачать «исправленную» версию браузера Opera. Такая схема характерна для партнерских программ по навязыванию нежелательного ПО.

- Фишинг и QR-коды. В других случаях пользователей просят «подтвердить, что вы не робот», предлагая отсканировать QR-код с мобильного устройства. Этот шаг предназначен для обхода защит настольных систем и перенаправления жертвы на мобильные фишинговые страницы или страницы со скрытой подпиской.

Безопасностный контекст и рекомендации

Данная кампания демонстрирует несколько тревожных тенденций современного киберпреступного ландшафта. Во-первых, злоумышленники активно используют репутацию и инфраструктуру крупных доверенных платформ, таких как Cloudflare, для прикрытия начального этапа атаки. Во-вторых, применение многоуровневой TDS-системы с фильтрацией по признакам анализа значительно затрудняет детектирование автоматическими средствами защиты и исследование. Наблюдаемые исполняемые файлы часто классифицируются как потенциально нежелательные программы (ПНП, PUP) или рекламное ПО (adware), что также может снижать бдительность пользователей и систем.

Для специалистов по безопасности и обычных пользователей данный случай служит важным напоминанием. Не следует слепо доверять домену, даже если он принадлежит известному сервису. Навязчивые всплывающие окна с требованием совершить действие для доступа к контенту - классический красный флаг. Организациям стоит рассмотреть возможность блокировки или тщательного мониторинга трафика на домены "*.pages.dev" в корпоративных сетях, если их использование не является бизнес-критичным. Кроме того, важно обучать сотрудников и пользователей основам цифровой гигиены, уделяя внимание подобным техникам социальной инженерии, которые маскируются под легитимные взаимодействия. Борьба с такими сложными, многоуровневыми схемами требует комплексного подхода, сочетающего технические средства защиты, актуальные угрозы и постоянную осведомленность пользователей.

Индикаторы компрометации

Domains

- loaditfile.com

- preservationwristwilling.com

URLs

- preservationwristwilling.com/utx3iw6i?key=

MD5

- 7d18257b55588bccb52159d261f9cd7f

SHA1

- a0224db54280e4156ffd3afd97510e351591a8de

SHA256

- be590100ecdcae5ce4b7b42f87082e201fcb2f38c114c8fbc6640ad9b9a0708a