В сфере кибермошенничества наблюдается рост изощренных схем, использующих легитимные платформы и психологические уловки для обмана пользователей. Недавно обнаруженная кампания наглядно демонстрирует, как злоумышленники комбинируют фишинговые опросы, имитацию криптовалютных сервисов и социальную инженерию, чтобы выманить у жертв сравнительно небольшие, но многочисленные платежи под предлогом получения крупного вознаграждения.

Описание

Инцидент начинается с, казалось бы, безобидного сообщения, содержащего ссылку на опрос, размещенный на платформе Yandex. Подобный выбор первой точки входа неслучаен. Использование известного и доверенного сервиса снижает первоначальный уровень подозрительности у потенциальной жертвы. Кроме того, сам факт взаимодействия с опросом, требующий действий от пользователя, выполняет роль фильтра, отсеивая автоматизированные системы и оставляя лишь реальных людей, что повышает эффективность дальнейшего мошеннического сценария. После завершения опроса пользователь перенаправляется на поддельную страницу, стилизованную под сервис для работы с Bitcoin.

На этом этапе включается мощный психологический триггер. Жертве демонстрируется сообщение о якобы одобренной транзакции на сумму 0.943 BTC (что эквивалентно десяткам тысяч долларов) и вводится искусственное ограничение по времени - якобы средства необходимо вывести в течение 24 часов. Создание ощущения срочности и возможности легко получить крупную сумму является классическим приемом, заставляющим жертву действовать быстро, не утруждая себя проверкой информации. Далее в правом нижнем углу экрана появляется виджет чата, имитирующий общение с сотрудником поддержки.

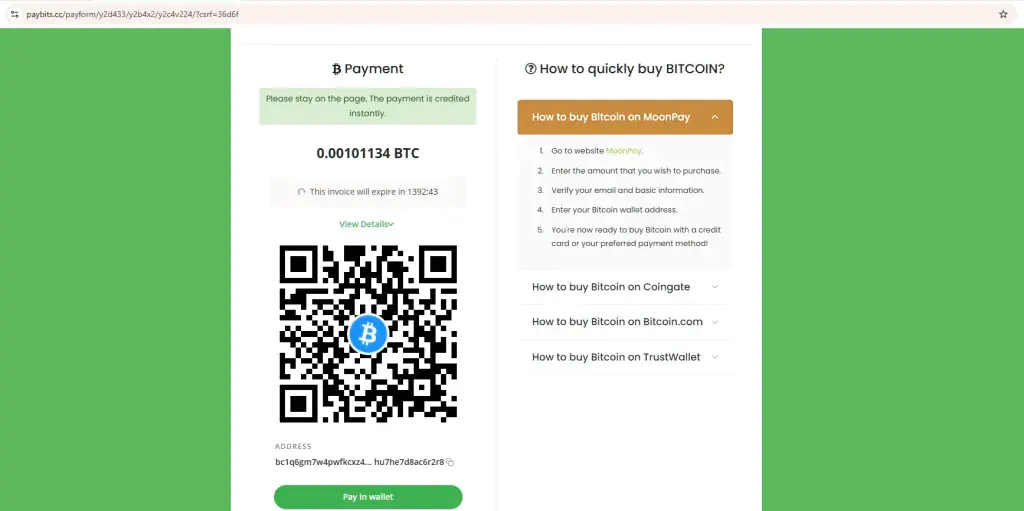

«Агент» в чате объясняет, что для завершения операции и вывода средств необходимо пройти регистрацию профиля в «компенсационной системе». Процесс представлен как стандартная бюрократическая процедура, что придает ему видимость легитимности. Однако вскоре выясняется истинная цель: для «юридической регистрации профиля» требуется оплатить комиссию в размере 67 долларов. Пользователя направляют на профессионально сверстанную страницу оплаты, которая копирует интерфейсы реальных криптовалютных платежных шлюзов. На странице указана сумма, представлен вариант оплаты Bitcoin через QR-код, отображен адрес кошелька и, что характерно, запущен таймер обратного отсчета «срока действия счета», дополнительно подстегивающий жертву.

Вся эта цепочка представляет собой современную адаптацию классической схемы «авансового платежа» (advance-fee scam), встроенную в цифровой контекст. Мошенники выстраивают многоступенчатый нарратив, последовательно снижая бдительность жертвы, формируя у нее ложное чувство контроля и законности происходящего, а затем просят относительно небольшую сумму для разблокировки мнимого крупного выигрыша.

Анализ показал, что у данной кампании существуют вариации, что свидетельствует о ее масштабе и адаптивности. В частности, обнаружен вариант, где входной точкой служит не опрос, а фиктивная панель управления, имитирующая интерфейс брокерской платформы Octa. В этой версии пользователю показывают сообщение о «новом денежном переводе» на 1.824 BTC. Далее следует имитация процедуры входа с использованием «временного пароля», что копирует реальные процессы восстановления доступа и усиливает доверие. После «авторизации» жертва видит убедительно оформленный дашборд (панель управления) с деталями транзакции, а затем получает требование оплатить комиссию за вывод (около 69 долларов), обоснованное «лимитами кошелька». Финальный этап - идентичная платежная страница с таймером.

Что примечательно, техническая инфраструктура для приема платежей (кошельки, платежные страницы) в разных вариантах сценария зачастую одинакова. Это указывает на работу одной группы или использование одних и тех же сервисов под разными «легендами». Данные открытых источников, таких как URLScan, подтверждают, что подобные фишинговые ссылки активно сканируются в последние дни, что говорит о текущей и развивающейся кампании, а не об единичном инциденте.

Для специалистов по информационной безопасности и обычных пользователей этот случай служит важным напоминанием. Во-первых, легитимная платформа (социальная сеть, сервис опросов, мессенджер) не гарантирует безопасность содержимого, переходя по ссылкам от неизвестных отправителей. Во-вторых, любое требование предоплаты для получения крупного вознаграждения, особенно в криптовалюте, должно рассматриваться как критически подозрительное. В-третьих, такие элементы, как обратный отсчет, давление через чат-поддержку и ограничение по времени, являются универсальными красными флагами мошенничества. Базовые меры защиты включают верификацию информации через официальные каналы связи компании, отказ от взаимодействия с подозрительными ссылками и транзакций под давлением, а также повышение осведомленности о подобных тактиках социальной инженерии. В конечном счете, если предложение кажется слишком выгодным, чтобы быть правдой, скорее всего, так оно и есть.

Индикаторы компрометации

Domains

- cosibas.site

- paybits.cc

URLs

- https://cosibas.site/bloc/anketa-sent.html

- https://cosibas.site/octa/

- https://paybits.cc/payment/

- https://yandex.com/poll/GjSFvwyKcmEMXpzm6yDExc

- https://yandex.com/poll/PdZ7vgekGrNakuXZcpiB6b