Аналитики компании CyberProof зафиксировали новую волну атак с использованием программ-сборщиков данных, которые маскируются под страницы с проверкой CAPTCHA. Эта кампания, по данным специалистов службы мониторинга и реагирования на инциденты (MDR), демонстрирует тесную связь с ранее известной операцией ClickFix, а также с рядом других угроз, распространявшихся через фальшивые капчи в последние два месяца. Инцидент подчеркивает растущую изощренность киберпреступников, которые используют социальную инженерию для обмана пользователей и внедрения многоступенчатого вредоносного кода, способного красть критически важные данные, включая учетные записи браузеров, кошельки для криптовалют и конфигурации VPN.

Описание

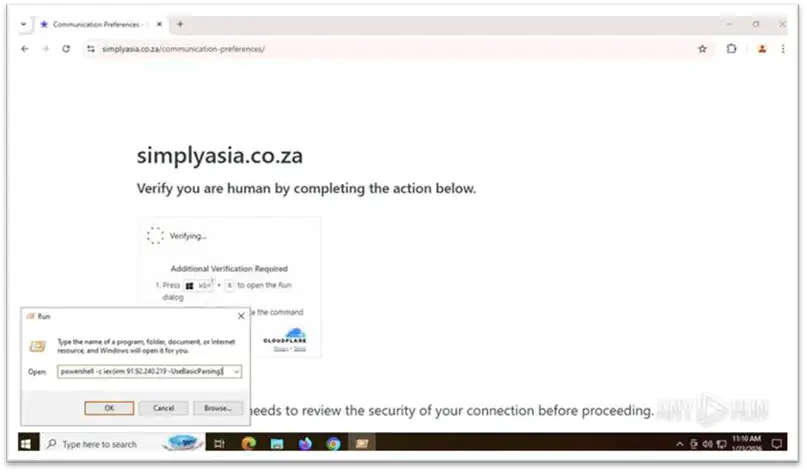

Инцидент был выявлен 23 января 2026 года, когда система расширенного обнаружения и реагирования (EDR) зафиксировала аномальную активность, связанную с чтением данных из буфера обмена через вызов API "CClipDataObject::GetData". Эта подозрительная операция стала предвестником выполнения вредоносной команды PowerShell, которая была инициирована после посещения пользователем скомпрометированного веб-сайта. Механизм атаки начинается с того, что жертва попадает на зловредную страницу, имитирующую проверку капчи. Вместо настоящего теста Turing пользователю предлагается выполнить строку команды PowerShell, что и служит точкой входа для злоумышленников.

Первая стадия выполнения скрипта загружает следующую полезную нагрузку с инфраструктуры злоумышленников, а именно с IP-адреса 91.92.240[.]219. Аналитики обратили внимание на потенциальную ошибку операционной безопасности (OpSec) со стороны атакующих: в командной строке была использована переменная с говорящим именем "$finalPayload". Microsoft Defender для конечной точки (MDE) классифицировал эту активность как «Behavior:Win32/SuspClickFix.C» и завершил процесс. Однако атака на этом не остановилась. Скрипт предпринял попытку загрузить файл с именем "cptch.bin" с другого адреса - 94.154.35[.]115. Этот файл представляет собой позиционно-независимый шелл-код, созданный с помощью инструмента Donut, который позволяет запускать сборки .NET и другие полезные нагрузки Windows непосредственно из памяти, минуя запись на диск.

Для дальнейшего выполнения кода и уклонения от обнаружения вредоносная программа использует технику внедрения в процесс. Она выделяет память в контексте легитимного системного процесса, такого как "svchost.exe", с помощью стандартных Windows API, включая "VirtualAlloc" и "CreateThread". Кроме того, атакующие размещают на той же инфраструктуре слегка модифицированные версии шелл-кода (например, "cptchbuild.bin"), что является типичной тактикой в мире киберпреступности для обхода детектирования, основанного на хеш-суммах файлов. Для обеспечения устойчивости в системе злоумышленники модифицируют ключ реестра "RunMRU". Эта манипуляция гарантирует, что при следующей загрузке системы будет автоматически выполнен PowerShell-скрипт, который заново скачает вредоносный код с IP-адреса 91.92.240.219, возобновляя цикл заражения.

Основная цель данного сборщика данных - проведение масштабной разведки и хищение конфиденциальной информации. После расшифровки в памяти полезная нагрузка нацеливается на широкий спектр приложений. В список целей входят данные более чем 25 браузеров, включая Chrome, Edge, Brave, Opera GX, а также специализированные версии вроде Tor и 360 Browser. Помимо этого, вредоносная программа ищет конфигурационные файлы и учетные данные популярных VPN-сервисов, таких как Mullvad VPN, NordVPN и OpenVPN. Особое внимание уделяется кошелькам для криптовалют: Exodus, Electrum, MetaMask, Trust Wallet и другим. Также под угрозой находятся учетные записи игровых платформ (например, Steam) и данные FTP-клиентов.

С точки зрения кибербезопасности, данная кампания иллюстрирует несколько тревожных тенденций. Во-первых, это эффективное сочетание социальной инженерии (фальшивая капча) с технически сложными методами выполнения кода (инструмент Donut, инъекция в процессы). Во-вторых, атака демонстрирует высокую степень адаптивности, так как злоумышленники оперативно меняют хеши файлов, чтобы оставаться незамеченными для простых сигнатурных систем. В-третьих, широкий охват целевых приложений превращает эту угрозу в мультивекторную: под удар попадают как личные данные рядовых пользователей, так и потенциально корпоративная информация, если на зараженном устройстве используются VPN для доступа к рабочим ресурсам или хранятся криптографические ключи.

Для специалистов по информационной безопасности и обычных пользователей из этого инцидента следуют конкретные рекомендации. Организациям необходимо обеспечить детальный мониторинг активности PowerShell, особенно выполнение команд, инициированных из браузера или связанных с загрузкой данных из внешних IP-адресов. Ключевое значение имеет применение решений класса EDR, способных детектировать подозрительное поведение, такое как инъекция кода в легитимные процессы или манипуляции с автозагрузкой через реестр. Пользователям следует проявлять крайнюю осторожность при встрече с неожиданными проверками капчи на веб-сайтах и никогда не выполнять произвольные команды, предлагаемые браузером. Регулярное обновление операционных систем и приложений, использование надежных паролей и двухфакторной аутентификации, а также сегментация данных (например, хранение криптокошельков на изолированных устройствах) могут существенно снизить потенциальный ущерб даже в случае успешного проникновения вредоносной программы.

Индикаторы компрометации

IPv4

- 178.16.53.70

- 91.92.240.219

- 94.154.35.115

Domains

- pinmaha.com

MD5

- a3cff7d2ef600d58bca156de0b299d88

- f50846dcf09e0c7ce582040fb128ebf3

- fe4a3fb1a48bbdea986e05d1459f925e