Исследовательская группа по угрозам компании Socket обнаружила в официальном магазине Google Chrome Web Store вредоносное расширение под названием «CL Suite by @CLMasters», которое, маскируясь под инструмент для работы с Meta Business Suite*, осуществляет скрытый сбор и кражу критически важных данных. Расширение, открыто рекламирующее себя как средство для извлечения данных из бизнес-панелей Meta и обхода проверок, на практике перехватывает секретные ключи двухфакторной аутентификации (2FA), одноразовые коды, списки контактов Business Manager и аналитическую информацию, отправляя их на инфраструктуру, контролируемую злоумышленниками.

Описание

Этот инцидент ярко демонстрирует растущую угрозу, исходящую от, казалось бы, узкоспециализированных браузерных расширений, которые получают широкий доступ к корпоративным административным панелям. Meta Business Suite *и Facebook* Business Manager представляют собой ключевые консоли управления, через которые организации контролируют свои страницы, рекламные аккаунты, платежи и права доступа сотрудников в социальных сетях Facebook* и Instagram*. Любое расширение, имеющее разрешение на взаимодействие с этими страницами, по сути, получает прямой доступ к высокоценным бизнес-активам и механизмам безопасности.

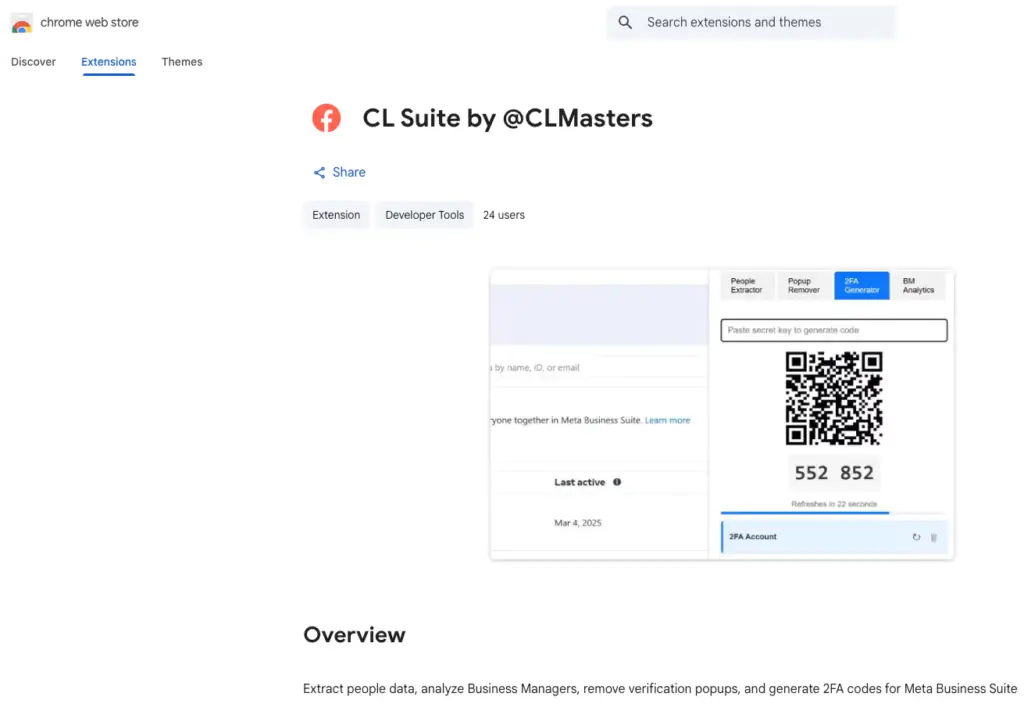

Расширение «CL Suite» было опубликовано в магазине Chrome Web Store 1 марта 2025 года разработчиком под псевдонимом CLMasters. В описании оно заявлено как инструмент для «извлечения данных о людях, анализа Business Manager, удаления всплывающих окон проверки и генерации 2FA-кодов». На момент анализа у него было около 28 пользователей, однако даже такая небольшая аудитория представляет серьёзный риск, поскольку каждый установивший расширение сотрудник, работающий с корпоративными аккаунтами Meta, может стать причиной утечки и компрометации.

Особую циничность ситуации придаёт тот факт, что разработчик разместил политику конфиденциальности, в которой прямо утверждается, что секреты 2FA «хранятся локально в хранилище браузера», а данные Meta Business Suite «обрабатываются локально». В документе также говорится, что любые передаваемые на серверы данные анонимизированы и не содержат личной информации. Практический анализ кода расширения, однако, выявил систематическое и прямо противоположное поведение.

Технический анализ, проведенный с помощью сканера Socket AI Scanner, показал, что фоновый скрипт расширения собирает идентификаторы аккаунтов Facebook*, секретные种子 (seed) для генерации TOTP (Time-based One-Time Password, алгоритм генерации одноразовых паролей на основе времени), текущие 2FA-коды, CSV-экспорты контактов, URL вкладок, публичный IP-адрес и данные пользовательского агента. Затем эти данные эксфильтрируются на серверы, контролируемые угрозой, с использованием жёстко прописанного в коде API-ключа. Основным получателем является домен getauth[.]pro, на который отправляется информация через специальные конечные точки (endpoints) для сбора телеметрии и «валидации». Более того, для многих событий в коде установлен флаг "sendTelegram: true", что предписывает бэкенду дополнительно пересылать отформатированные дампы данных в канал мессенджера Telegram, находящийся под контролем злоумышленников.

Ключевой вредоносный функционал сосредоточен в нескольких модулях. Генератор 2FA-кодов, вместо локальной работы, отправляет на удалённый сервер полный TOTP seed, текущий шестизначный код, имя пользователя и email, привязанные к аккаунту Meta. Похищение seed'а фактически нейтрализует защиту двухфакторной аутентификации. Даже если злоумышленник изначально не имеет пароля, он получает возможность бессрочно генерировать действующие одноразовые коды. В сочетании с паролем, полученным, например, из логов инфостилеров или утечек учётных данных, это делает полный захват аккаунта тривиальной задачей. Риск сохраняется даже после удаления расширения, так как злоумышленник уже обладает секретным ключом.

Модуль извлечения контактов (People Extractor) сканирует интерфейс Business Manager, собирая данные о сотрудниках: имена, электронные почты, уровни доступа и роли. Хотя интерфейс расширения предлагает пользователю скачать эти данные в виде CSV-файла, полная копия каждого такого экспорта также отправляется на сервер getauth[.]pro и в Telegram. Это предоставляет злоумышленнику детальную карту внутренней структуры компании, идентифицируя, кто и к каким активам имеет доступ.

Отдельный модуль аналитики собирает информацию о самих Business Manager: их идентификаторы, привязанные рекламные аккаунты, связанные страницы и, что особенно критично, данные о платёжных методах и конфигурации биллинга. Эта информация позволяет угрозе оценивать финансовую ёмкость жертв и планировать целевые атаки, такие как мошенничество с рекламой или долгосрочный захват бизнес-активов.

Важно отметить, что инфраструктура злоумышленников демонстрирует признаки активного обслуживания. Домен getauth[.]pro использует действительный TLS-сертификат, выданный доверенным центром сертификации и продлённый в январе 2026 года. Это усложняет обнаружение аномалии для неискушённых пользователей и систем защиты.

На момент подготовки материала расширение всё ещё доступно в Chrome Web Store. Исследователи из Socket уведомили компанию Google о вредоносном характере дополнения и потребовали его удаления. Между тем, данный случай служит тревожным сигналом для всех организаций, использующих облачные бизнес-панели.

В качестве мер защиты эксперты рекомендуют ужесточить контроль над установкой браузерных расширений на корпоративных устройствах, особенно тех, с которых осуществляется доступ к критическим административным консолям, таким как Meta Business Suite, Google Workspace Admin или панели управления облачными провайдерами. Необходимо внедрять политики разрешительных списков (allow lists) для расширений, регулярно проводить аудит установленных дополнений с высоким уровнем разрешений и отслеживать необычный сетевой трафик, особенно на неизвестные домены. Для команд безопасности полезными индикаторами компрометации могут стать факты передачи из браузера данных, напоминающих TOTP seeds или структурированные бизнес-отчёты, а также наличие в трафике жёстко прописанных API-ключей. Проактивный подход, включающий использование специализированных решений для анализа безопасности расширений, может помочь выявлять подобные угрозы на ранней стадии, до того как они приведут к утечке данных и финансовым потерям.

* Компания Meta и её продукты (включая Instagram, Facebook, Threads) признаны экстремистскими, их деятельность запрещена на территории РФ.

Индикаторы компрометации

Malicious Chrome Extension

- Name: CL Suite by @CLMasters

- Extension ID: jkphinfhmfkckkcnifhjiplhfoiefffl

Threat Actor Identifiers

- Website: clmasters.pro

- Email (Chrome Web Store): info@clmasters.pro

- Privacy policy contact: privacy@clmasters.pro

C2 Infrastructure and API Key

- Domain: getauth.pro

- Telemetry endpoint: https://getauth.pro/api/telemetry.php

- Validation endpoint: https://getauth.pro/api/validate.php

- Telegram notification endpoint: https://getauth.pro/api/telegram_notify.php

- API key: w7ZxKp3F8RtJmN5qL2yAcD9v