Коллаборативные платформы, такие как Microsoft Teams, давно перестали быть просто инструментом для совещаний, превратившись в полноценный вектор для кибератак. Вместо традиционных фишинговых писем злоумышленники всё чаще используют голосовой фишинг (вишинг) и социальную инженерию прямо в интерфейсе привычных и доверенных корпоративных мессенджеров. Недавний инцидент с атакой на итальянскую компанию из сферы потребительских услуг наглядно демонстрирует, насколько эффективной может быть эта тактика, приводя к полномасштабному компрометированию системы с помощью сложного многостадийного бэкдора.

Описание

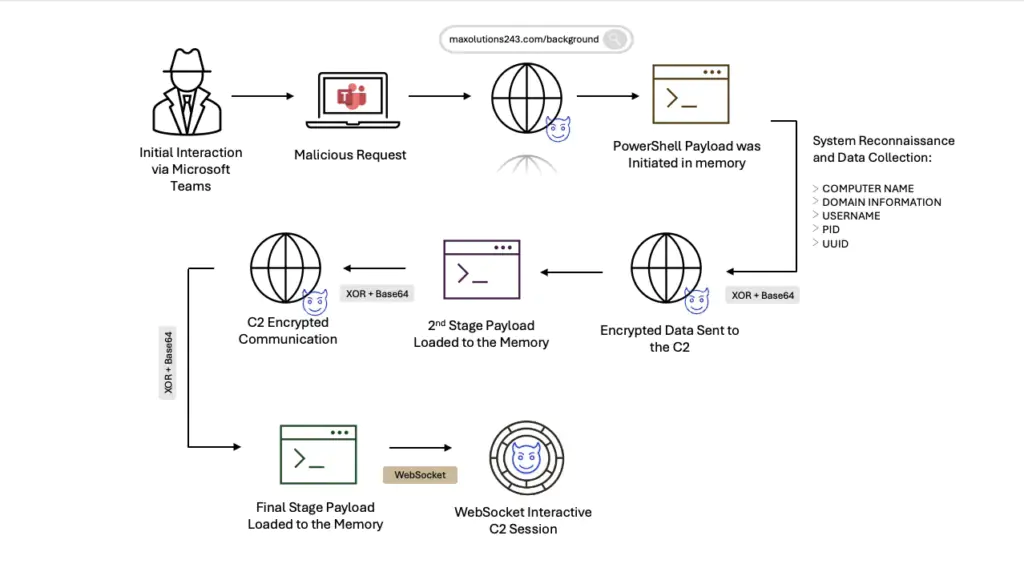

Атака началась с классического сценария вишинга: сотрудник компании получил в Microsoft Teams приглашение на встречу от лица, представившегося специалистом технической поддержки. В ходе сеанса связи, вероятно с использованием демонстрации экрана, злоумышленнику удалось убедить жертву выполнить ряд действий, которые запустили вредоносную цепочку. Этот метод, по сути, заменяет собой переход по фишинговой ссылке в email, используя доверие к внутреннему инструменту коммуникации и авторитет службы поддержки. Важно отметить, что конечным результатом этой операции стало внедрение бэкдора PhantomBackdoor, о котором ранее сообщала компания SentinelOne. Этот вредоносный инструмент представляет собой многостадийную программу с удалённым доступом (RAT), использующую для связи с оператором протокол WebSocket, что делает его трафик менее заметным на фоне легитимного веб-трафика.

Технический анализ инцидента, проведённый специалистами Cato CTRL, показывает отлаженную последовательность действий после получения первоначального доступа. Всё начинается с выполнения скрипта PowerShell, который был тщательно обфусцирован, то есть замаскирован для затруднения анализа. Этот скрипт, работающий непосредственно в памяти системы без сохранения файлов на диск (fileless-техника), выполняет первоначальную разведку. Он собирает ключевые данные о системе: имя компьютера, информацию о домене, имя пользователя, идентификатор процесса и уникальный системный идентификатор (UUID). Собранная информация шифруется с помощью алгоритма XOR и кодируется в Base64, после чего отправляется на управляемый злоумышленниками сервер.

Согласно отчёту исследователей, следующим этапом становится загрузка в память второй, более функциональной полезной нагрузки. Этот этап также минимизирует следы на диске, что серьёзно осложняет работу традиционных антивирусных решений, ориентированных на сканирование файлов, и последующий форензик-анализ. Финальная стадия устанавливает постоянное соединение с оператором через WebSocket. Установленный канал связи позволяет злоумышленнику удалённо выполнять команды на заражённом компьютере, перемещаться по корпоративной сети, красть данные или готовить почву для последующих атак, например, развёртывания программ-вымогателей.

Данный случай особенно показателен тем, что демонстрирует эволюцию тактик угроз. Если ранее PhantomBackdoor был замечен в целевых фишинговых кампаниях против украинских неправительственных организаций с использованием техники ClickFix, то теперь та же самая сложная вредоносная программа доставляется через рутинный, на первый взгляд, звонок в Teams. Это свидетельствует об адаптивности киберпреступных групп, которые гибко меняют векторы первоначального проникновения в зависимости от возможностей защиты и привычек жертв. Для компаний это означает, что поверхность атаки расширилась, и теперь включает не только электронную почту и веб-браузеры, но и внутренние системы коммуникации.

Чтобы эффективно противостоять подобным угрозам, необходимо внедрять комплексные меры защиты, охватывающие процессы, технологии и обучение персонала. Во-первых, критически важно ужесточить процедуры верификации для любых обращений, позиционирующих себя как служба поддержки. Любой запрос на выполнение команд, установку программ или предоставление доступа должен проходить обязательную проверку через официальные каналы, например, путём обратного звонка по номеру из внутренней базы знаний. Во-вторых, требуется пересмотреть политики безопасности для Microsoft Teams. Следует ограничить возможность внешних пользователей организовывать встречи и использовать функцию демонстрации экрана, а также настроить мониторинг на предмет подозрительных последовательностей событий, таких как запуск PowerShell сразу после сеанса Teams с последующей загрузкой данных извне.

В-третьих, необходимы технические контрмеры для ограничения возможностей PowerShell. Речь идёт о включении журналирования всех сеансов PowerShell с отправкой логов в центральную систему мониторинга безопасности (SIEM), использовании политик ограничения прав для стандартных пользователей и внедрении решений, способных обнаруживать и блокировать характерные для атак паттерны поведения, такие как выполнение обфусцированного кода и установка подозрительных исходящих соединений, включая WebSocket-каналы. Только многослойный подход, сочетающий технические средства, строгие процедуры и повышение осведомлённости сотрудников, может существенно снизить риски, связанные с использованием социальной инженерии через корпоративные мессенджеры.

Индикаторы компрометации

IPv4

- 104.238.133.25

- 162.252.172.74

Domains

- halungroup.com

- maxsolutions243.com

SHA256

- 1497ad4cd9b3f009904896464b090ad2ff4c932f2bb57752bb19b53b2ec65ea0

- b0c07b265c9d9046038ffa48d5b8e17b8ba0791503beba85196cdbe0ac2fcb27