В условиях активных боевых действий население вынуждено полагаться на системы экстренного оповещения, что делает их крайне уязвимой мишенью для киберпреступников. Группа Acronis Threat Research Unit выявила целенаправленную кампанию, в рамках которой израильским пользователям через SMS рассылается троянизированная версия популярного приложения Red Alert для оповещения о ракетных атаках. Вредоносное приложение сохраняет полную функциональность оригинальной программы, что позволяет ему выглядеть легитимно, в то время как на заднем плане выполняется шпионский код. Эта атака наглядно демонстрирует, как доверие к критически важным сервисам может быть использовано в периоды геополитической напряженности для проведения целевого шпионажа.

Описание

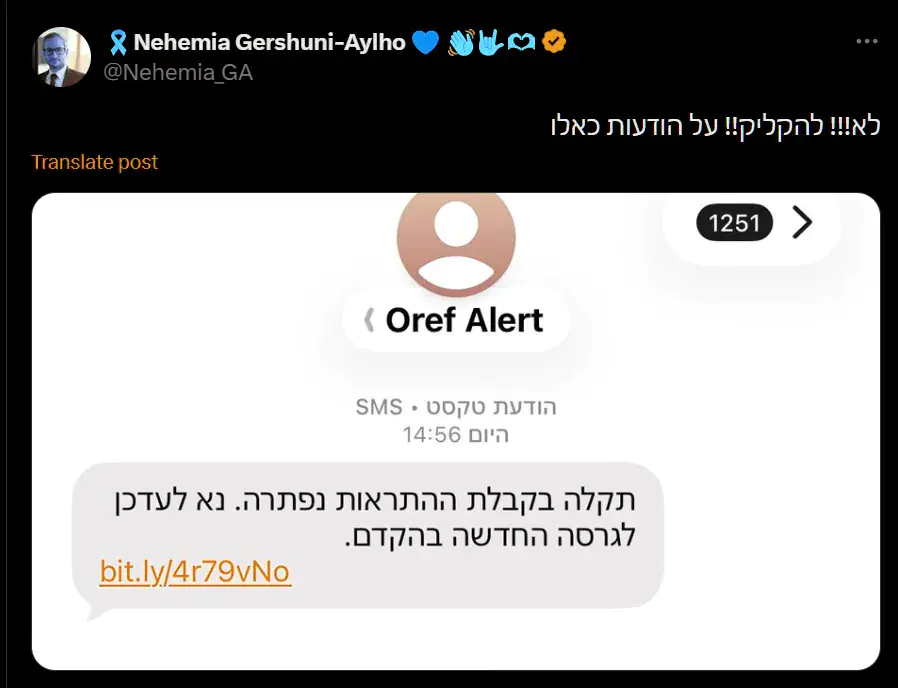

Кампания была обнаружена 1 марта в ходе мониторинга угроз, использующих текущие события на Ближнем Востоке. Сообщения, распространяемые через SMS-спуфинг, имитировали коммуникации официального Командования тыла (Home Front Command) и убеждали получателей обновить приложение из-за якобы возникшего сбоя в системе оповещений. Ссылка в сообщении, сокращенная через сервис bit.ly, вела на загрузку вредоносного APK-файла. Использование темы безопасности и срочности, связанной с жизнью и смертью, является мощным социально-инженерным приемом, заставляющим пользователей отключать обычную осторожность. Аналитики Acronis TRU сообщили, что подобная тактика уже наблюдалась ранее, в 2023 году, в кампании, которую приписывали хактивистской группе AnonGhost, однако текущая операция использует новую инфраструктуру и усовершенствованный код.

Технический анализ троянизированного приложения, имеющего пакетное имя "com.red.alertx", выявил изощренный двухэтапный механизм работы, направленный на обход встроенных защитных механизмов Android. На первом этапе вредоносная программа действует как загрузчик (dropper), использующий технику подмены сертификатов и манипуляций во время выполнения. С помощью динамического прокси и рефлексии она перехватывает системные вызовы, подменяя цифровую подпись приложения на сфальсифицированную. Это заставляет систему Android считать, что приложение было подписано доверенным издателем и, в частности, установлено из официального магазина Google Play. Данный метод позволяет трояну эффективно обходить базовые проверки целостности и происхождения.

На втором этапе из ресурсов приложения извлекается и запускается оригинальный, полностью функциональный код легитимного приложения Red Alert. Система модифицируется таким образом, что исполняется именно этот легитимный модуль, который и отображает пользователю реальные предупреждения. Между тем, фоновый шпионский компонент остается резидентным в памяти и начинает свою работу сразу после получения необходимых разрешений. Приложение запрашивает 20 разрешений, из которых шесть представляют повышенную опасность: доступ к точному местоположению (GPS), чтение SMS и контактов, доступ к списку аккаунтов устройства, автозапуск после перезагрузки и разрешение на отображение поверх других окон (overlay). Последнее часто используется банковскими троянами для создания фишинговых форм поверх легитимных приложений.

Шпионские возможности троянца носят комплексный характер и активируются по факту выдачи соответствующего разрешения. Как только пользователь предоставляет доступ к SMS, вредоносная программа немедленно извлекает всю базу текстовых сообщений, что открывает путь к перехвату одноразовых паролей (OTP) из банковских и других сервисов. Аналогичным образом собирается полная телефонная книга с номерами и адресами электронной почты. Мало того что троянец крадет геолокационные данные, он также использует их для условного выполнения логики - например, определенные действия могут активироваться только когда устройство находится в заданном радиусе от целевой точки. Дополнительно вредонос перечисляет все установленные на устройстве приложения и извлекает список зарегистрированных аккаунтов (Google, почта, мессенджеры), формируя детальный цифровой портрет жертвы.

Все собранные данные поэтапно сохраняются локально, а затем непрерывно передаются на удаленный сервер управления (C2, command-and-control). Адрес сервера, "api[.]ra-backup[.]com", был надёжно скрыт в коде с помощью многослойного шифрования - строки хранились в формате Base64 и дополнительно обрабатывались 32-байтным XOR-ключом. Домен для инфраструктуры управления был зарегистрирован через Namecheap в июне 2025 года, что указывает на использование свежей, одноразовой инфраструктуры под конкретную операцию. Код приложения активно обфусцирован: имена классов и методов заменены на бессмысленные идентификаторы, строки зашифрованы, а управляющая логика запутана с помощью бесполезных функций-обёрток, что значительно затрудняет статический анализ.

Исходя из совокупности признаков - тщательной подготовки, целевого характера атаки на израильских граждан, использования техник подмены сертификатов и шпионского функционала - исследователи допускают возможную связь кампании с группировкой Arid Viper (также известной как APT-C-23). Этот актор, аффилированный с государственными интересами, давно известен своей направленностью на мобильный шпионаж в регионе. Впрочем, без прямых доказательств окончательная атрибуция остается предварительной.

Данный инцидент служит суровым напоминанием о том, что в современных конфликтах киберпространство стало полем боя не в меньшей степени, чем физическое. Эксплуатация доверия к системам гражданской обороны представляет собой особо циничную и эффективную тактику. Пользователям в зонах напряженности следует проявлять максимальную бдительность: устанавливать приложения только из официальных магазинов, игнорировать ссылки в неожиданных SMS, даже если они якобы исходят от официальных органов, и регулярно проверять список выданных разрешений установленным программам. Для организаций, чьи сотрудники могут стать целью подобных атак, критически важно проводить регулярное обучение по цифровой гигиене и использовать мобильные решения для защиты от угроз (MTD), способные обнаруживать аномальное поведение приложений, такое как подмена сертификатов или скрытый доступ к чувствительным данным.

Индикаторы компрометации

Domains

- api.ra-backup.com

SHA256

- 83651b0589665b112687f0858bfe2832ca317ba75e700c91ac34025ee6578b72