В конце марта 2026 года украинский национальный центр реагирования на киберинциденты CERT-UA обнаружил и пресек целевую фишинговую кампанию, в ходе которой злоумышленники выдавали себя за официальных представителей центра. Атака была направлена на широкий спектр организаций, включая государственные учреждения, медицинские центры, охранные фирмы, учебные заведения, финансовые структуры и IT-компании. Несмотря на масштабность рассылки, атака завершилась провалом, приведя к заражению лишь нескольких личных устройств сотрудников образовательных учреждений. Этот инцидент наглядно демонстрирует, как методы социальной инженерии, усиленные доступными технологиями искусственного интеллекта, становятся изощреннее, а также подчеркивает важность оперативного межотраслевого взаимодействия для противодействия угрозам.

Описание

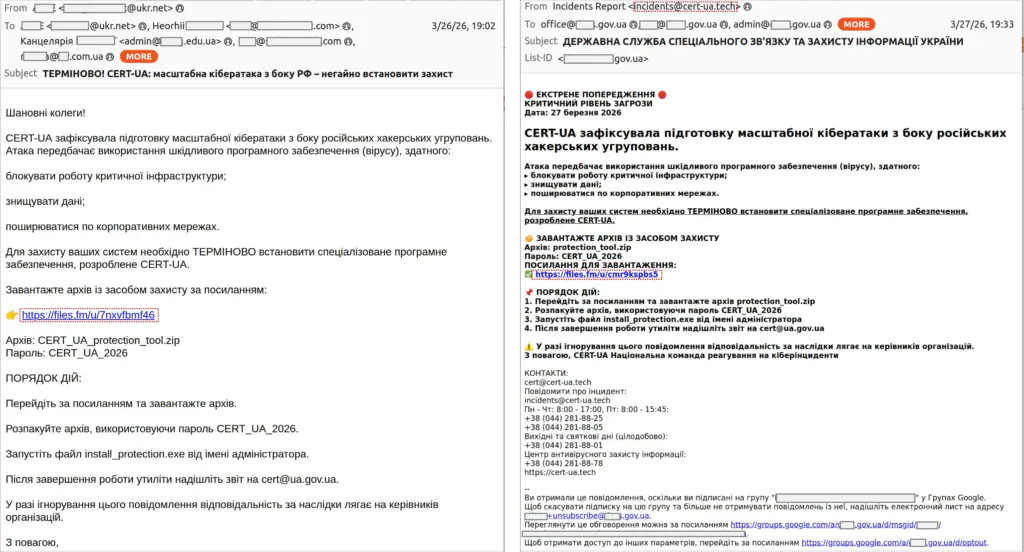

В рамках кампании злоумышленники рассылали электронные письма, якобы отправленные от имени CERT-UA. В сообщениях адресатам предлагалось перейти по ссылке и загрузить с файлообменного сервиса Files.fm защищенный паролем архив под названием "CERT_UA_protection_tool.zip" или "protection_tool.zip". Целью было убедить жертв установить так называемое "специализированное программное обеспечение для защиты". Для придания легитимности атаке был также создан фишинговый веб-сайт cert-ua[.]tech, дублирующий материалы с официального портала cert.gov.ua и содержащий инструкцию по "защите".

Анализ исполняемого файла, скрывавшегося в архиве, показал, что это многофункциональная программа для удаленного администрирования, классифицированная экспертами как AGEWHEEZE. Данный инструмент относится к категории RAT и написан на языке Go. Его функционал выходит далеко за рамки базового управления системой. Помимо выполнения произвольных команд и работы с файловой системой, вредоносная программа способна передавать содержимое экрана жертвы, эмулировать ввод с клавиатуры и мыши, управлять буфером обмена, процессами и системными службами, а также выполнять действия с питанием компьютера. Для обеспечения постоянного присутствия в системе AGEWHEEZE использует несколько техник закрепления: прописывается в автозагрузку через реестр Windows, папку Startup или создает запланированную задачу.

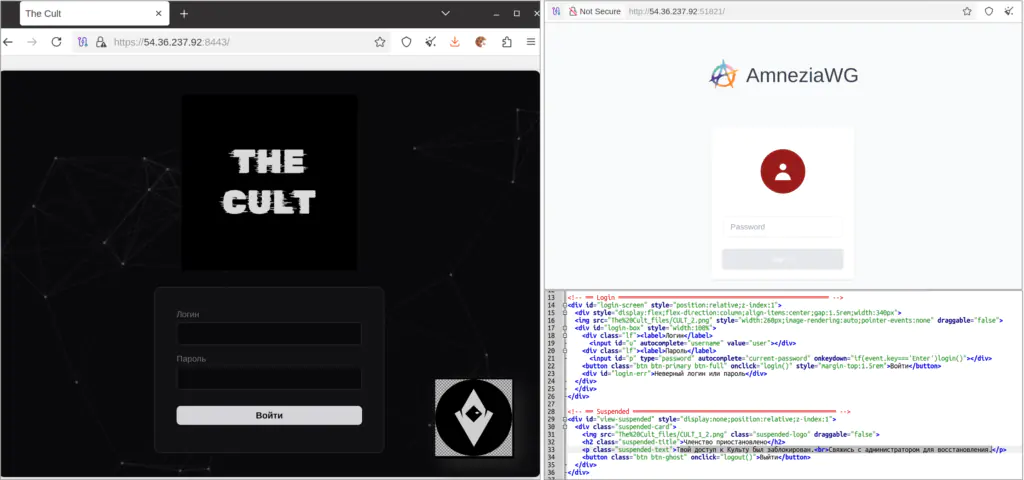

Сервер управления использовавшийся злоумышленниками, был размещен на инфраструктуре французского хостинг-провайдера OVH. На сервере была обнаружена веб-страница с названием "The Cult" и формой авторизации. Любопытной деталью, указывающей на возможный исходный контекст разработки или намеренную дезинформацию, стали строки на русском языке в исходном коде страницы, сообщающие о блокировке доступа "в Культ". Дополнительным маркером стало сообщение в Telegram-канале "КИБЕР СЕРП", где 28 марта появилось заявление о взятии ответственности за эту атаку. Таким образом, сообщает CERT-UA, техническая атрибуция инцидента не вызывает сомнений.

Особого внимания заслуживает факт использования технологий искусственного интеллекта для генерации контента фишингового сайта. Это снижает порог входа для злоумышленников, позволяя быстро создавать правдоподобные ресурсы для обмана жертв. Однако, несмотря на относительно сложный инструмент и подготовку, атака оказалась неудачной. По данным CERT-UA, количество успешно инфицированных систем исчисляется единицами, и все они были личными устройствами, не входящими в корпоративную инфраструктуру организаций-целей.

Угроза фишинга остается одной из самых распространенных и эффективных, особенно когда она маскируется под доверенные источники, такие как национальные CERT-команды. В данном случае злоумышленники пытались эксплуатировать высокий уровень доверия к официальному органу по кибербезопасности. Для защиты от подобных атак эксперты рекомендуют комплексный подход. Ключевым является сокращение "поверхности атаки" - как на внешнем сетевом периметре, так и на уровне конечных устройств. Это включает в себя обязательное использование штатных средств защиты операционных систем, таких как политики ограниченного использования программ (AppLocker) или SRP (Software Restriction Policies), которые могут предотвратить запуск неподписанного или неавторизованного ПО. Кроме того, критически важны постоянное обучение сотрудников цифровой грамотности, внедрение решений для анализа электронной почты на предмет фишинга и наличие отработанных процедур инцидент-менеджмента для быстрого реагирования.

Индикаторы компрометации

IPv4

- 54.36.237.92

Domains

- cert-ua.tech

- creepy.ltd

- hiddify.creepy.ltd

- panel.creepy.ltd

URLs

- https://files.fm/u/7nxvfbmf46

- https://files.fm/u/cmr9kspbs5

WebSockets Secure

wss://54.36.237.92:8443

Emails

- incidents@cert-ua.tech

MD5

- 0e86fe5ea183a582e4cb8ffa39d3f14b

- 2f8f3e2860f76a630f514f435049764c

- 37631c6c5fce72ce0f75bf70c6f521b9

- 4d210550b3073cff2a7fc2979a64277c

- afbabb90e761451bb66a753ffd1ca92d

- e4fa3e55f77419c8d718d11e663a614c

SHA256

- 0d7147a08c70cf15428f4b3ed2f16587ec6f57b0d0be9e3197968ac44d43cfe4

- 342cf215d7599a65b23398038f943f516b0bd649926e21427d8e028fffec93d7

- 468e0919ffb6c12444b77570e5cb68b1fe1e7d7a1aea2193b1760085323fec91

- 5f16463f5c463f5f2f69f31c6ce7d3040d07876156a265b5521737f1c7a2a9b3

- 98f8ffdb5abc0b0bf11de72d7d904bacbc1834d3290d92f8f7cd9aaae723e938

- d42df7073f59c52b4450338c868c6cf58bc4c5bde1230dbcc046f4d80a36c43c