Волна сложных целевых фишинг-атак, нацеленных на пользователей в разных странах, использует многоуровневые техники сокрытия вредоносного кода для внедрения в системы продвинутого кейлоггера. Основная цель атак - хищение конфиденциальных данных, включая учетные записи браузеров, почтовых клиентов, мессенджеров и FTP-клиентов. Злоумышленники демонстрируют высокую адаптивность, варьируя методы доставки и исполнения полезной нагрузки, что усложняет её обнаружение традиционными средствами защиты.

Описание

Инцидент начался с обнаружения специалистами лабораторий K7 подозрительной активности на платформе VirusTotal. Атака стартует с классического фишингового письма, маскирующегося под коммерческое предложение или заказ на покупку. В письме содержится вложение - RAR-архив, внутри которого находится исполняемый файл с названием, имитирующим документ (например, ÜRÜN ÇİZİMİ VE TEKNİK ÖZELLİKLERİ_xlsx.exe). Такой подход, сочетающий социальную инженерию и двойное расширение файла, рассчитан на то, чтобы обмануть бдительность жертвы и побудить её запустить вредонос.

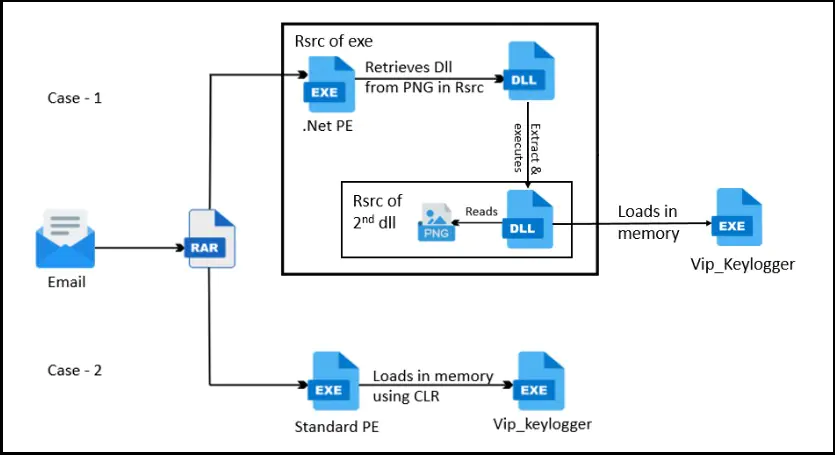

Глубокий технический анализ, проведённый исследователями, выявил как минимум два различных варианта цепочки выполнения в рамках одной кампании. Это указывает на гибкость операторов угрозы или на использование модели вредоносного ПО как услуги. В первом случае аналитики обнаружили многоступенчатый .NET-файл, в ресурсной секции которого с помощью стеганографии были скрыты две библиотеки DLL. Одна из библиотек извлекает вторую, которая, в свою очередь, содержит окончательную полезную нагрузку - кейлоггер VIP - также замаскированный в виде PNG-файла. Ключевой особенностью является техника, известная как процесс hollowing (или «опустошение процесса»): вредонос создаёт новый экземпляр легитимного процесса в приостановленном состоянии, выгружает его код из памяти и замещает своим, после чего возобновляет выполнение. Это позволяет скрыть присутствие кейлоггера от средств мониторинга, работающих на уровне процессов.

Второй проанализированный вариант использует более прямой, но не менее эффективный метод. Стандартный исполняемый файл содержит в своей секции .data данные, зашифрованные по алгоритму AES. После расшифровки в памяти вредоносный код патчит (отключает) критически важные механизмы безопасности операционной системы Windows: антивирусный сканирующий интерфейс (AMSI) и трассировку событий Windows (ETW). Это позволяет беспрепятственно загрузить и выполнить основную полезную нагрузку через среду CLR (Common Language Runtime).

Финальная полезная нагрузка, VIP Keylogger, обладает широким и целенаправленным функционалом по хищению данных. Она систематически обходит более 40 различных браузеров на движках Chromium и Firefox, извлекая сохранённые пароли, cookies, данные автозаполнения, историю посещений и данные банковских карт. Для расшифровки паролей используется комбинация методов: для современных браузеров, применяющих шифрование AES-256 GCM, вредонос извлекает мастер-ключ и использует API защиты данных (DPAPI), а для устаревших версий - функцию CryptUnprotectData. Аналогичным образом кейлоггер крадёт учётные данные из почтовых клиентов (Outlook, Foxmail, Thunderbird, Postbox), токены из Discord, а также логины и пароли из FTP-клиента FileZilla и мессенджера Pidgin.

Собранные данные структурируются в базу данных SQLite, после чего готовятся к эксфильтрации. Анализ показал, что в данном образце для передачи информации использовался протокол SMTP через определённый почтовый сервер, однако в коде заложена поддержка и альтернативных каналов: FTP, Telegram, HTTP POST-запросы и Discord. Интересно, что некоторые потенциально опасные функции, такие как сбор нажатий клавиш, снимков экрана, списков Wi-Fi или уничтожение процессов (ProcessKiller), в исследуемом образце были отключены. Это косвенно подтверждает гипотезу о модели MaaS, где функционал настраивается под конкретного заказчика атаки.

Данная кампания наглядно демонстрирует эволюцию угроз, направленных на кражу конфиденциальных данных. Злоумышленники комбинируют проверенные методы социальной инженерии с продвинутыми техническими приёмами обхода защиты: стеганографию, запуск в памяти, процесс hollowing и отключение систем мониторинга. Для эффективного противодействия подобным атакам организациям необходимо применять многоуровневый подход. Помимо обучения сотрудников основам кибергигиены для распознавания фишинга, критически важны решения для анализа поведения (UEBA), способные обнаруживать аномальные действия процессов, а также инструменты контроля приложений и анализа памяти для выявления техник, не оставляющих следов на диске. Регулярный аудит и мониторинг сетевого трафика на предмет несанкционированных подключений к подозрительным доменам или сервисам также поможет своевременно выявить факт утечки данных.

Индикаторы компрометации

IPv4

- 51.38.247.67

Domains

- aborters.duckdns.org

- anotherarmy.dns.army

- varders.kozow.com

MD5

- 694c313b660123f393332c2f0f7072b5

- d1df5d64c430b79f7e0e382521e96a14

- e7c42f2d0ff38f1b9f51dc5d745418f5

- ea72845a790da66a7870da4da8924eb3