Операционный центр безопасности (SOC) компании BlueVoyant обнаружил и отразил целевую атаку с применением методов социальной инженерии на европейскую финансовую организацию, участвующую в региональных проектах развития и восстановления. Инцидент демонстрирует признаки активности группировки, известной как Mercenary Akula (также отслеживается украинским CERT UA как UAC-0050). Эта финансово мотивированная структура, связанная с российскими силовиками, известна кибершпионажем и психологическими операциями. Важно, что атака указывает на потенциальное расширение географии целей группировки за пределы Украины, что повышает риски для поддерживающих её западноевропейских институтов.

Описание

Ход атаки и техника обмана

9 февраля 2026 года в почтовый ящик старшего советника по правовым вопросам и политике, ответственного в том числе за закупки, поступило целевое фишинг-письмо. Тема письма - «Запрос от Черниговского административного суда по делу №81435126». Отправитель был подделан под домен "chernigiv-rada[.]gov[.]ua", имитируя украинский государственный орган. Письмо содержало ссылку для скачивания архива с публичного файлообменного сервиса Pixeldrain - частый приём Mercenary Akula для обхода систем безопасности, работающих на репутационных списках.

Многослойная доставка полезной нагрузки

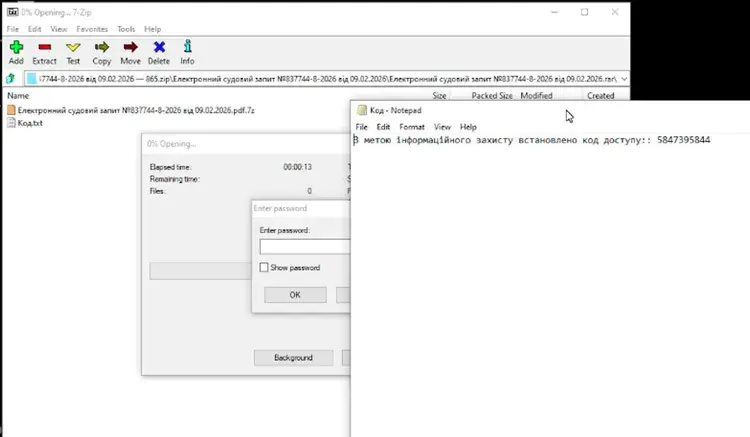

Скачанный ZIP-архив содержал вложенный RAR-архив, внутри которого находился защищённый паролем файл 7-Zip. Пароль был указан в приложенном текстовом файле «Код.txt». Такая многоступенчатая процедура извлечения является известной техникой уклонения от автоматического анализа и призвана «приучить» жертву к выполнению подозрительных действий. Итоговой полезной нагрузкой являлся исполняемый файл, замаскированный под PDF-документ с помощью двойного расширения (.pdf.exe).

Закрепление в системе с помощью легитимного ПО

После запуска файл развёртывал MSI-установщик легитимной программы для удалённого администрирования Remote Manipulator System (RMS) от российской компании TektonIT. Злоумышленники активно используют подобные коммерческие инструменты (LiteManager, Remote Utilities) и трояны (Remcos, QuasarRAT), поскольку их трафик часто не вызывает подозрений у средств защиты, а наличие цифровой подписи усложняет обнаружение. Анализ строк в установщике выявил предварительно настроенные параметры, такие как "INTEGRATE_FIREWALL" и "LAUNCHPROGRAM", что указывает на попытку «тихой» установки с интеграцией в брандмауэр для обеспечения постоянного доступа.

Контекст кампании и цели атакуемых

Используемая в данной атаке легенда «судебного запроса» - часть долгосрочной кампании, где также применяются темы, связанные с украинским бухгалтерским ПО M.E.Doc. Его историческая компрометация была ключевым вектором масштабных атак в регионе. Использование подобных приманок говорит о глубоком знании злоумышленниками операционной деятельности целей - финансовых и бухгалтерских отделов. По данным CERT-UA, компрометация бухгалтера через такие письма может привести к мошенническим банковским переводам уже в первые часы после заражения. Это подтверждает основную цель Mercenary Akula - финансовую кражу, совмещённую со сбором конфиденциальной информации.

Профиль угрозы и её эволюция

Группировка Mercenary Akula (также известная как DaVinci Group, Fire Cells Group) представляет собой зрелую и адаптивную структуру. Её деятельность характеризуется несколькими устойчивыми чертами: фокус на украинские организации, особенно финансового сектора; использование высококачественных локализованных фишинг-приманок; злоупотребление публичной инфраструктурой и легитимным ПО для удалённого доступа; совмещение финансовых целей с элементами кибершпионажа. При этом инцидент свидетельствует о возможной разведке интересов группы в отношении учреждений в Западной Европе.

Выводы и рекомендации по защите

Данная попытка взлома служит напоминанием об устойчивой и профессиональной угрозе со стороны Mercenary Akula. Для организаций, особенно финансовых и работающих в сфере международного развития, критически важна стратегия глубокой эшелонированной обороны.

- Необходимы регулярные тренинги по осведомлённости для сотрудников, уделяющие особое внимание локализованным фишинг-приманкам.

- Требуется усиление фильтрации электронной почты для блокировки сложных многослойных архивов и файлов с двойными расширениями.

- Следует внедрить политики строгого контроля приложений, запрещающие запуск несанкционированного ПО для удалённого администрирования.

Ключевое значение имеют улучшенные механизмы авторизации финансовых транзакций, которые не могут быть обойдены даже при компрометации рабочей станции ответственного сотрудника. Бдительность в отношении этого предсказуемого, но оттого не менее эффективного вектора атак, является необходимым компонентом устойчивости в текущем региональном киберпространстве.

Индикаторы компрометации

Domains

- pixeldrain.com

- rmansys.ru

URLs

- https://rmansys.ru/IS_PREVENT_DOWNGRADE_EXITZ_DOWNGRADE_DETECTED;Z_UPGRADE_DETECTED;COMPANYNAME;INSTALLDIR;ISFOUNDNEWERPRODUCTVERSION;ISX_SERIALNUM;SUPPORTDIR;USERNAME;integrate_firewall;IS_SQLSERVER_LIST;LAUNCHPROGRAM1;LAUNCHPROGRAM;INTEGRATE_FIREWALL1;PRINTER_INSTALL;REMOVE_SETTINGS;INTEGRATE_FIREWALL;SHOW_SETTINGS;MONITOR_DRIVERSecureCustomPropertiesALLUSERSCEBB978F0EDBD74FE9ACC7FF3E6B978FBEBB908FDEAB97CFCEBBB00FF97CE7DFC9FCB73F49ACDWUSLINKLaunchPROGRAMFILETOLAUNCHATEND{&Tahoma8}

SHA256

- 0c2e71612aa0d9c56393d8eb18d6446ad709cb40e856fcde21754d6845407055

- 17248c87d1b895d23d1391caa2ea258bbcce8c6609490912b5efc226a4c1ac49

- 28926919956c3e3f281f504c45dfe3419d4f37683806f76393f2a7c6d6e1abfa

- 3d99abebdc72cd840ff42b3a5b4cf6e8e3a50616881097d0ceb058f87d2b3909

- 42de03e314c4c9fd69cb042833e8d25950b0a842c28e9b2e18f363c843a9d283

- 4f20691c7890e20af642763d030c608a96a84182e44c902aaa89d4f1394dac0a

- 690ee1907bfb425a791e255eabe7351903e8a9e92089a099997afa2a8070383b

- 761d4add56e0766e7e6314950d5cf4ebf759d43c75e74375c2a65f29040dd6fd

- 8c675f69537341aac4857f6d6278109177829a47ee65cf90e073ecc274ba1527

- 98ba3d70d71d6264ec9cb442338c05fa368f6d0aa5e2c67a6e06356adcd6a028

- 9900e3bc74c9dc9886d8e5c4395700d0b1b1533f51ac763fa157a7307c333ab6

- 9b61bb9374de332fd80909f30d102043befcd569d264715b0a4d5d5a8d0762d3

- a939d79a9908744169247b4ca65ab256290f52a3bded15f541eebb668dea48be

- b275f1c64aa21d0d455920f0e663ff222729b068e58e105e0952cebe6a99bf0f

- b7dd90ee36e52033ae2386edb9e2d8b1ce4559b1defaf87ee57c88b41bba7f66

- cd652cb4dcbc0c077bc4772fde6e7654be399517879201b820147abb58d2b9bd

- d9e1a79bd2aef55b73b9d4cbc7983a77f918ea6fc344ab9c59e35bc8afaaff6f

- f5ab8640a0ae68f25dcd0a7461266a46322f01a790fec8dafe7ec32a535e5d8e

- f902b8a547c705d736ced5e6c6db5e9a34da09940d08be37303b34797afebdca