Киберпреступники все чаще используют легитимные цифровые подписи и методы обхода защиты для распространения таких вредоносных программ, как Silver Fox (Ghost), WinOS, PlugX, Cobalt Strike, Sliver и Havoc. Традиционные антивирусные системы и EDR-решения часто оказываются неэффективными против этих усложняющихся угроз, поскольку злоумышленники применяют методы загрузки без сохранения на диск и инъекции в память, что позволяет скрыть вредоносную активность от стандартных средств.

Описание

Для противодействия этим угрозам компания Tianqing представила движок расширенного обнаружения угроз «Шестикомпонентный» (Six Harmonies), который предназначен для анализа поведения программ непосредственно в оперативной памяти, минуя традиционные методы сигнатурного анализа. Этот подход позволяет выявлять вредоносные активности, даже если злоумышленники используют подписанные легитимными сертификатами загрузчики или применяют сложные техники обхода.

По данным аналитиков, движок уже помог обнаружить несколько кампаний, связанных с иностранными APT-группами, которые targeted китайские организации с использованием исключительно файловых атак. В частности, варианты трояна Silver Fox, которые широко используются киберпреступниками для кражи данных и несанкционированного доступа, были успешно идентифицированы и заблокированы.

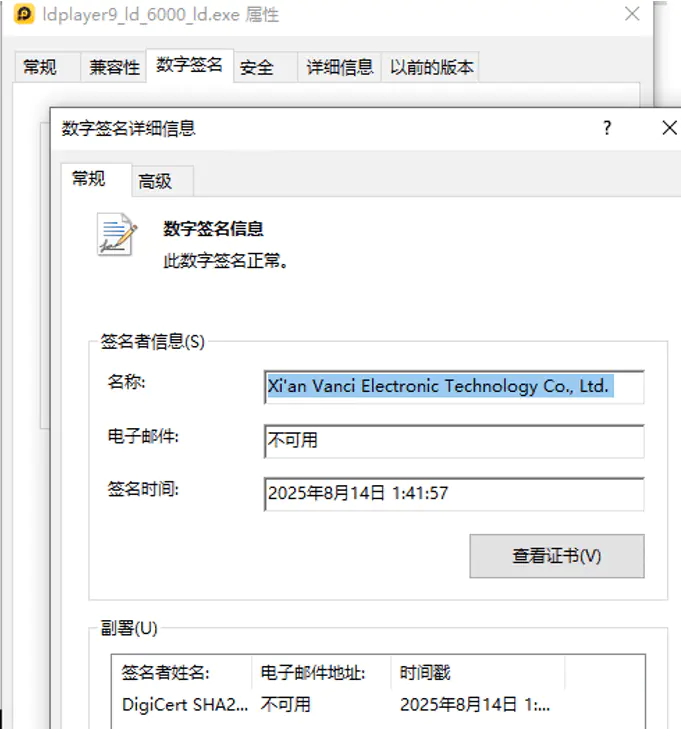

Одной из ключевых проблем, на которую обратили внимание специалисты, является шифрование цифровых подписей. Злоумышленники активно пользуются услугами недобросовестных партнеров, которые за плату от 20 000 до 50 000 юаней подписывают вредоносные загрузчики легитимными сертификатами. Среди упомянутых в отчете подписей значатся Xi’an Vanci Electronic Technology Co., Ltd. и Capybara Technology Ltd., чьи сертификаты были использованы для придания видимости легитимности malicious payload.

В одном из описанных кейсов вредоносный установочный пакет, подписанный сертификатом, после запуска расшифровывал и загружал в память троян Silver Fox, который затем внедрялся в системный процесс explorer.exe. Несмотря на применение сложных техник маскировки, движок «Шестикомпонентный» смог обнаружить характерные признаки вредоносной активности в памяти и предоставить подробную информацию о командном сервере (C2), используемом злоумышленниками.

Кроме того, в ходе расследования был выявлен дополнительный компонент атаки - так называемая схема «белое-черное» (white-black), где легитимное приложение используется для загрузки malicious DLL, также подписанной valid сертификатом. Этот компонент был обнаружен движком, что подтвердило его эффективность против многоступенчатых атак.

Эксперты отмечают, что подобные разработки важны для усиления кибербезопасности на национальном и корпоративном уровнях, особенно в light растущей активности как киберпреступных группировок, так и государственно-спонсируемых хакеров.

Индикаторы компрометации

Domains

- ksdcks3.org

- ldmnq.jxw.ink

MD5

- 8e26e076308f8294ccfabc9aee3a6511

- fcdd97426794cd57ab413f8ebbba4d4d