Сообщества разработчиков открытого программного обеспечения столкнулись с новой изощрённой кампанией социальной инженерии. Её цель - доверительные отношения внутри этих профессиональных групп. Атакующие целенаправленно выдавали себя за известных лидеров Linux Foundation в рабочих пространствах Slack, чтобы обманом заставить жертв пройти многоэтапную атаку, ведущую к установке вредоносного ПО и потенциальному полному захвату контроля над системой. Об этом свидетельствует предупреждение высокой степени важности, опубликованное 7 апреля в списке рассылки OpenSSF Siren. Этот инцидент высвечивает растущий тренд на эксплуатацию платформ и связей, на которые опираются разработчики для своей работы, превращая их в уязвимое место.

Описание

Список рассылки Siren, управляемый Фондом безопасности открытого исходного кода (OpenSSF, проект Linux Foundation), был создан для решения проблемы, ставшей очевидной после инцидентов вроде бэкдора в XZ Utils. Сообществу открытого ПО нужен был централизованный канал для обмена информацией об активных угрозах с широкой аудиторией, включая исследователей безопасности и разработчиков, не вовлечённых в закрытые каналы коммуникации. Siren по дизайну работает после первоначального раскрытия информации, распространяя индикаторы компрометации, тактики противника и рекомендации по реагированию среди тех, кому это необходимо.

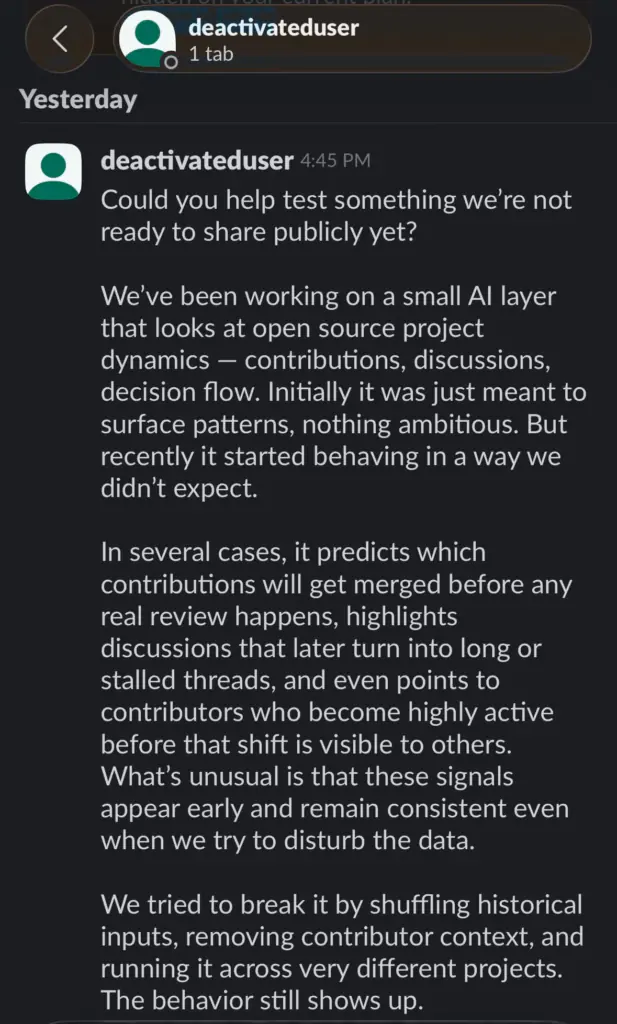

Сообщение, подписанное Кристофером Робинсоном, техническим директором OpenSSF, описывает многоэтапную атаку, построенную на маскировке и краже учётных данных. Целью стало рабочее пространство Slack группы TODO Group - рабочей группы Linux Foundation, объединяющей практиков по управлению программами открытого ПО (OSPO), а также связанные с ней сообщества. В описанном инциденте злоумышленник, выдавая себя за известного лидера сообщества Linux Foundation, отправил целевой жертве сообщение с призывом перейти по ссылке на якобы конфиденциальный инструмент анализа динамики проектов с открытым исходным кодом. Сообщение подчёркивало эксклюзивность предложения, утверждая, что доступ предоставляется лишь ограниченному кругу лиц.

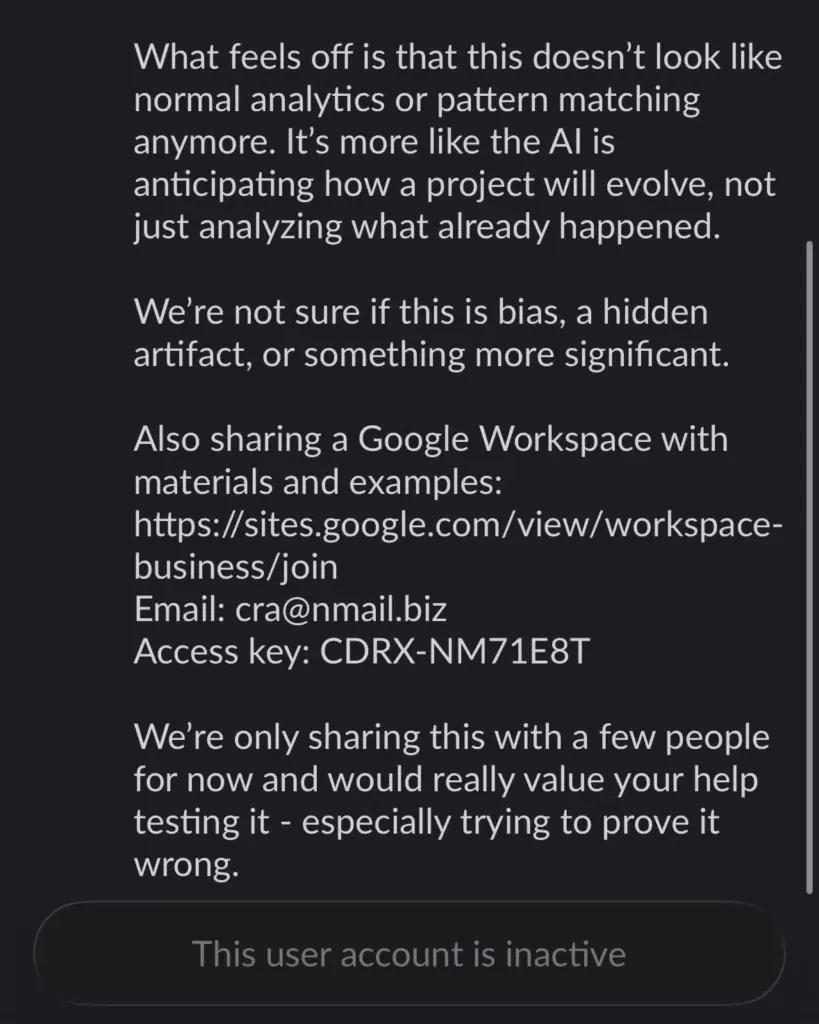

Эта ссылка вела на фишинговую страницу, размещённую на законной инфраструктуре Google Sites, что позволяет ей обходить поверхностные проверки и некоторые фильтры безопасности. Нажав на неё, жертва попадала в поддельный процесс аутентификации, где у неё перехватывали адрес электронной почты и проверочный код. Далее сайт предлагал установить "сертификат Google", который на самом деле являлся вредоносным корневым сертификатом. После этого атака развивалась по разным сценариям в зависимости от операционной системы. На macOS скрипт загружал и выполнял бинарный файл с удалённого IP-адреса, что могло привести к полной компрометации системы. На Windows пользователю предлагалось установить вредоносный сертификат через диалоговое окно браузера, что позволяло злоумышленнику перехватывать зашифрованный трафик. Полная цепочка атаки включает четыре этапа: маскировку под доверенное лицо, фишинг, сбор учётных данных и доставку вредоносного ПО.

Эта кампания эксплуатирует саму основу функционирования сообществ открытого ПО - доверительные отношения. Разработчики в таких группах привыкли к общению с признанными лидерами проектов и фондов. Атакующий, способный убедительно выдать себя за одну из таких фигур, получает значительное социальное преимущество ещё до того, как жертва перейдёт по вредоносной ссылке. Использование рутинных процессов, таких как установка сертификата, представленная как шаг настройки рабочего пространства, дополнительно снижает бдительность. Данный инцидент перекликается с недавней скоординированной кампанией против ведущих разработчиков Node.js, где использовалась аналогичная тактика социальной инженерии. Исследователи Mandiant связали ту кампанию с угрозой, связанной с КНДР, что указывает на растущий интерес государственных и продвинутых злоумышленников к инфраструктуре открытого ПО как к критически важной цели.

В рекомендациях OpenSSF подчёркивается, что защита от подобных атак лежит в области повышения осведомлённости и проверки. Ключевая мера - верификация личности отправителя через отдельный, известный канал связи, если запрос кажется необычным. Ни в коем случае не следует устанавливать корневые сертификаты по ссылкам из сообщений, так как легитимные службы не требуют от пользователей ручной установки таких сертификатов. Также крайне опасно выполнять загруженные бинарные файлы или скрипты, полученные через подобные сообщения. В случае возможного заражения рекомендуется немедленно отключиться от сети, удалить все недавно установленные сертификаты, провести сканирование системы, сменить все учётные данные и отозвать активные сессии. Кроме того, крайне важно повсеместно использовать многофакторную аутентификацию на всех аккаунтах для разработчиков и в системах совместной работы. Хотя это не остановит атаки, основанные на маскировке, данная мера серьёзно ограничит потенциальный ущерб в случае компрометации логина и пароля.

Индикаторы компрометации

IPv4

- 2.26.97.61

URLs

- https://sites.google.com/view/workspace-business/join

Emails

- cra@nmail.biz