В мире информационной безопасности постоянно эволюционируют не только технологии защиты, но и методы социальной инженерии. Последние месяцы стали наглядной иллюстрацией этого тренда: специалисты подразделения Unit 42 компании Palo Alto Networks зафиксировали серию изощрённых целевых фишинговых кампаний, нацеленных на высокооплачиваемых профессионалов. Вместо тривиальных писем о выигрышах или блокировках аккаунтов злоумышленники создали сложную многоходовую схему, имитирующую процесс найма в крупную IT-компанию. Их тактика основана на глубоком анализе данных из LinkedIn и симуляции бюрократических препятствий, что делает атаку исключительно правдоподобной для целевой аудитории.

Описание

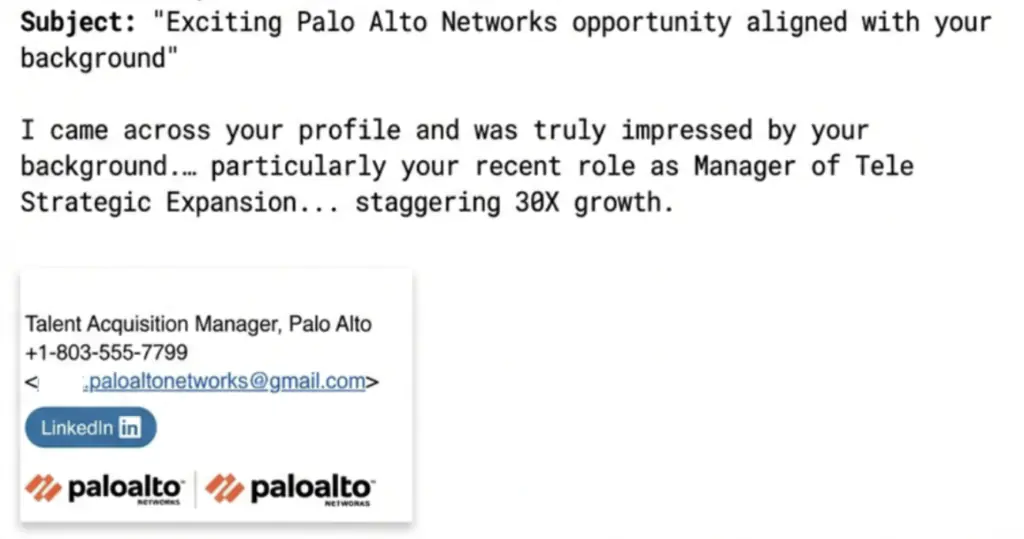

Атаки, отслеживаемые с августа 2025 года, имеют чёткую специфику. Злоумышленники целенаправленно охотятся на руководителей высшего звена и senior-специалистов, используя детали, скопированные с их публичных профилей в LinkedIn. Первоначальное обращение выглядит как письмо от рекрутера отдела талантов (Talent Acquisition) Palo Alto Networks. В нём содержится лесть, конкретные отсылки к опыту работы жертвы и использованы настоящие логотипы компании в подписи, что создаёт иллюзию легитимности. Цель этого этапа - установить контакт и вызвать доверие.

Ключевой элемент мошенничества разворачивается после установления коммуникации. Злоумышленники создают искусственный кризис, сообщая соискателю, что его резюме не соответствует требованиям системы отслеживания кандидатов, или ATS (Applicant Tracking System). Они объясняют, что эта система автоматически анализирует форматирование, структуру и ключевые слова в резюме, и низкий "балл" документа не позволяет ему пройти фильтр к живому рекрутеру. Это психологически мощный приём: он эксплуатирует страх упустить возможность и создаёт ощущение срочности. Далее "рекрутер" любезно предлагает помощь, направляя жертву к якобы внутреннему эксперту по оптимизации резюме.

Именно на этом этапе происходит мошенничество с предоплатой. Псевдоэксперт предлагает кандидату платные услуги по "исправлению" ситуации. В[отчёте Unit 42 приводятся конкретные ценники: "исправление для руководителей" за 400 долларов, "пакет позиционирования для лидеров" за 600 и "полная переработка для руководителей" за 800 долларов. Для усиления давления злоумышленники имитируют сжатые сроки "панели ревью", утверждая, что обновлённое резюме нужно предоставить в течение нескольких часов, и их услуга как раз укладывается в это окно. Таким образом, атака сочетает персонализацию, создание искусственной проблемы и давление временем, что характерно для сложных операций социальной инженерии.

Данная кампания демонстрирует опасную тенденцию киберпреступности - переход от массового фишинга к высококачественным целевым атакам, в которых злоумышленники вкладывают время в изучение жертвы. Они используют уязвимость не в программном коде, а в человеческой психологии и в сложности современных процессов найма. Для senior-специалистов, активно ищущих новые карьерные возможности, такое письмо может показаться логичным следующим шагом в общении с потенциальным работодателем, особенно если оно содержит точные детали из их профиля.

Последствия успешной атаки выходят за рамки прямого финансового ущерба от оплаты фиктивных услуг. Клик по ссылкам в письмах или загрузка вложений, маскирующихся под "отчёты ATS" или "шаблоны резюме", может привести к компрометации устройства вредоносным ПО. Это, в свою очередь, открывает путь к краже конфиденциальных данных, доступу к корпоративным сетям (если атака нацелена на работающего специалиста) или шантажу. Для компаний, чьи сотрудники становятся жертвами, это создаёт дополнительные риски утечки служебной информации.

Palo Alto Networks подчёркивает, что её настоящие рекрутеры никогда не запрашивают оплату за оптимизацию резюме или подобные услуги как условие трудоустройства. В качестве мер защиты эксперты рекомендуют всегда проверять домен отправителя, обращая внимание на поддельные адреса, которые могут отличаться одной буквой или использовать дополнительные слова. Любой запрос оплаты в процессе найма должен рассматриваться как критически важный красный флаг. Также стоит переносить общение с рекрутером, найденным в LinkedIn, на официальный корпоративный email или портал компании и самостоятельно искать контакты этого человека на официальном сайте работодателя.

Подобные инциденты служат важным напоминанием для профессионалов по всему миру. В эпоху, когда цифровой след становится всё более детализированным, злоумышленники получают в распоряжение мощный инструментарий для персонализации атак. Бдительность и скептический подход к любым неожиданным коммуникациям, особенно создающим искусственное давление или требующим финансовых операций, остаются ключевыми элементами личной кибергигиены. Специалистам по безопасности в компаниях, в свою очередь, стоит учитывать подобные векторы при обучении сотрудников, так как даже технически подкованные сотрудники могут попасться на удочку тщательно спланированной социальной инженерии, эксплуатирующей их карьерные амбиции.

Индикаторы компрометации

Emails

- paloaltonetworks@gmail.com

- recruiter.paloalnetworks@gmail.com

- phillipwalters006@gmail.com

- posunrayi994@gmail.com

Handles

- pelmaxx

- pellmax

- pelll_max

Phone number

- +2349131397140 (Nigeria)

- +972 541234567 (Fake Placeholder)