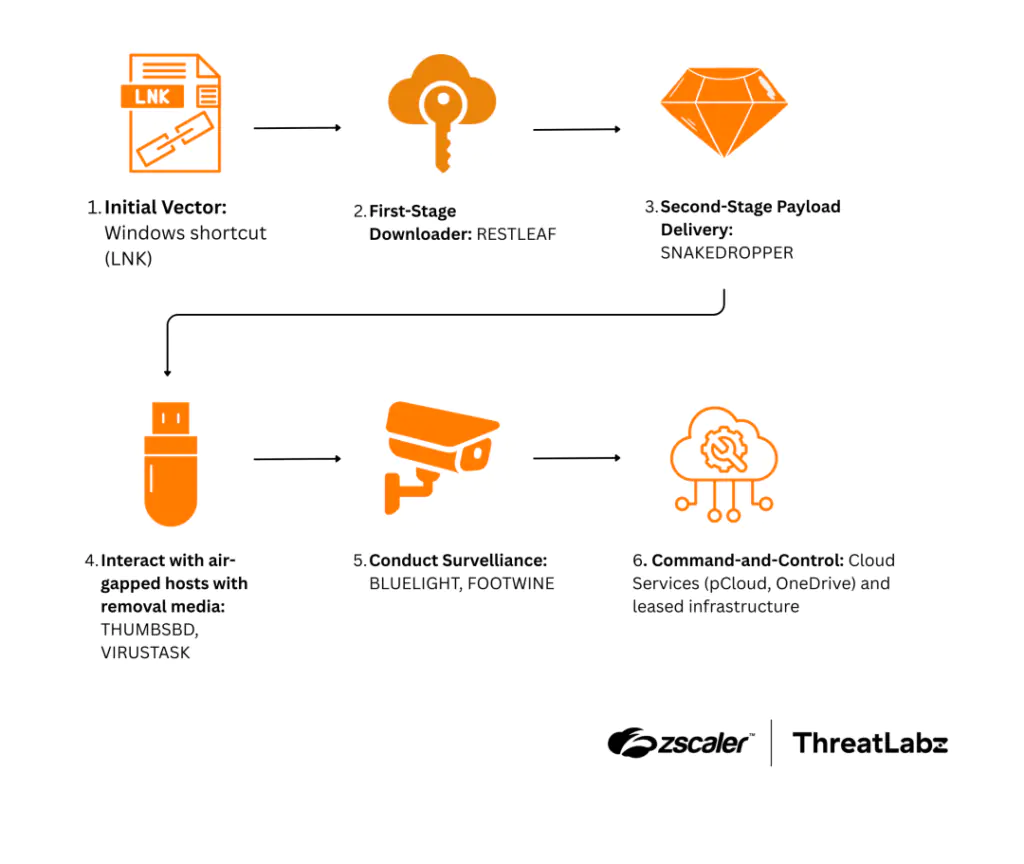

В декабре 2025 года исследователи Zscaler ThreatLabz обнаружили новую кампанию, связанную с группировкой APT37, также известной как ScarCruft, Ruby Sleet и Velvet Chollima. Эта группировка, как полагают эксперты, действует в интересах КНДР. Кампания, получившая название Ruby Jumper, отличается использованием сложного набора ранее неизвестных инструментов, которые маскируются под легитимное программное обеспечение и нацелены на преодоление воздушных зазоров (air-gap) - физической изоляции сетей. Атака начинается с файлов ярлыков Windows (LNK), что является излюбленным начальным вектором APT37, и разворачивает автономную среду выполнения Ruby для скрытного наблюдения и кражи данных.

Описание

Кампания представляет значительную угрозу для организаций, работающих с критически важной информацией, особенно для государственных структур, исследовательских институтов и оборонных предприятий, где практикуется изоляция сетей. Механизмы заражения съёмных носителей и использование облачных сервисов в качестве каналов управления делают эту атаку особенно коварной и труднообнаружимой. Между тем, понимание тактик, техник и процедур (TTP) группировки позволяет специалистам по информационной безопасности выстраивать эффективную оборону.

Инцидент начинается с того, что жертва открывает вредоносный файл ярлыка (LNK). Этот файл запускает цепочку PowerShell-скриптов, которые извлекают из своего же тела несколько вложенных полезных нагрузок. Среди них - документ-приманка, перевод статьи о палестино-израильском конфликте с северокорейской газеты на арабский язык, что указывает на возможный географический или тематический интерес злоумышленников. Конечным результатом работы этого начального этапа является запуск в памяти импланта, который исследователи назвали RESTLEAF.

Новизна RESTLEAF заключается в использовании облачного хранилища Zoho WorkDrive для командного управления (C2, command and control). Насколько известно, это первый случай, когда APT37 злоупотребляет именно этим сервисом. Имплант аутентифицируется с помощью жёстко заданных в коде учётных данных (токенов), после чего загружает с облачного диска файл со скрытым кодом (shellcode). Успешное выполнение скрытого кода подтверждается созданием специального маячного файла на том же хранилище. Важно отметить, что APT37 продолжает использовать свой фирменный двухэтапный загрузчик скрытого кода, который затрудняет статический анализ вредоносного ПО за счёт шифрования полезных нагрузок и их запуска в памяти легитимных системных процессов.

Следующим звеном цепочки становится SNAKEDROPPER - загрузчик, который разворачивает на заражённой системе полноценную среду выполнения языка программирования Ruby версии 3.3.0. Для маскировки основной исполняемый файл Ruby переименовывается в usbspeed.exe, имитируя утилиту для мониторинга скорости USB. Средство устанавливает постоянное присутствие в системе через создание запланированной задачи "rubyupdatecheck", которая запускает этот файл каждые 5 минут. Ключевой механизм заключается в замене стандартного файла RubyGems "operating_system.rb" на вредоносную версию, что гарантирует выполнение кода SNAKEDROPPER при каждом запуске интерпретатора Ruby.

Основную опасность в кампании представляют два инструмента, сброшенные SNAKEDROPPER: THUMBSBD и VIRUSTASK. Они работают в тандеме для атак на изолированные системы. THUMBSBD - это бэкдор, предназначенный для организации скрытого канала связи через съёмные носители. Он создаёт на подключённом диске скрытую директорию "$RECYCLE.BIN", куда помещает зашифрованные команды от операторов или данные для эксфильтрации с изолированного компьютера. При подключении этого носителя к системе, имеющей выход в интернет, THUMBSBD считывает команды, выполняет их и готовит результаты для вывоза обратно на съёмном диске. Таким образом, злоумышленники могут управлять воздушно-разрывными системами и похищать данные без прямого сетевого подключения.

В свою очередь, VIRUSTASK отвечает за распространение вредоносного ПО на новые изолированные системы через те же съёмные носители. При обнаружении подключённого диска инструмент проверяет наличие свободного места, создаёт скрытую папку "$RECYCLE.BIN.USER" и копирует туда свои полезные нагрузки. Затем VIRUSTASK сканирует носитель, находит файлы пользователя и подменяет их вредоносными ярлыками с такими же именами. Когда жертва на новом компьютере пытается открыть, казалось бы, знакомый файл, запускается переименованный интерпретатор Ruby, который через подменённый "operating_system.rb" заражает новую систему, замыкая круг.

На завершающих этапах атаки THUMBSBD загружает и запускает финальные полезные нагрузки: FOOTWINE и BLUELIGHT. FOOTWINE - это многофункциональный бэкдор с расширенными возможностями наблюдения. Он устанавливает зашифрованное соединение с сервером управления, используя собственный протокол обмена ключами, и может выполнять широкий спектр команд. К наиболее опасным из них относятся перехват нажатий клавиш, запись аудио и видео с устройства, а также создание скриншотов. BLUELIGHT, задокументированный ранее, использует для связи легитимные облачные хранилища, такие как Google Drive и Microsoft OneDrive, что помогает его трафику сливаться с обычной активностью пользователя.

Исследователи с высокой степенью уверенности атрибутируют кампанию Ruby Jumper группировке APT37. На это указывает комплекс факторов: характерный начальный вектор с LNK-файлами, использование специфического двухэтапного скрытого кода с кастомным хешированием API, злоупотребление облачными сервисами для C2 (включая ранее замеченный у группы pCloud), а также присутствие известного инструмента BLUELIGHT. Тематика документа-приманки также соответствует историческим интересам APT37, которая традиционно нацелена на сбор разведывательной информации в интересах северокорейского государства.

В качестве практических рекомендаций по защите эксперты советуют организациям, особенно работающим с изолированными сетями, ужесточить политики использования съёмных носителей. Необходимо внедрять технические средства для их автоматической проверки, запрещать автозапуск и внимательно отслеживать необычную активность, связанную с созданием скрытых папок или подозрительных запланированных задач. Мониторинг сетевой активности на предмет нестандартного обращения к облачным хранилищам из корпоративной среды также может помочь в выявлении подобных угроз. Поскольку атака широко использует живую память и легитимные инструменты, критически важным становится применение решений для защиты конечных точек (EDR, Endpoint Detection and Response), способных анализировать поведение процессов и обнаруживать аномалии в их работе.

Индикаторы компрометации

IPv4 Port Combinations

- 144.172.106.66:8080

Domains

- hightkdhe.store

- homeatedke.store

- philion.store

MD5

- 098d697f29b94c11b52c51bfe8f9c47d

- 4214818d7cde26ebeb4f35bc2fc29ada

- 476bce9b9a387c5f39461d781e7e22b9

- 585322a931a49f4e1d78fb0b3f3c6212

- 5c6ff601ccc75e76c2fc99808d8cc9a9

- 709d70239f1e9441e8e21fcacfdc5d08

- ad556f4eb48e7dba6da14444dcce3170