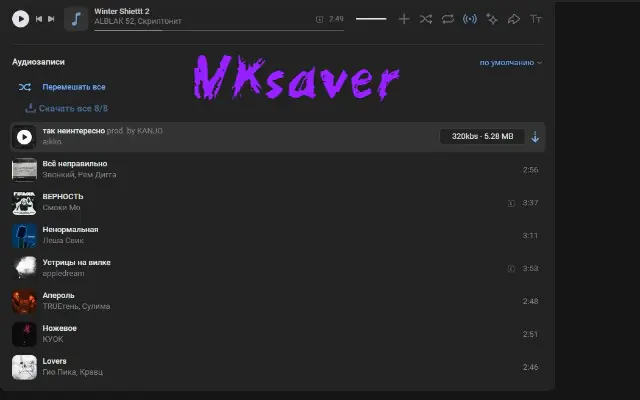

Эксперты по информационной безопасности обратили внимание на браузерное расширение «vksaver - music saver vk», позиционирующееся как удобный инструмент для сохранения аудиозаписей из социальной сети «ВКонтакте». Детальный технический анализ его кода, однако, показал, что функциональность расширения далеко выходит за рамки простого «загрузчика». Фактически, это сложный DOM-инжектор, который намеренно обходит внутренние защиты платформы, внедряет скрытую рекламу и способен совершать действия в социальной сети от лица ничего не подозревающего пользователя, что создает серьезные риски для конфиденциальности и безопасности аккаунта.

Описание

Архитектура расширения построена вокруг внедрения собственного контент-скрипта на страницы vk.com. Этот скрипт выполняет целый ряд скрытых операций: модифицирует элементы интерфейса аудиоплеера, инжектирует собственные стили и JavaScript-код, перехватывает работу с HLS-потоками (протокол HTTP Live Streaming, используемый для передачи медиаконтента) и размещает рекламные блоки. Ключевой особенностью является обход механизма защиты "audio_api_unavailable", который «ВКонтакте» использует для ограничения прямого доступа к аудиофайлам. Вместо ожидаемой заглушки расширение декодирует специальную строку, применяя цепочку преобразований - реверс, смещение алфавита, перестановки и операции XOR, - чтобы получить прямой HTTP-URL на медиафайл. Это сознательный и технически реализованный обход политик безопасности платформы, что само по себе является нарушением условий предоставления услуг и может привести к блокировке аккаунта.

Еще более тревожным выглядит модуль, ответственный за автоматическую публикацию записей. Код расширения имитирует взаимодействие пользователя с диалоговым окном «Рассказать друзьям», после чего автоматически отправляет два последовательных запроса на серверы «ВКонтакте» для публикации конкретного поста. При этом используется динамически извлеченный из ответа сервера хэш, что делает процесс похожим на легитимное действие пользователя. Такое скрытое автоматизированное поведение является классическим признаком нежелательного программного обеспечения (PUA, Potentially Unwanted Application) и может быть использовано для скрытого распространения спама или рекламы через взломанные аккаунты.

Монетизация расширения осуществляется за счет инжекции рекламных блоков, в частности, через систему Яндекс.Директ. Реклама внедряется прямо в ленту новостей пользователя, при этом управление показами и таймерами скрыто от него. Это прямое манипулирование DOM-структурой страницы с целью получения дохода, о котором пользователь не был проинформирован. Кроме того, расширение активно использует механизм MutationObserver для постоянного отслеживания любых изменений в дереве DOM страницы. Это позволяет ему в реальном времени реагировать на динамическую загрузку контента «ВКонтакте» и гарантированно внедрять свои элементы или перехватывать данные, что характерно для рекламного и вредоносного программного обеспечения, занимающегося, например, hijacking-ом кликов.

С точки зрения потенциальных угроз, расширение обладает практически неограниченным доступом к данным пользователя в контексте vk.com. Оно может читать личные сообщения, имена собеседников, названия бесед, имеет доступ ко всем элементам страницы и, потенциально, может извлекать токены аутентификации. Хотя в текущей версии явной отправки данных на внешние серверы не обнаружено, любое обновление расширения может легко добавить функционал для сбора и эксфильтрации конфиденциальной информации. Наличие собственной мини-библиотеки для работы с DOM и Ajax-запросами, дублирующей стандартные браузерные API, также рассматривается аналитиками как попытка затруднить статический анализ и скрыть истинную логику работы.

Таким образом, «vksaver - music saver vk» классифицируется как нежелательное приложение (PUA) с признаками adware. Его опасность заключается в комплексном нарушении безопасности: он обходит защиту платформы, обладает возможностью скрытого совершения действий от имени пользователя, внедряет сторонний контент и имеет все технические возможности для эскалации в полноценную угрозу. Специалистам по безопасности и обычным пользователям рекомендуется проявлять крайнюю осторожность при установке непроверенных браузерных расширений, особенно тех, которые обещают обход ограничений популярных сервисов. Для предотвращения подобных рисков следует использовать только официальные магазины расширений, регулярно проводить аудит установленных плагинов и применять решения для защиты конечных точек, способные детектировать подозрительное поведение на уровне браузера.

Индикаторы компрометации

Идентификатор расширения

- bndkfmmbidllaiccmpnbdonijmicaafn

MD5

- 247c3856e7d9e72a75269d05af362b3a

- c85b185b7cebe16bbde9ebfcadf58815

SHA1

- 9a87162a31572bf04f507ad8cc2754bf8a9314c9

- a7977cc8aeaa9540a377ee67b16fa03088f29a97

SHA256

- 3caecd0de3abf3fe3f9ceb2b0f8bc288d7f5c74d8bd0d11d9308eedfb8f7c61a

- 4b4ffd029964a1eb87dbdf227711f22e79fb2ffb3d54ae287ee8cea59c872bc7