В то время как программы-вымогатели регулярно попадают в заголовки новостей из-за масштабных сбоев, угрозы в сфере криптоджекинга - несанкционированного использования вычислительных ресурсов жертв для майнинга криптовалюты - эволюционировали, становясь более изощренными и устойчивыми. Недавнее исследование новой кампании по скрытому майнингу демонстрирует тревожную тенденцию: злоумышленники активно внедряют сложные методы закрепления в системе, включая эксплуатацию легитимных, но уязвимых драйверов для получения привилегий ядра, что позволяет им обходить традиционные средства защиты. Эта атака представляет собой не просто вредоносный код, а полноценную платформу с элементами червя, способную к самовосстановлению и распространению даже в изолированных сетях.

Описание

Вектор атаки и социальная инженерия

Кампания начинается с классического, но по-прежнему эффективного метода социальной инженерии. Злоумышленники распространяют вредоносное ПО через пиратские сборники программного обеспечения, маскируя его под установщики легальных офисных пакетов. Пользователь, рассчитывающий получить бесплатное премиальное ПО, запускает файл, который инициирует многоэтапный процесс заражения.

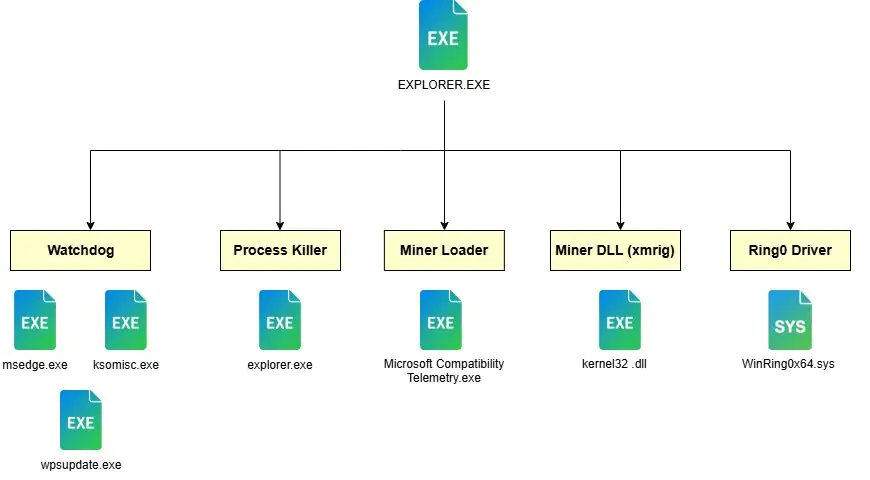

Архитектура и механизмы закрепления: "Мозг" против "Мускулов"

Центральным элементом инфекции является исполняемый файл с именем "Explorer.exe" (контроллер), который функционирует как постоянный конечный автомат. Его ключевая особенность - разделение логики управления ("Мозг") и логики исполнения ("Мускулы"). Контроллер отвечает за принятие решений, мониторинг и координацию, оставаясь легковесным и стабильным. В свою очередь, тяжелые операции, такие как майнинг или агрессивные действия по завершению процессов, делегируются отдельным модулям. Это повышает устойчивость: даже если "рабочие" модули будут нейтрализованы, "диспетчер" останется активным и сможет их восстановить.

Логика контроллера управляется через аргументы командной строки, что позволяет одному файлу выполнять различные роли: установщика, модуля слежения, менеджера полезной нагрузки и средства очистки. Примечательно, что в коде активно используются отсылки к японскому аниме-сериалу Re:Zero - Starting Life in Another World. Например, аргумент "002 Re:0" запускает активную фазу заражения, что является прямой метафорой способности главного героя к "возвращению после смерти". Это отражает основную философию вредоносного ПО: если инфекция будет прервана, ее компоненты слежения обеспечат ее "воскрешение".

Многоуровневое закрепление и "круговая" топология

Для обеспечения живучести злоумышленники реализовали избыточную, циклическую модель закрепления, напоминающую мифическую гидру. Контроллер случайным образом запускает один из трех "сторожевых" процессов, замаскированных под легитимное ПО (например, под браузер Microsoft Edge или компоненты WPS Office). Эти процессы, в свою очередь, запускают основной контроллер с аргументом "016", который проверяет состояние майнера и перезапускает его при необходимости. Таким образом, если пользователь удалит один компонент, оставшиеся восстановят его в течение нескольких секунд. Для полного удаления угрозы необходимо одновременно нейтрализовать все элементы этой взаимозависимой системы.

Агрессивная защита и распространение

Вредоносное ПО не ограничивается пассивным существованием. Если процесс майнера не удается запустить, контроллер может прибегнуть к "ядерному" варианту - попытке завершить системный процесс "explorer.exe". Это приводит к исчезновению панели задач, меню "Пуск" и значков рабочего стола, вызывая панику у пользователя и часто приводя к перезагрузке сеанса, что дает вредоносной программе шанс повторно внедриться.

Кроме того, данный вариант обладает червячными возможностями. Он прослушивает системные сообщения о подключении новых устройств хранения данных. При обнаружении USB-накопителя или внешнего жесткого диска программа копирует себя на носитель, создает скрытую папку для полезной нагрузки и манипулирует реестром Windows, чтобы скрыть характерные значки ярлыков. Это позволяет инфекции распространяться в физически изолированных (air-gapped) сетях, когда зараженный носитель подключается к новой машине.

Ядро атаки: эксплуатация уязвимого драйвера (BYOVD)

Наиболее технически сложным компонентом кампании является использование техники "Bring Your Own Vulnerable Driver" (BYOVD, "принеси свой уязвимый драйвер"). Майнер использует легитимный, но содержащий уязвимость драйвер "WinRing0x64.sys" (CVE-2020-14979), который исторически применялся программами мониторинга оборудования. Уязвимость позволяет любому пользователю в системе, даже без административных прав, получить полный контроль над низкоуровневыми настройками центрального процессора.

Загрузив этот драйвер, вредоносное ПО получает доступ к уровню ядра (Ring 0) и модифицирует специальные регистры модели (MSR) процессора. Конкретной целью является отключение аппаратных предвыборщиков кэша второго уровня. Поскольку алгоритм майнинга Monero (RandomX) активно использует кэш-память и оперирует случайным доступом к данным, стандартные предвыборщики, оптимизированные для линейного доступа, лишь мешают, вызывая "промахи" кэша. Их отключение позволяет увеличить скорость хеширования (hashrate) на 15-50%, что напрямую повышает доход злоумышленников.

Выводы и рекомендации по защите

Данная кампания наглядно демонстрирует, как коммодитизированное вредоносное ПО продолжает внедрять передовые техники. Сочетание социальной инженерии, маскировки под легитимное ПО, червячного распространения и эксплуатации ядра создает устойчивую и высокоэффективную бот-сеть. Использование BYOVD подчеркивает критическую уязвимость в модели безопасности современных операционных систем: доверие к подписанным драйверам, даже если они содержат известные уязвимости.

Для противодействия подобным угрозам специалистам по информационной безопасности рекомендуется предпринять следующие шаги. Во-первых, необходимо применять список блокировки уязвимых драйверов Microsoft (Vulnerable Driver Blocklist) через политики контроля приложений или виртуализацию на основе гипервизора (HVCI), чтобы предотвратить загрузку известных опасных драйверов. Во-вторых, следует ужесточить контроль за съемными носителями, автоматически сканируя их или ограничивая использование. В-третьих, важно блокировать исходящие подключения к известным пулам для майнинга на уровне сетевых экранов или шлюзов. Наконец, поскольку вектор атаки основан на социальной инженерии, непрерывное обучение пользователей правилам кибергигиены и опасности использования нелицензионного ПО остается критически важным элементом защиты.

Индикаторы компрометации

Domain Port Combinations

- xmr-sg.kryptex.network:8029

SHA256

- 11bd2c9f9e2397c9a16e0990e4ed2cf0679498fe0fd418a3dfdac60b5c160ee5

- 51b98f8fb38e822245a1b22864652d7d091dd2f52424786051cbc8131b7e782b

- 5936ae20028b79e3ebb58f863960e56f93aed4e7a07f0b39a80205a8a7df5579

- 69c8c640f35d3f23f8e2997770833f99652a36c5c9c6f6354b021ba3eab93257

- 6bd854762e13e9099752ee67b89f841403167358616110033805fc3f218e4d46

- 705e3be6bab0b0773e89de02dc53e4947db65a41d93cfe2b592b43fd3d2f4f74

- bd731032cd5f051724ca56e6bb18c64e51c9b442a80a80e6642a92d3cfbaa4df

- ebdfb99d7125311dfa8261bb7a98e2e415d15d67369f923f31fb27e36d446ec9

Wallet ID

- 42DKy5tDGH5MjwWDw2nAj7ZydTsX43cxM5T7zfjPezaEav51eALbqQhDo6ZUgF58tA3s28LnvSTUKTdAZUtqcGXsTBZrDfH