Исследователи в области кибербезопасности столкнулись с новой сложной угрозой, которая эффективно обходит традиционные средства защиты, построенные на репутационных моделях. Речь идёт о двухкомпонентном наборе инструментов для удалённого доступа, написанном на языке Rust и получившем название SpankRAT. Его ключевая особенность - способность скрывать свою активность, перенаправляя трафик командного сервера через доверенные системные процессы Windows. Это позволяет злоумышленникам долгое время оставаться незамеченными в скомпрометированных системах, что представляет серьёзный риск для организаций.

Описание

Группа исследователей из компании ANY.RUN первой детально проанализировала эту угрозу, отметив её значительный скрытный потенциал. Основная опасность SpankRAT заключается в методике обхода защиты: поскольку сетевая активность исходит от легитимных бинарных файлов Windows, например "explorer.exe", системы, полагающиеся на репутацию процессов для обнаружения угроз, могут классифицировать такой трафик как безопасный или понизить его приоритет при расследовании инцидентов. Это резко снижает видимость для аналитиков SOC и увеличивает риск пропустить компрометацию.

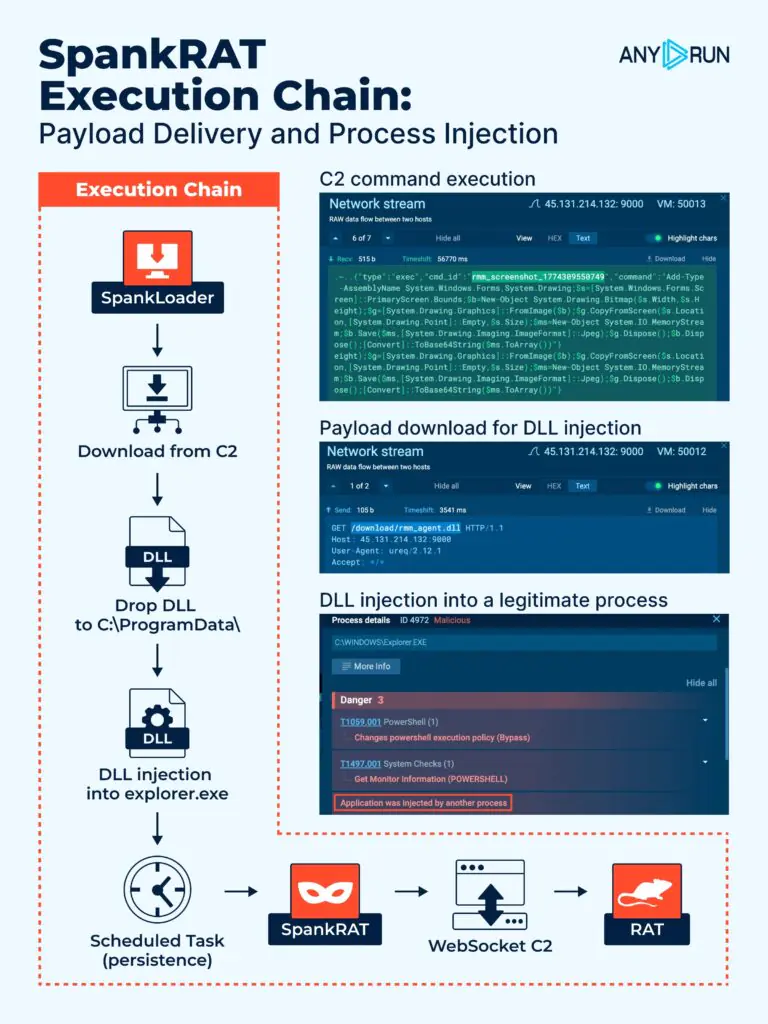

Атака начинается с первого компонента, загрузчика SpankLoader. Этот облегчённый модуль, выступающий в роли первой стадии заражения, получает основную полезную нагрузку с C2-сервера по незашифрованному протоколу HTTP. После запуска SpankLoader повышает свои привилегии в системе, используя механизм "SeDebugPrivilege", и сбрасывает вредоносную динамическую библиотеку ("rmm_agent.dll") в каталог "C:\ProgramData\". Далее происходит ключевой этап: библиотека внедряется в легитимный процесс "explorer.exe" с помощью классической техники DLL-инжекции. Для обеспечения устойчивого доступа после перезагрузки системы загрузчик создаёт запланированное задание (Scheduled Task) с именем "RmmAgentCore", которое настроено на запуск при входе пользователя в систему и выполнение с наивысшими привилегиями.

Именно инжекция в "explorer.exe" делает эту технику особенно коварной. Сетевой трафик, генерируемый вредоносным кодом, для средств защиты выглядит как активность доверенного, встроенного в Windows процесса. Это эффективно маскирует истинную природу коммуникаций от традиционных решений для обнаружения угроз на конечных точках (EDR) и в сети. Эксперты ANY.RUN в своём отчёте подчеркнули, что на момент анализа большинство образцов SpankRAT оставались необнаруженными на платформе VirusTotal, что указывает на критический пробел в подходах, основанных на сигнатурах и репутации.

После успешного внедрения в систему активируется второй, основной компонент - полнофункциональный SpankRAT. Он устанавливает соединение с C2-сервером по протоколу WebSocket и использует JSON-протокол для обмена данными. Этот троянец предоставляет злоумышленникам обширный набор из 18 команд для полного контроля над заражённой системой. Функционал включает управление сессией, удалённое выполнение команд с обходом контроля учётных записей (UAC), операции с файлами (перечисление, чтение, удаление), контроль над процессами и службами Windows, манипуляции с реестром, управление запланированными заданиями и инвентаризацию установленного программного обеспечения. Все взаимодействия с системой выполняются через PowerShell с флагами, отключающими политики выполнения, что является ещё одним признаком для детектирования.

Данный инцидент наглядно демонстрирует эволюцию тактик злоумышленников в ответ на улучшения средств защиты. Использование языка Rust, который слабо распространён среди создателей вредоносного ПО, может само по себе затруднять статический анализ. Однако главная угроза исходит от методики "живи-за-счёт-земли" (Living-off-the-Land), когда для вредоносных действий злоупотребляют легитимными инструментами и процессами операционной системы. Это делает бесполезными простые проверки репутации файлов и требует от защитных решений более глубокого поведенческого анализа.

Для противодействия угрозам класса SpankRAT командам безопасности рекомендуется сместить акцент с чисто репутационных моделей на поведенческое детектирование. Ключевыми индикаторами компрометации могут стать попытки внедрения DLL в "explorer.exe", создание запланированных заданий с повышенными привилегиями, а также установка исходящих WebSocket-соединений из системных процессов, не связанных с браузерами. Кроме того, в телеметрии SIEM (класс систем для управления событиями и информацией о безопасности) или EDR (решения для защиты и мониторинга конечных точек) следует искать HTTP-запросы к путям, соответствующим шаблону "*/download/rmm_agent.dll*", что указывает на активность стадии загрузки SpankLoader. Внедрение динамического песочничного анализа (sandbox) в процессы расследования инцидентов позволяет вскрыть полную цепочку выполнения, даже когда традиционные средства детектирования оказываются бессильны, и тем самым сократить время нахождения злоумышленника в системе.

Индикаторы компрометации

IPv4 Port Combinations

- 166.1.144.109:9000

- 45.131.214.132:9000

SHA256

- f0afbbb3c80e5347191452f2f3b147627e9d1ae4d60b61d6da900a60b35eec95