В октябре 2025 года специалисты «Лаборатории Касперского» обнаружили ранее неизвестную вредоносную программу, рекламируемую на теневых форумах под названием Arkanix Stealer. Угроза действовала по модели Malware-as-a-Service (вредоносное ПО как услуга), предоставляя клиентам не только сам похититель данных, но и доступ к панели управления с настраиваемыми конфигурациями и статистикой. Кампания отличалась комплексным подходом, включавшим питоновскую и нативную C++ версии стилера, а также инструмент для постэксплуатации браузеров. Однако к моменту завершения анализа активность инфраструктуры злоумышленников, судя по всему, была прекращена, что указывает на «одноразовый» характер кампании, нацеленной на быструю финансовую выгоду.

Описание

Технический анализ и векторы распространения

Изначальный вектор заражения остаётся не до конца ясным, однако анализ имён файлов, таких как "steam_account_checker_pro_v1.py" или "discord_nitro_checker.py", с высокой долей вероятности указывает на использование фишинга. Злоумышленники маскировали вредоносные скрипты под легитимные утилиты для проверки аккаунтов или генерации подарочных кодов. Питоновский загрузчик, часто собранный с помощью PyInstaller или Nuitka, выполнял роль первой стадии атаки. После запуска он пытался установить необходимые для работы библиотеки, такие как "requests" или "pycryptodome", а затем загружал и исполнял основную вредоносную нагрузку с управляющего сервера.

Основная питоновская версия Arkanix Stealer отличалась модульностью и динамически настраиваемой конфигурацией. Её возможности управлялись через панель управления, что позволяло операторам гибко выбирать цели для атаки. Список собираемых данных был обширен и включал системную информацию, данные из более чем 20 поддерживаемых браузеров, креденшелы от клиентов Discord и Steam, информацию из мессенджера Telegram, а также файлы определённых типов с диска пользователя. Примечательно, что в списке целевых имён файлов встречались французские слова, такие как «motdepasse» (пароль) или «banque» (банк), что может указывать на специфический географический интерес злоумышленников.

Нативная версия и инструменты постэксплуатации

C++ реализация стилера, обнаруженная исследователями, обладала схожим, но фиксированным функционалом. Она включала дополнительные возможности, такие как сбор данных об RDP-подключениях, захват скриншотов с мониторов и кража данных из клиентов игровых платформ, включая Epic Games Launcher, Steam и Ubisoft Connect. Для противодействия анализу образец использовал техники антиотладки и патчил системные функции, такие как "AmsiScanBuffer". Особый интерес представляет встроенный в ресурсы исполняемого файла инструмент ChromElevator - публично доступный инструмент для извлечения мастер-ключей и данных из браузеров на базе Chromium, который использовался для постэксплуатации.

Инфраструктура и методы продвижения

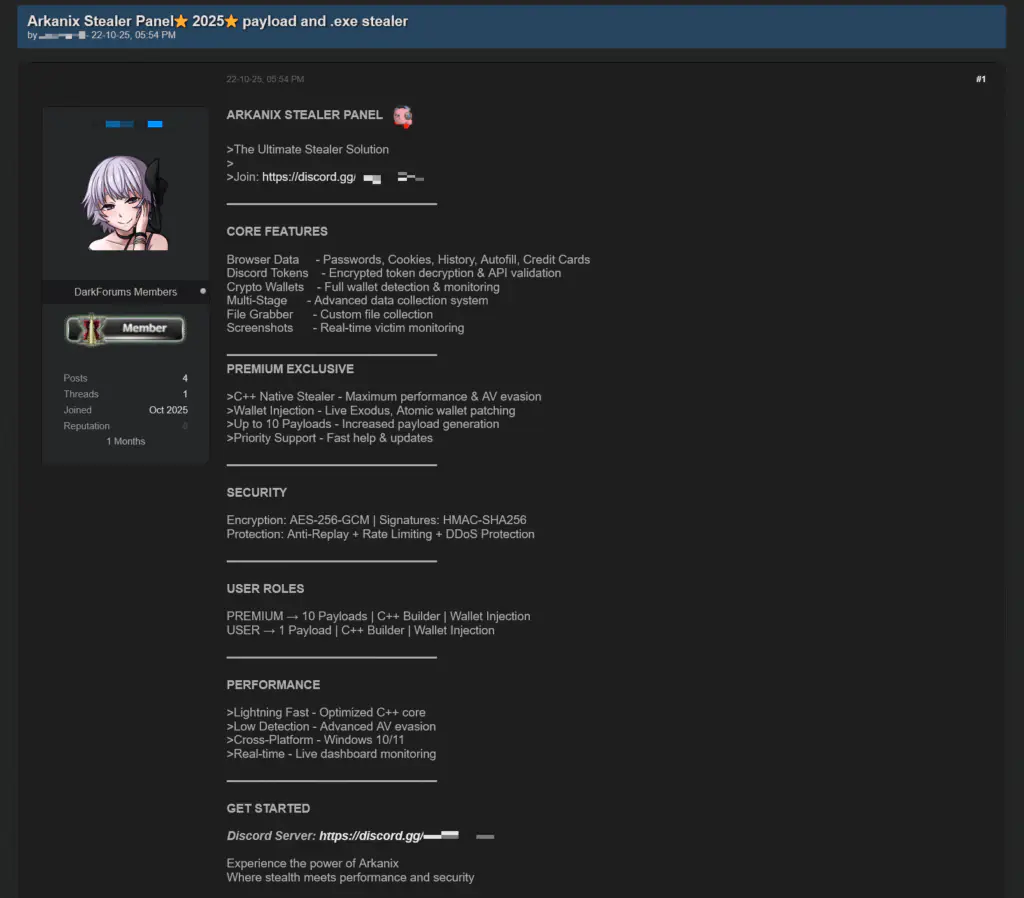

Кампания использовала два основных домена - "arkanix[.]pw" и "arkanix[.]ru", которые были защищены сервисом Cloudflare. На них размещалась панель управления для операторов, позволявшая отслеживать заражённые системы и управлять конфигурациями. Для продвижения своего продукта авторы создали Discord-сервер, где вели активную коммуникацию с потенциальными клиентами, используя методы, характерные для легального бизнеса. Они проводили опросы о желаемых функциях, анонсировали будущие продукты (вроде собственного «криптера» - инструмента для обфускации кода) и даже запустили реферальную программу с бонусами за привлечение новых пользователей. Анализ скриншотов кода, опубликованных в Discord, позволил сделать два важных вывода. Во-первых, авторы, вероятно, являются немецкоязычными. Во-вторых, структура кода и обилие комментариев демонстрируют паттерны, характерные для разработки с помощью больших языковых моделей (LLM, Large Language Models), таких как ChatGPT. Это говорит о том, что использование ИИ могло значительно сократить время и стоимость создания столь функционального вредоносного ПО.

Выводы и рекомендации

Arkanix Stealer представляет собой типичный, но технически продвинутый инфостилер, нацеленный на широкий круг пользователей - от геймеров и владельцев криптокошельков до пользователей онлайн-банкинга. Его появление в рамках модели MaaS снижает порог входа для киберпреступников, позволяя даже неопытным злоумышленникам запускать масштабные кампании по сбору конфиденциальных данных. Признаки использования ИИ в разработке подчёркивают новую тенденцию, когда создание сложного вредоносного ПО становится всё более доступным.

Для защиты от подобных угроз организациям и частным пользователям рекомендуется придерживаться базовых принципов кибергигиены. Ключевыми мерами являются осторожность при открытии вложений и переходе по ссылкам из непроверенных источников, регулярное обновление операционных систем и приложений, использование надёжных паролей и двухфакторной аутентификации, а также установка и поддержание в актуальном состоянии решений для защиты конечных точек. Специалистам по информационной безопасности стоит обратить внимание на детектирование аномальной сетевой активности, связанной с обращением к подозрительным доменам, и мониторинг запуска нехарактерных питоновских или скомпилированных исполняемых файлов на рабочих станциях.

Индикаторы компрометации

Domains

- arkanix.pw

- arkanix.ru

MD5

- 208fa7e01f72a50334f3d7607f6b82bf

- 3283f8c54a3ddf0bc0d4111cc1f950c0

- 576de7a075637122f47d02d4288e3dd6

- 5f71b83ca752cb128b67dbb1832205a4

- 643696a052ea1963e24cfb0531169477

- 752e3eb5a9c295ee285205fb39b67fc4

- 7888eb4f51413d9382e2b992b667d9f5

- 88487ab7a666081721e1dd1999fb9fb2

- a8eeda4ae7db3357ed2ee0d94b963eff

- c0c04df98b7d1ca9e8c08dd1ffbdd16b

- c1e4be64f80bc019651f84ef852dfa6c

- d42ba771541893eb047a0e835bd4f84e

- e27edcdeb44522a9036f5e4cd23f1f0c

- ea50282fa1269836a7e87eddb10f95f7

- f5765930205719c2ac9d2e26c3b03d8d