В сфере мобильных угроз для финансового сектора появилась качественно новая опасность. Специалисты исследовательской группы zLabs обнаружили ранее неизвестный банковский троян для Android, который целенаправленно атакует пользователей системы мгновенных платежей PIX в Бразилии. Уникальность угрозы, получившей название PixRevolution, заключается в архитектуре, предполагающей участие активного оператора - человека или искусственного интеллекта, - который в реальном времени наблюдает за экраном жертвы и вручную вмешивается в процесс перевода в решающий момент. Эта атака демонстрирует, как технологические инновации в финансовой сфере создают новые, высокоэффективные векторы для мошенничества, против которых традиционные автоматизированные средства защиты могут оказаться бессильны.

Описание

Система PIX, запущенная Центральным банком Бразилии в 2020 году, совершила революцию в местных платежах. Она обрабатывает миллиарды транзакций ежемесячно, работает круглосуточно, а переводы завершаются за секунды. Для пользователей это невероятное удобство. Для злоумышленников же те же свойства - мгновенность и необратимость - создают идеальную мишень. После подтверждения PIX-перевода отменить его или оспорить практически невозможно: деньги безвозвратно уходят на счёт получателя. Именно эту особенность и эксплуатирует PixRevolution, будучи сконструированным для перехвата транзакции в момент её подтверждения и перенаправления средств на контролируемый злоумышленниками счёт.

Заражение происходит через многоуровневую кампанию, основанную на имперсонализации и доверии. Злоумышленники создают фиктивные страницы в Google Play Store на контролируемых ими доменах. Эти страницы являются идеальными копиями легальных списков приложений, содержат описания, рейтинги и кнопку «Установить». Однако вместо перенаправления в официальный магазин кнопка инициирует загрузку вредоносного APK-файла. Анализ показал, что в кампании используются поддельные версии приложений известных брендов: от банковского кооператива Sicredi и почтовой службы Correios до приложения для фитнеса и даже антивируса AVG. Выбор целей для имитации не случаен: такие приложения, как Expedia или Correios, миллионы бразильцев могли бы установить легитимно, что снижает бдительность.

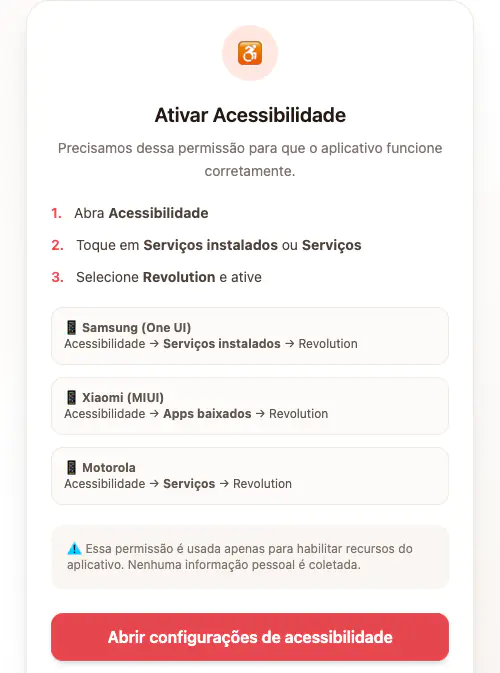

После установки жертва видит профессионально сделанный экран онборндинга, который с помощью социальной инженерии просит включить службу доступности с названием «Revolution». Страница содержит пошаговые инструкции для разных производителей устройств (Samsung, Xiaomi, Motorola) и лживо заверяет, что разрешение нужно «только для включения функций приложения» и никакие личные данные не собираются. После предоставления этого критически важного разрешения троянец получает практически неограниченный доступ к устройству, а пользователь перенаправляется на легальный сайт Banco do Brasil, чтобы усыпить бдительность.

Механизм атаки представляет собой отлаженную последовательность из пяти актов. Сразу после активации службы доступности PixRevolution начинает прослушивать все события на устройстве, имея возможность читать любой текст на экране и имитировать нажатия. Троянец устанавливает постоянное TCP-соединение с командным сервером и активирует захват экрана в реальном времени через MediaProjection API, передавая оператору видеопоток с устройства жертвы. При этом вредоносная программа не действует вслепую, а ожидает момента. В её коде зашифрован список из более чем 80 фраз на португальском, связанных с финансовыми операциями, таких как «pix отправлен» или «перевод завершён». Когда на экране пользователя появляется совпадающий текст, троянец отправляет оператору сигнал вместе со скриншотом.

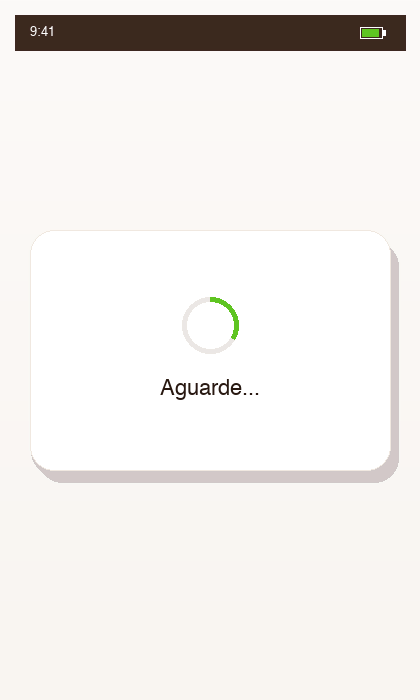

Кульминация наступает, когда оператор, наблюдающий за экраном, видит, что жертва заполняет данные для PIX-перевода. В точный момент, когда пользователь ввёл ключ получателя и собирается подтвердить операцию, оператор отправляет команду на замену. На устройстве жертвы появляется наложение с индикатором «Aguarde…» («Подождите…»), блокирующее обзор. Используя возможности службы доступности, троянец находит активное поле ввода, заменяет введённый пользователем ключ PIX на ключ злоумышленника, а затем программно имитирует нажатие кнопки подтверждения. Вся процедура занимает секунды, после чего индикатор исчезает, а пользователь видит стандартное сообщение об успешном переводе, даже не подозревая о подмене.

Исследователи zLabs в своём отчёте подчёркивают, что PixRevolution отличается от классических банковских троянов принципиально новой архитектурой, которую можно назвать «агент-в-цикле». Вместо хрупкой автоматизации, которая ломается при обновлении интерфейса банковского приложения, здесь используется человек или ИИ, способный адаптироваться к любым изменениям UI в реальном времени. Кроме того, троянец не привязан к конкретным банковским приложениям. Мониторя всю систему через службу доступности, он может атаковать любой бразильский финтех-сервис, использующий PIX. В коде обнаружены логотипы десяти крупнейших финансовых институтов страны, включая Nubank, Itaú, Banco do Brasil и цифровые платформы вроде PicPay, что указывает на широкий охват целей.

Масштаб потенциального воздействия вызывает серьёзную озабоченность. Учитывая доминирование PIX в Бразилии и миллионы ежедневных транзакций, даже невысокий процент успешных атак может привести к колоссальным финансовым потерям. Профессионализм кампании - от фальшивых магазинов приложений до отлаженной инфраструктуры командного центра - указывает на деятельность организованной преступной группы, а не одиночек. Для специалистов по информационной безопасности этот случай служит тревожным сигналом. Защита от подобных угроз требует комплексного подхода: усиления проверок приложений вне официальных магазинов, проведения регулярного обучения пользователей по основам кибергигиены с акцентом на риски предоставления прав доступа службам доступности, а также внедрения дополнительных механизмов подтверждения критических операций внутри банковских приложений, таких как задержка на несколько секунд перед финальным списанием или требование второго фактора аутентификации для указания нового получателя. Инцидент наглядно показывает, что в эпоху мгновенных и необратимых платежей киберзащита должна опережать угрозы, предвосхищая сценарии, в которых технологический прогресс может быть обращён против пользователей.

Индикаторы компрометации

IPv4

- 200.9.154.125

Domains

- aplicativo-br.com

- correios.aplicativo-br.com

- expedia.aplicativo-br.com

SHA256

- 019cd4ca5c50bf4e733bc0bee66b5a0c97cf8b0e297d396ccdeabd697ac8d566

- 0567b900bcca49e0de85286d7eaf6456b0ad66c410fa86775d125e280ef0505b

- 0a2b3ae5e001b598e7d07f9466772012e0d962dcd384c4bb28f6c7720a5688b8

- 27ab489d50bbfc5b9e9316788df2ae245709052664613f7c0d80f8bc3b88bdf2

- 4af08f08377457cb04e280615fc8647870f9b20ad763e1bd060731605d8a0c07

- 663549815042c2d7e264270db3717cd0b40565689218861100763a970f248bab

- 94b01cce81795ffd9ca26b6468820660490bf34914fa2ee9ff05ca3bde518d92

- 9dc5f486aea0d849521171901cd3e4f80e791490f96aba0d8b8ac709041ce695

- be504fc55eaa59070c6167724f32b4f76a1fd0df8cb55532cd6a09c5409f4d53

- c6328830fe848b20e7c88c9ef96de14a9f89f00782895d0e4f81cc8ba58fb030

- de877a7a8df66e952db8ddd6ea0bc360007a0007d1ae8b72957f223466ee4ca2

- e7aa84c2b3ac31d3a948f0431cdbf7b28116fffb157b8e99e8efe455c92dd661

- e9b41fd64d8702f974e63374a03ad914b6f1b24e8ddd96c29ff14ce81713676f

- f6867133e103926a1666be7c57dee2827020c4c3200952f1ba75468c076483d5