Специалисты Cyble Research and Intelligence Labs (CRIL) обнаружили новую целенаправленную вредоносную кампанию под названием SikkahBot, которая с июля 2024 года активно атакует учащихся в Бангладеш. Вредоносная программа маскируется под приложения Совета по образованию Бангладеш, предлагая ложные стипендии и похищая конфиденциальные данные жертв. Злоумышленники используют методы социальной инженерии, вынуждая пользователей предоставлять опасные разрешения, что позволяет контролировать устройства и проводить несанкционированные банковские операции.

Описание

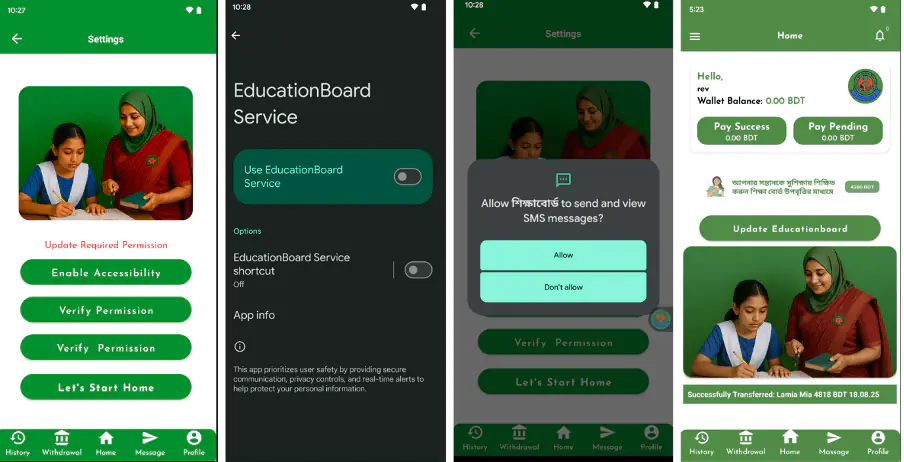

SikkahBot распространяется через сокращённые ссылки, которые перенаправляют на сайты для загрузки вредоносных APK-файлов. Эксперты предполагают, что эти ссылки рассылаются через SMS-сообщения (смишинг). Среди используемых URL-адресов значатся замаскированные под официальные ресурсы ссылки, такие как hxxps://bit[.]ly/Sikkahbord и hxxps://bit[.]ly/Education-2025. После установки приложение запрашивает у студентов личные данные - имя, факультет, название учебного заведения, а затем переходит к сбору платёжной информации: номера кошелька, PIN-кода и типа платежа.

Особую опасность представляет механизм принудительного предоставления разрешений. SikkahBot требует доступ к Службе специальных возможностей (Accessibility Service), чтению SMS, управлению вызовами и отображению поверх других окон. Эти права позволяют злоумышленникам перехватывать входящие сообщения, связанные с банковскими операциями, автоматически заполнять учётные данные в приложениях финансовых организаций и инициировать транзакции через USSD-запросы даже без подключения к интернету.

Целями атаки стали популярные в Бангладеш платёжные системы: bKash, Nagad и Dutch-Bangla Bank (DBBL). Вредонос отслеживает активность пользователя в банковских приложениях и при обнаружении целевого софта подставляет PIN-код, полученный с управляющего сервера в Firebase. Если взаимодействие с приложением не происходит, SikkahBot переходит к автоматическому выполнению USSD-операций, имитируя действия пользователя для подтверждения транзакций.

Изначально вредонос полагался на фишинг и перехват SMS, но в августе злоумышленники усовершенствовали его, добавив функцию автоматизации через Accessibility Service. Это значительно повысило эффективность мошеннических операций. Примечательно, что образцы SikkahBot демонстрируют крайне низкий уровень обнаружения на платформе VirusTotal, что свидетельствует о применении техник обхода защиты и постоянном обновлении кода.

Аналитики CRIL выделили более десяти различных образцов, связанных с данной кампанией, что указывает на активную разработку и итерации злоумышленников. Угроза представляет серьёзный риск не только для финансовых средств жертв, но и для их персональных данных, которые могут быть использованы для кражи личности или последующих атак.

Индикаторы компрометации

URLs

- http://appsloads.top/edu.apk

- http://appsloads.top/sikkahbord.apk

- http://downloadapp.website/education2025.apk

- http://sbs.short.gy/

- https://apped.short.gy/

- https://appsloads.top/education2025.apk

- https://appsloads.top/educationapp.apk

- https://appsloads.top/govt.apk

- https://bit.ly/app-upobitti

- https://bit.ly/D43SJ

- https://bit.ly/Education-2025

- https://bit.ly/Educ-govt

- https://bit.ly/Sikkahbord

- https://downloadapp.website/Educationa.apk

- https://downloadapp.website/education-bangla.apk

- https://downloadapp.website/govt.apk

- https://downloadapp.website/tyup.apk

- https://educa-41b35-default-rtdb.firebaseio.com

- https://smsrecived-3d4ed-default-rtdb.firebaseio.com

- https://update-app-sujon-default-rtdb.firebaseio.com

SHA256

- 04feff4706190410a08ad9b35c76118ebefc01c987a0efd7bdf6162c4ec09299

- 0b7a72b4a7bd307636cf9d7c92798796e255f4fd2735c77294a782959a390fe2

- 1051fadcae01d6100ad89eb4badc4b9e36726c4812766359e5df62a540f9c312

- 20509a69e2dfe16f9d13f27b1f7c1b2f55e83317eb42301eb5b4f7953248605e

- 432d22f2bc4a6b63f8e3b7a6563b1756629d1b8da8feb918ab4859045b1dce72

- 4c2c270dc07a49a4e38f826bc2ca276e15be10528e97cca3163ac9bfa211294b

- 72f167b9ed0e40c0cb96b4dabf644dad4fd02a0d67a3cd492482c75de57695db

- 881ec7f704a8aa63139040e27b8bbe55c326ef117935cf1dceac4f2012f5919f

- a6f94cc3720aac3beed82e94fc7822e9b861b6cecaa5b396bd8b79b6c5a402bc

- a808219e6f4b5f8fb42635e070174d43d5a9314c1b45dcc3434ee106582bbdf8

- b785fcc27aa5efee480a321c6bb8f935f684da6c514470c9c1ce9003b05ab45e

- c75aa842bdd107cc6483b4a119cf4b008abc745dcd04f06e39e60579798d7581

- d856625e6a7bcd8d771605a6f88b934a17baf755f390234404963909c6653d24