В сфере информационной безопасности Центральной Азии наблюдается тревожный тренд: на протяжении последнего полугода телекоммуникационные компании Кыргызстана и Таджикистана подвергаются целенаправленным атакам. Группа угроз, по тактике, методам и инструментарию схожая с ранее известной под именем UnsolicitedBooker, использовала в своих кампаниях два различных, но технически изощренных бэкдора - LuciDoor и MarsSnake. Важной деталью является происхождение инструментария: многие компоненты, включая уникальные средства доставки, имеют признаки китайского происхождения, что указывает на высокий уровень профессионализма атакующих. Как следует из исследования экспертов Positive Technologies, атаки не только продолжаются, но и эволюционируют, демонстрируя адаптацию под цели и меняющие методы защиты.

Описание

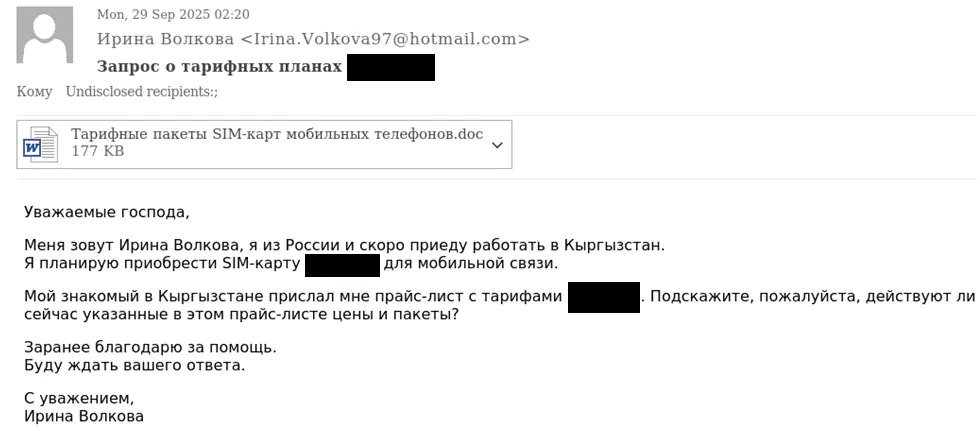

Кампания началась осенью 2025 года с атак на организации в Кыргызстане. Злоумышленники использовали классический, но в данном случае детально проработанный фишинг. Письма, рассылавшиеся с адресов на бесплатных почтовых сервисах Microsoft, содержали простую уловку: запрос информации о тарифных планах мобильной связи. Ключевой особенностью стала прикреплённая к письму документ, например, «Тарифные пакеты SIM-карт мобильных телефонов.doc». При открытии файла жертва видела изображение, настоятельно рекомендующее «включить содержимое» - стандартный приём для запуска вредоносных макросов. Интересно, что содержимое документа-приманки часто не соответствовало организации-адресату, что могло быть как ошибкой оператора, так и намеренной тактикой для обхода примитивных фильтров контента.

После активации макросов запускалась многоступенчатая цепочка заражения. Обфусцированный макрос восстанавливал полезную нагрузку из множества строк и сохранял её на диск как Perfrom.exe. Этот исполняемый файл, маскирующийся под клиент OneDrive с соответствующим значком, выступал в роли загрузчика, который эксперты назвали LuciLoad. Его задача - расшифровать конфигурацию, извлечь из своих ресурсов и загрузить в память конечный бэкдор LuciDoor. Конфигурация загрузчика включала не только адрес командно-контрольного сервера, но и временную метку кампании, что характерно для структурированных операций.

Бэкдор LuciDoor выделяется настойчивостью в установлении связи с оператором. Он последовательно пытается подключиться напрямую, через системный прокси, используя протоколы HTTP CONNECT, SOCKS5 и SOCKS4, а в случае неудачи даже сканирует активные сетевые соединения в поисках хостов на стандартных прокси-портах. После успешного подключения бэкдор собирает базовую информацию о системе и отправляет её на сервер в зашифрованном виде. Для шифрования используется цепочечный XOR, где каждый следующий байт зависит от предыдущего, что усложняет анализ трафика. Функционал LuciDoor включает удалённое выполнение команд, управление сессиями командной оболочки, а также загрузку и выгрузку файлов.

В ноябре 2025 года атаки на Кыргызстан возобновились с изменённой тактикой доставки. Вместо прямого исполнения полезной нагрузки макрос использовал технику подмены DLL. В каталог системы помещались легитимный исполняемый файл Plasrv.exe от Microsoft и вредоносная библиотека PDH.DLL. При запуске легитимного файла он загружал подменённую DLL, что позволяло выполнить код бэкдора MarsSnake. Этот бэкдор отличается модульной архитектурой: его конфигурация, включающая до трёх адресов C2-серверов, шифруется и внедряется в тело загрузчика непосредственно во время выполнения. Это позволяет злоумышленникам быстро менять инфраструктуру, не пересобирая основной модуль. MarsSnake также собирает системную информацию, на основе которой вычисляет уникальный идентификатор жертвы, и поддерживает схожий набор команд для удалённого управления.

В январе 2026 года активность сместилась в Таджикистан. Атакующие усовершенствовали подход, размещая ссылки на вредоносные документы прямо в теле письма, а не в виде вложений. Несмотря на смену имиджа документа-приманки, конечная полезная нагрузка снова была представлена бэкдором LuciDoor, что указывает на циклическое использование инструментария в зависимости от задач кампании.

Признаки китайского происхождения группы прослеживаются в нескольких артефактах.

- Метаданные документов, использованных в атаках 2025 года, содержали строку «Generated by Snipaste» - это указание на китайскую программу для создания скриншотов.

- В настройках документов был прописан атрибут eastAsia="zh-CN", хотя сам текст был полностью на русском языке. Это может свидетельствовать о том, что автор использовал китайскую версию Microsoft Office или шаблон.

Кроме того, анализ инфраструктуры выявил интересный факт: в качестве одного из C2-серверов злоумышленники использовали скомпрометированный маршрутизатор MikroTik, на котором был запущен устаревший TLS-стек PolarSSL, характерный для этой платформы.

Отдельный вектор атак, обнаруженный в ходе расследования, был направлен на организации в Китае. Для доставки MarsSnake там использовалась сложная схема с архивом, содержащим скрытые директории и ярлык, что ранее наблюдалось в операциях другой известной группы Mustang Panda. Однако полезная нагрузка в данном случае была иной, что указывает либо на заимствование техник, либо на возможное тестирование инструментария внутри страны происхождения. Также была обнаружена связь с инструментом для пентеста FTPlnk_phishing, репозиторий которого размещён на GitHub, что подтверждает использование публично доступных наработок.

Для специалистов по информационной безопасности в телекоммуникационном секторе и не только эти атаки служат важным напоминанием. Угроза фишинга, особенно с использованием социальной инженерии под конкретную отрасль, остаётся критически высокой. Ключевыми мерами защиты должны стать строгое ограничение исполнения макросов из ненадёжных источников, внедрение решений для обнаружения аномалий в работе конечных точек, регулярный аудит правил межсетевых экранов и анализ исходящего трафика на предмет подключений к подозрительным доменам и IP-адресам. Особое внимание следует уделить безопасности сетевого периметра, включая обновление прошивок на маршрутизаторах и коммутаторах, чтобы исключить их использование в качестве плацдарма для атакующих.

Индикаторы компрометации

IPv4

- 5.181.1.153

- 81.70.28.71

- 93.157.106.75

Domains

- button.gdakdbysw.xyz

- mail.ru.cdhgwnjjcw.xyz

MD5

- 045aaa75c58b7ba6373c160ff260fd32

- 2add0ec5ab9c9ef8681ac113945344d0

- 44f7f9c02e94e9343b2b92829fcc70a8

- 47363e30ae420d1356d3601c2cb078c1

- 64c1680358d7743fa310fd31e9e5d3ba

- 67613cfe3c9ebc8e2850baa9c7fb9146

- 7c2a20b26ec67ce0b20e032cd09bb96c

- 9704f83b97cf16d980a8d14dad1c41dd

- b1a93bd90fef582cdead0f7423140b0b

- b57306bea1e340f780a7ce393fcbdc3c

- c495119e6a30c361b2eacbb56f020f5e

- c81861fed9a6260b8ab0b2075f894160

- cde0a8fc6623141b7357f54fe455569b

- e7bbd4b6614ece5da6ef81074cdf3f87

- f9f81a169e01fbd28dedc1b99b5fafc5

- fa10b1ef3730fc6cf13336f3c5e37add

SHA1

- 0db4a84e40a793ae19c13a3c83a9883eab4558aa

- 11f5553d2f685a95216908537f42aa0d9387bd14

- 1c2c9df79fd860be4c564130cab4e8e17926be86

- 27ce42b4c1c9651c724fb06e514c676d6e8200c3

- 385aed5a0117e663f84eb2913c3eabf67db1f566

- 5f1ba2e96e11c108ecd5c0cc6c84e31fae017998

- 64fd6a515a176abf34f84c330f58fb025c52ed30

- 788f1ff95c045746ff3ecb574aa0f7a46f49efdb

- 78de2ea7aa34f4e72b2be02bb4999fbf146b1331

- 81f0df774da2cab652f854e4959bc6fa26f0ec0b

- 944499793ea5071666f9daa6442a790219efb022

- 94bd8e246241d918d2ca2c8869e3d01995ac7acb

- 9f82e8d4d5c8a0a2bcd49b10aa5c7420e9e08122

- a48fe13641c147bb0a76945e1a61af344e9c2bde

- b5520c3a7362715bd6e8fb81715558a3a195ebeb

- c5060d4a786b4ad55e5d0e95e01ce1c9f1c8ce25

SHA256

- 01f28cefdcf3940c19efd7a0446aa0e56c56bc7c955774c94d6d469fca627a4e

- 1039ef72c27b0a92263cd9837ba3d47abe876dabdea64ac07cfdcb663be8e312

- 3aa78ea358b2a6f92c76ff040eb28ae4dfb82c96809c373b415353328a0b3679

- 3c9e76eee8c813e2de16640504118550b18b21e4f951df47ef8914bb5b7a031b

- 469e1e62b324575950f3237d37f81567bc55476e48a2a1bd0d31d8b22ff09e9b

- 47d8aa9b806fab9bb4545bff8e5096989243984ac9f45e591fb7fa752fa79644

- 54c993140dd490bb44f4cfb31612dc2c13bbf8bfaac8a0ca2ffaa2e20d553074

- 6a8e969a26885f859e594870ca56014f87b37bcffee70441dc6799e9894999fd

- 725d7c51ef4379b073f1f888e33bd4d0135664df867aff785c585a73703b16ab

- 87619f23611dda86bb58c845c7824f34c76e9d270f624e5bb2c1fd8ab96d750f

- a3f223350e03fb7ae6ac4ddf170a94d40da0a525375b764d361a033af5ea15e8

- b3f91970f6b25f0f24da2b4ca488e8a484847b0eb0e13ffde982f1740de5f19c

- be7e19eabcf67de1306dbdcafc6ca93697187027be54f9d5b1e682b187831aa9

- ccbba80a602caf38e34fddfffbf8ea6bfeb31813fecda107a4abd76cb2ffcdac

- e6a28b3833384018bad60043c82bb4cfcce86a3418ece86ea0d71c7aac9ca22b

- f4243a95a7c81130eb257a1f1f63fb744dd6d613b57e69ccd166ce7dfaddbb56