В сфере информационной безопасности зима 2025-2026 годов отмечена появлением новой и методичной угрозы для российского бизнеса, особенно в стратегически важных отраслях. Специалисты компании F6 выявили серию целевых фишинговых кампаний, которые, на первый взгляд, были похожи на атаки известной проукраинской группировки Sticky Werewolf. Однако углублённый анализ показал, что за ними стоит отдельная группа, получившая название PseudoSticky. Её деятельность демонстрирует опасный тренд: злоумышленники всё чаще используют крупные языковые модели (Large Language Models, LLM) для автоматизации и повышения убедительности атак, одновременно маскируясь под более известные APT-группы (Advanced Persistent Threat - условное обозначение для сложных и долгосрочных киберугроз).

Описание

Изначально активность PseudoSticky была обнаружена в ноябре 2025 года в ходе атаки с использованием вредоносного ПО PureCrypter и трояна удалённого доступа DarkTrack RAT. Последующее расследование выявило не разовые инциденты, а целенаправленную кампанию, растянувшуюся на несколько месяцев. Группировка Sticky Werewolf, действующая с весны 2023 года, известна своими атаками на предприятия в России и Беларуси, часто использующая фишинговые письма от имени государственных ведомств. Целями этой APT традиционно становятся организации в сферах энергетики, оборонно-промышленного комплекса, транспорта и строительства.

PseudoSticky сознательно копирует тактики, техники и процедуры (TTPs) Sticky Werewolf, а также использует схожие инструменты. В одном из случаев злоумышленники даже установили пароль «StickyWerewolf» для вредоносного архива. Однако при детальном изучении инфраструктуры, реализации кода и некоторых элементов поведения стали очевидны ключевые отличия. Это позволило исследователям сделать вывод о сознательной мимикрии, а не о прямой связи между группами. Таким образом, была идентифицирована новая независимая группировка - PseudoSticky.

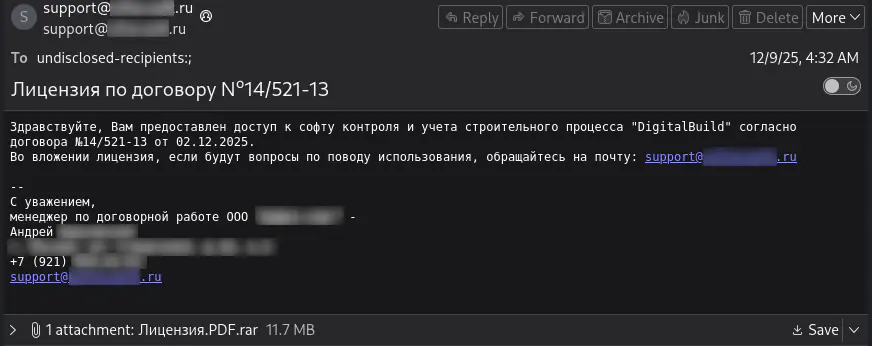

Целями её зимней кампании стали компании из различных секторов: от ритейла и девелопмента до научно-исследовательских институтов и приборостроительных заводов. Атакующие продемонстрировали гибкость, регулярно меняя как полезные нагрузки, так и методы их доставки. В декабре 2025 года в атаках на ритейл и строительный сектор использовался DarkTrack RAT. Письма рассылались со скомпрометированного почтового ящика легитимной IT-компании, а вредоносный файл маскировался под лицензионное соглашение для программного обеспечения контроля строительных процессов. Для связи с командным сервером (C2, Command and Control) использовался домен wwwyandex[.]org, что связало эту атаку с более ранними инцидентами.

В январе 2026 года, после новогодних праздников, тактика PseudoSticky эволюционировала. Группировка сменила основную полезную нагрузку на другого известного трояна удалённого доступа - Remcos RAT, активно используемого десятками киберпреступных групп. Кроме того, атакующие начали применять NSIS-упаковщик для сборки вредоносных файлов и интегрировали публичный сервис Bitbucket для хранения конфигураций своих командных серверов. Это усложняло анализ и блокировку инфраструктуры. Целевой спектр расширился за счёт научно-исследовательских организаций.

Фишинговые письма этой волны, отправленные с якобы корпоративных ящиков, содержали архивы с названиями, отсылающими к оборонной тематике, например, «Отчет по НИОКР 1427-18 (шифр АИСТ)». В качестве приманок использовались документы, оформленные как отчёты об испытаниях электронных компонентов, причём в них фигурировали вымышленные организации вроде АО «Владимирский государственный радиозавод». Интересной деталью стал артефакт в одном из документов - название цветовой схемы «Офіс», что может указывать на украинские региональные настройки среды, в которой создавался файл.

Цепочка заражения была многоступенчатой. Жертве подсовывался исполняемый файл с поддельной цифровой подписью от имени roskomnadzor[.]gov[.]ru. После запуска вредонос создавал в системе скрытого пользователя, отключал защитник Windows Defender с помощью утилиты, загруженной с GitHub, и, наконец, распаковывал основную нагрузку - Remcos RAT. Конфигурация трояна, извлечённая аналитиками, подтвердила использование того же командного сервера wwwyandex[.]org и содержала маркировку, отсылающую к Sticky Werewolf, что вновь подчёркивало стратегию мимикрии.

Февральские атаки 2026 года показали дальнейшее расширение активности PseudoSticky. Группировка продолжила использовать Remcos RAT и Bitbucket, но обновила сетевую инфраструктуру и список целей, включив приборостроительные предприятия. Фишинговые рассылки стали ещё изощрённее: письма приходили от имени несуществующих компаний, таких как «Челябинский завод двигателей для авиации», или маскировались под извещения от судов, используя скомпрометированные домены, созвучные с официальными. Тематика вложений варьировалась от конструкторской документации по беспилотным летательным аппаратам до уведомлений о судебных заседаниях.

Выводы специалистов F6 указывают на важный тренд в киберпространстве: мимикрия под известные APT-группы становится распространённой тактикой для новых игроков. Это позволяет им использовать наработанную репутацию и методы более опытных хакеров, чтобы усложнить атрибуцию и, возможно, запутать службы безопасности целевых компаний. В случае с PseudoSticky мы наблюдаем не просто копирование, а адаптацию и развитие чужих тактик, усиленных применением современных технологий вроде LLM для генерации убедительных фишинговых текстов.

Для специалистов по информационной безопасности этот кейс служит напоминанием о необходимости комплексного подхода к расследованию инцидентов. Поверхностное сходство TTPs и инструментов не должно становиться основанием для окончательной атрибуции. Только детальный анализ технических артефактов, инфраструктурных связей и контекстных деталей позволяет отличить мимикрию от реальной активности известной группы и выстроить эффективную защиту. Рекомендации для компаний из рискованных отраслей остаются классическими, но от этого не менее важными: усиленное обучение сотрудников фишинговой грамотности, многофакторная аутентификация, сегментация сетей, регулярное обновление ПО и использование решений класса EDR (Endpoint Detection and Response - системы обнаружения и реагирования на конечных точках) для выявления сложных многоэтапных атак.

Индикаторы компрометации

Domains

- wwwyandex.org

URLs

- http://bitbucket.org/mlwranalytics/stephen/raw/main/calc

- https://bashupload.com/Daerjh.exe

- https://bashupload.com/XSkPLv.exe

- https://cdn-01.anonfiles.wtf/_static/0494edf3-0553-404f-9a43-da7e301b7f2c

- https://cdn-01.johanclothing.shop/_static/34d9fb7f-14a1-4825-a00c-79da2c8fb949

- https://dnot.sh/

MD5

- 003063c27efc8ba739632117c4f8fd07

- 00efe94d5c2c4c67e20dd1846c6d29d2

- 25b0979d43c793d56f28095c8a02dcfe

- 265dfa924da79d74b1bbaebe348aaf0d

- 2879058452ff1a5c7607ae9d0d42aa2e

- 3b3f4ba1c4ac64754b2df46f195b2b77

- 7573a316430480e4301c1c28d4a9af7d

- 79ddb58bd757774607b007a09ba1b664

- 8456bfc8d524f4f95023e0d2b86295e3

- a1e25f9fc4177d6b11bd30deb6135dd9

- b65b6a9b4c7361b60893370870658dfd

- ba235578635940cb7a9fc41df897d5b2

- c45c10bb8f3a52d82667c1e0be54d63b

- d3b6c14b4bbad6fd72881ff6b88a0de4

- d80a126f41758e1b0a60799eb790c213

- e6846e5074ef5e583df74d989a32833f

- f270e01f8c5a4739bd9141f8f664979f

SHA1

- 0bc02de11b887f14ed19e8747232364652816475

- 252a3417d41a2df9e4e9e877388f518d6f19781a

- 2e03751d70d570b7de9b2939804638e2feded4f4

- 3970148591dc727828eb1c459496a6e0f68dd5fd

- 55293487ac6e6db25ee62439bee9b47dbb906cfa

- 60b13496b3d8a999972de6b3e55f7fc5732c5a94

- 61b316aedfc9d9941f5c9baa3c31776a34ef36cd

- 65442d77207892d7668e0899a32a3cae2285b3ab

- 76779d0713aa717032c649136dfffab822df91ef

- 83458906e6888b0b20b091ce1250cfc7e0e81ca6

- 90c2160e1e70cd9d0ce3de06395545d7053f8065

- 90da7ff031816318cf65d3d184678c0e1112e861

- a6d0bcddafb000122be7bd4fa29382e17d2f1f60

- d561018ff9ca536b121ac2ca211ae394d75ac373

- dae944c52ebeebbd5655e2c78cdd4da45714c5d1

- ea23b2ad7fc58a6c2de3f19f0d12c333525b9a7b

- f3bbde729a99185a5e42706e168cd7f6b3b8073f

SHA256

- 327f383d4ab90cb08efd46d8e8384d0e5d2392f2b5116ae6a477f720862ada70

- 37dca3cd3af9524b439678f344f96719c87bbfc722673e79b6de541ce30d5555

- 46018fbcf205ace11c502a5cec83c19c69d3849c2bf99cb977e8ab8de905a5d4

- 5431bba24dbfca9cbcf31a20dd6c1277eb3b07849a461405468328d567ba48f5

- 5d4b9e922576f0203376d98508239b2266b7b43cf591699c181f15797adffad9

- 68769189f293c9031726a051303e5dc8a4d2b1254e0a62c006e0a84988672a35

- 7df7dab4613062227d4043afa32bd42a35669f0e23d63512c8754cf057303156

- 859d93a5053c220d9a33e52df15d7f2f4113e4a23ed74c65d27ea25c079bd0cb

- 89a9c6e0595349b950cbb44e9842e8c3ead0e5ef6702594108949145e6d14dad

- 944be60b0fbcbf625b47a4ea8064100124d3c0430855da6ec051cd3d494d964b

- d1c9951d5e219981f9fd21d465491728c2005718be2d96c9814a50c88accd1e7

- d6a8e2dfc28abcf9b63ec1827d6568b09d76310d1db1794683ea6ded30dc532e

- db357a4bf87f9b5630222f9acd2aec3c6566648e878092b6947f2141dd4ea235

- dc54a080caeea8f57a7dacfc519d8c17d28ce416a012c37030bfedfb27945a6f

- e6e320f0e0c052f2ba57ea7698f31eb0ab8bcb4a599fff4257fe20997eb39253

- e95d9bc6873fde2af82237a682a0fcdf502bd31f3005e8a89f07aae2d820f7f1

- fa3dac010f2bc6eafaaa6409d2ed0ab26510cd16ca611be5509145184308461f