Специалисты по кибербезопасности из подразделения Unit 42 компании Palo Alto Networks выявили долгосрочную и высокоцелевую кампанию цифрового шпионажа, направленную против военных организаций в регионе Юго-Восточной Азии. Активность, получившая обозначение CL-STA-1087, демонстрирует признаки государственного спонсорства, а её происхождение с умеренной степенью уверенности связывают с Китаем. Операция отличается стратегическим терпением, использованием сложных кастомных инструментов и фокусом на точечном сборе разведывательных данных, а не на массовой краже информации. По данным исследователей, кампания ведётся как минимум с 2020 года, что подчёркивает её устойчивый и скрытный характер.

Описание

Угроза была обнаружена после развёртывания агентов платформы Cortex XDR, которые зафиксировали подозрительную активность PowerShell, указывающую на уже существующее проникновение в сеть. Атакующие использовали неуправляемую конечную точку для удалённого выполнения вредоносных скриптов, которые создавали обратные оболочки на один из четырёх управляющих серверов (C2). После первоначального обнаружения механизма закрепления в системе среда оставалась «спящей» несколько месяцев, что свидетельствует о тактике операционного терпения: злоумышленники сохраняли доступ, выжидая подходящего момента для возобновления активных действий.

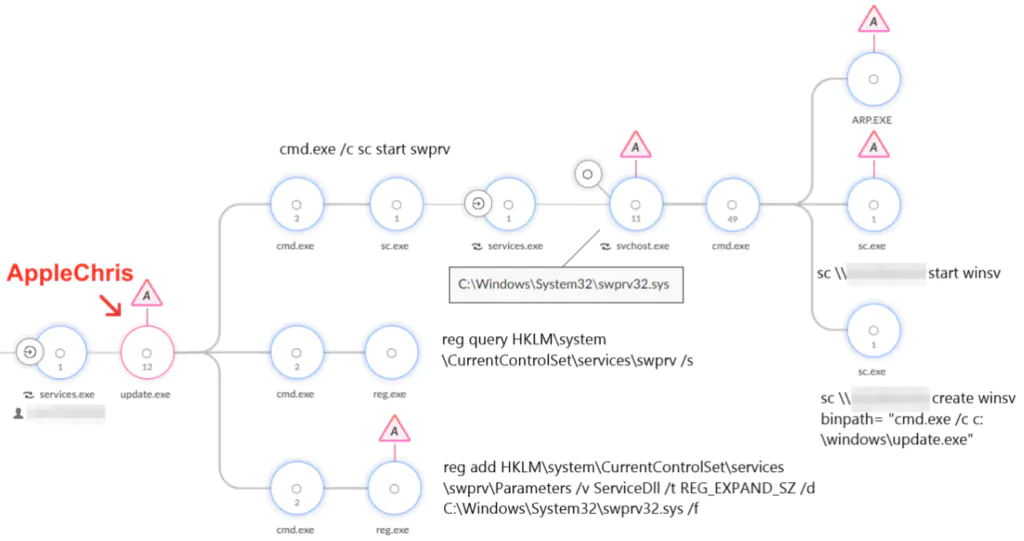

Возобновление активности привело к срабатыванию множества сигналов тревоги, которые указали на развёртывание новых вредоносных инструментов, перемещение по сети и попытки закрепиться в системе. Атака началась с доставки на сервер бэкдора, названного исследователями AppleChris. От этой первоначальной точки злоумышленники начали систематическое распространение по сети, используя инструментарий Windows Management Instrumentation (WMI) и нативные команды .NET. В качестве целей выбирались критически важные компоненты инфраструктуры: контроллеры домена, веб-серверы, рабочие станции ИТ-отделов и активы высшего руководства. Для обеспечения устойчивости использовались методы создания новых служб и подмены динамических библиотек (DLL hijacking).

Основной целью кампании, как выяснили аналитики, являлся целенаправленный сбор стратегической информации. После закрепления в сети злоумышленники проводили высокоселективный поиск конфиденциальных файлов, связанных с официальными протоколами встреч, совместными военными учениями, детальными оценками операционных возможностей, а также структурой командования, системами связи и разведки (C4I). Этот подход отличает группировку от многих других APT, которые часто стремятся собрать как можно больше данных.

В ходе расследования были обнаружены два ранее неизвестных бэкдора: AppleChris и MemFun. Несмотря на различия в функционале, они используют общую технику «резолвера мёртвых точек» (Dead Drop Resolver, DDR) для динамического получения адресов управляющего сервера. Этот метод позволяет обходить статические блокировки и обеспечивает операционную гибкость, поскольку инфраструктуру можно менять без необходимости переустановки вредоносного ПО. AppleChris существует в нескольких вариантах, эволюционировавших от использования Dropbox в качестве DDR к более продвинутой «туннелирующей» версии, которая консолидировала логику на Pastebin и добавила возможности сетевого прокси. Бэкдор обладает широким набором команд, включая перечисление файловой системы, загрузку и выгрузку файлов, а также выполнение удалённых команд.

Второй бэкдор, MemFun, представляет собой многостадийное вредоносное ПО, работающее преимущественно в памяти, что затрудняет его обнаружение средствами файлового анализа. Он начинается с загрузчика, который использует методы антифорензики, такие как манипуляция временными метками файлов и инъекция кода в легитимный процесс. Финальная полезная нагрузка загружается с C2-сервера в зашифрованном виде с использованием уникального для каждой сессии ключа, что делает MemFun модульной платформой. Исследователи из Unit 42 сообщили, что также обнаружили кастомную версию популярного инструмента Mimikatz, названную Getpass. Этот инструмент автоматически извлекает пароли, хэши и данные аутентификации из памяти процесса lsass.exe и сохраняет их в файл, маскирующийся под системную базу данных Windows.

Инфраструктура группы демонстрирует долгосрочное планирование и масштабируемость. Анализ временных меток файлов, записей на Pastebin и времени компиляции вредоносных программ указывает на активность, начавшуюся в 2020 году. Использование нескольких C2-серверов и сегментация инфраструктуры позволяют операторам гибко управлять доступом к разным скомпрометированным сетям. Происхождение группы связывают с Китаем на основе нескольких факторов: график активных действий соответствует рабочему дню в часовом поясе UTC+8, часть управляющей инфраструктуры размещена на китайских облачных платформах, а интерфейс входа одного из C2-серверов был выполнен на упрощённом китайском языке.

Кампания CL-STA-1087 является ярким примером современной целевой операции цифрового шпионажа, где упор делается не на скорость, а на скрытность, устойчивость и точность сбора информации. Использование кастомных инструментов, сложных методов уклонения от обнаружения и долгосрочное поддержание доступа в «спящем» режиме требуют от защитников соответствующего уровня проактивного мониторинга и глубокого анализа поведения в сети. Организациям, особенно в оборонном и государственном секторах, рекомендуется усилить мониторинг подозрительной активности PowerShell, обращать внимание на аномальные сетевые соединения с такими сервисами, как Pastebin или Dropbox, и внедрять решения, способные обнаруживать сложные техники работы в памяти и латерального перемещения.

Индикаторы компрометации

IPv4

- 116.63.177.49

- 118.194.238.51

- 154.39.137.203

- 154.39.142.177

- 8.212.169.27

- 8.220.135.151

- 8.220.177.252

- 8.220.184.177

SHA256

- 0e255b4b04f5064ff97da214050da81a823b3d99bce60cdd9ee90d913cc4a952

- 2ee667c0ddd4aa341adf8d85b54fbb2fce8cc14aa88967a5cb99babb08a10fae

- 413daa580db74a38397d09979090b291f916f0bb26a68e7e0b03b4390c1b472f

- 5a6ba08efcef32f5f38df544c319d1983adc35f3db64f77fa5b51b44d0e5052c

- 9e44a460196cc92fa6c6c8a12d74fb73a55955045733719e3966a7b8ced6c500

- ad25b40315dad0bda5916854e1925c1514f8f8b94e4ee09a43375cc1e77422ad

- ee4d4b7340b3fa70387050cd139b43ecc65d0cfd9e3c7dcb94562f5c9c91f58f