Волна популярности вокруг определённого контента или явления в интернете - это не только социальный феномен, но и мощный вектор для кибератак. Злоумышленники всё чаще подстраивают свои схемы под актуальные тренды, чтобы увеличить охват и доверие жертв. Недавний пример - кампания, нацеленная на пользователей, интересующихся загрузкой ПО под названием OpenClaw, которая привела к инфицированию систем ранее неизвестным вредоносным комплексом. Особенностью этой атаки стало обнаружение в коде отладочных строк на русском языке, что указывает на возможную связь угрозы с русскоязычными или ориентированными на СНГ акторами.

Описание

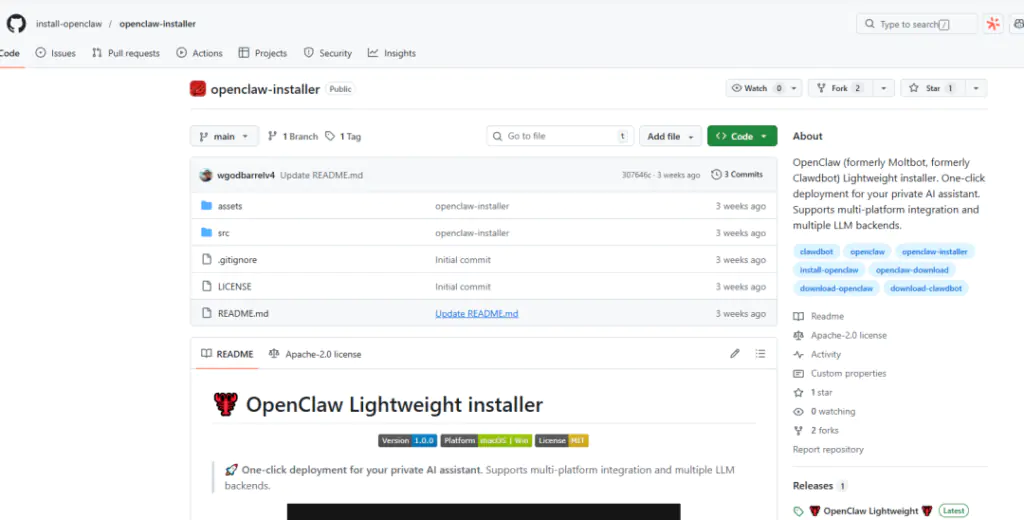

Инцидент был зафиксирован группой Red Raindrop Threat Intelligence Центра анализа угроз компании QiAnXin. В их отчёте подробно описана схема работы. Атака начинается с фишинга: злоумышленники создали поддельные установочные пакеты OpenClaw и разместили их на GitHub, выдавая за легитимный софт. Когда ничего не подозревающая жертва запускает такой пакет, срабатывает многоэтапный механизм заражения. Первым делом вредоносный код проверяет окружение на признаки анализа в виртуальной машине (VM), и при их обнаружении прекращает выполнение, что усложняет исследования специалистов по безопасности. После успешного прохождения этой проверки сборщик собирает базовую информацию об устройстве, включая имя пользователя и внешний IP-адрес.

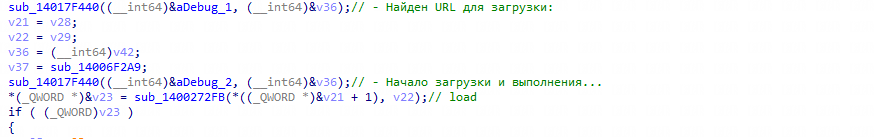

Ключевым этапом является взаимодействие с легитимными сервисами для хостинга текста, такими как snippet.host. Именно оттуда загружаются последующие компоненты вредоносного комплекса. Этот приём, известный как «живучесть за счёт легитимных инфраструктур» (Living off the Land, LoL), позволяет атаке дольше оставаться незамеченной, так как трафик к известным и доверенным доменам реже вызывает подозрения. Скачанные архивы защищены паролем и распаковываются в системные директории, например, "C:\ProgramData" или "C:\Windows". Для дальнейшего уклонения от защиты, встроенный скрипт PowerShell добавляет эти папки в список исклюнений Защитника Windows (Microsoft Defender), что делает резидентные файлы невидимыми для его сканирования.

Далее в дело вступает модульный загрузчик, условно названный «wrapper». Его задача - извлекать и собирать воедино зашифрованные сегменты основной полезной нагрузки, скрытые внутри ресурсов файла, замаскированных под текст лицензионного соглашения. Алгоритм дешифрования проверяет специальный заголовок «ERED». Основной нагрузкой в этой цепочке оказался известный троянец-похититель данных Vidar, предназначенный для кражи учётных данных браузеров, паролей, криптовалютных кошельков и файлов. Однако самым интересным открытием стал второй, ранее не встречавшийся компонент, который исследователи назвали «Anti-bot» по отладочным строкам в его коде.

Поведение «Anti-bot» указывает на высокий уровень адаптивности атакующих. После закрепления в системе через автозагрузку и планировщик заданий, этот модуль также обращается к публичным платформам - Pastebin и snippet.host - для получения инструкций. Механизм точен: скрипт сверяет имя пользователя на заражённой системе с именем в удалённой инструкции и загружает следующий этап только при совпадении. Это может говорить о целевом характере атаки или о механизме сегментации жертв. Результаты выполнения команд затем отправляются атакующему через Telegram Bot API, обеспечивая удобный канал обратной связи и управления.

Важно отметить, что, несмотря на сходство начального вектора с ранее описанными в зарубежных отчётах атаками, последующие этапы и инфраструктура управления (C2) в данном инциденте существенно отличаются. Это прямое свидетельство того, что злоумышленники активно модифицируют свои инструменты и тактики, чтобы обходить сигнатуры и поведенческие модели обнаружения, заложенные в традиционных системах защиты. Подобная гибкость характерна для продвинутых persistent threat (APT) групп или для высокоорганизованных киберпреступных объединений.

С практической точки зрения, эта кампания демонстрирует несколько критически важных векторов, на которые должны обратить внимание специалисты по информационной безопасности. Во-первых, это использование доверенных IT-платформ (GitHub) и сервисов хостинга кода для размещения первой ступени атаки, что требует ужесточения политик загрузки и исполнения ПО из внешних источников. Во-вторых, применение легитимных административных инструментов, таких как PowerShell, для отключения систем защиты. Борьба с этим требует включения аудита и ограничения использования скриптовых языков, а также мониторинга изменений в конфигурациях защитных продуктов. В-третьих, сложная модульная архитектура с дистанционной загрузкой компонентов усложняет обнаружение полного цикла атаки одним средством.

Для противодействия подобным угрозам необходим многослойный подход, сочетающий обновлённые сигнатуры антивирусного ПО, анализ поведения конечных точек (EDR), мониторинг сетевого трафика на аномальные подключения к публичным текстовым хостингам и строгий контроль целостности системных файлов и настроек. Для организаций по всему миру этот инцидент служит очередным напоминанием о том, что даже мода на безобидный, на первый взгляд, контент может быть использована как эффективная приманка для сложных кибератак.

Индикаторы компрометации

Domains

- cms.it-bd.com

- ctl.cardiffphysio.com

- ctl.it-bd.com

- gor.it-bd.com

- hlk.it-bd.com

- hro.it-bd.com

- kur.it-bd.com

- pay.it-bd.com

- tfx.it-bd.com

- ueb.it-bd.com

- wtf.it-bd.com

MD5

- 397405106d895815a9bef8d84445af5a

- 5ecc69862381388fac15bec26bd463f1

- 94f963ced97df8da826674b00ccbda43

- 96a9e4e6884427eee214daea3c4e8976

- 9c2a01bcd083246339fc58095571c814

- b7a76b82c2a5e16a3c346cc6aa145556

- f9a25264ecf9013d2639875ce7f314cb

- fa90cda6f8335e8145ab338fa9517eeb