Аналитики Group-IB с высокой степенью уверенности выявили новую киберкампанию, связанную с иранской группировкой угроз MuddyWater. Операция, получившая название Olalampo, нацелена на организации и частных лиц преимущественно в регионе Ближнего Востока и Северной Африки (MENA), что согласуется с текущей геополитической напряженностью. Наблюдения, начавшиеся 26 января 2026 года, выявили тактическое и техническое сходство с предыдущими активностями MuddyWater, однако ключевой особенностью стало использование Telegram-бота в качестве канала управления и контроля (C2, от англ. command-and-control), что предоставило исследователям беспрецедентную видимость в действия злоумышленников.

Описание

Анализ кампании выявил четыре новых варианта вредоносного программного обеспечения: бэкдор на Rust под названием CHAR, два загрузчика - GhostFetch и HTTP_VIP, а также сложный бэкдор GhostBackDoor. Особое внимание привлек CHAR, который использует API Telegram для скрытой коммуникации. В его коде обнаружены отладочные строки, содержащие эмодзи, что является редкой чертой для кода, написанного человеком, и указывает на использование искусственного интеллекта для генерации отдельных сегментов вредоносной программы. Это подтверждает ранее озвученные предположения аналитиков Google о том, что MuddyWater экспериментирует с моделями вроде Gemini для создания вредоносного кода.

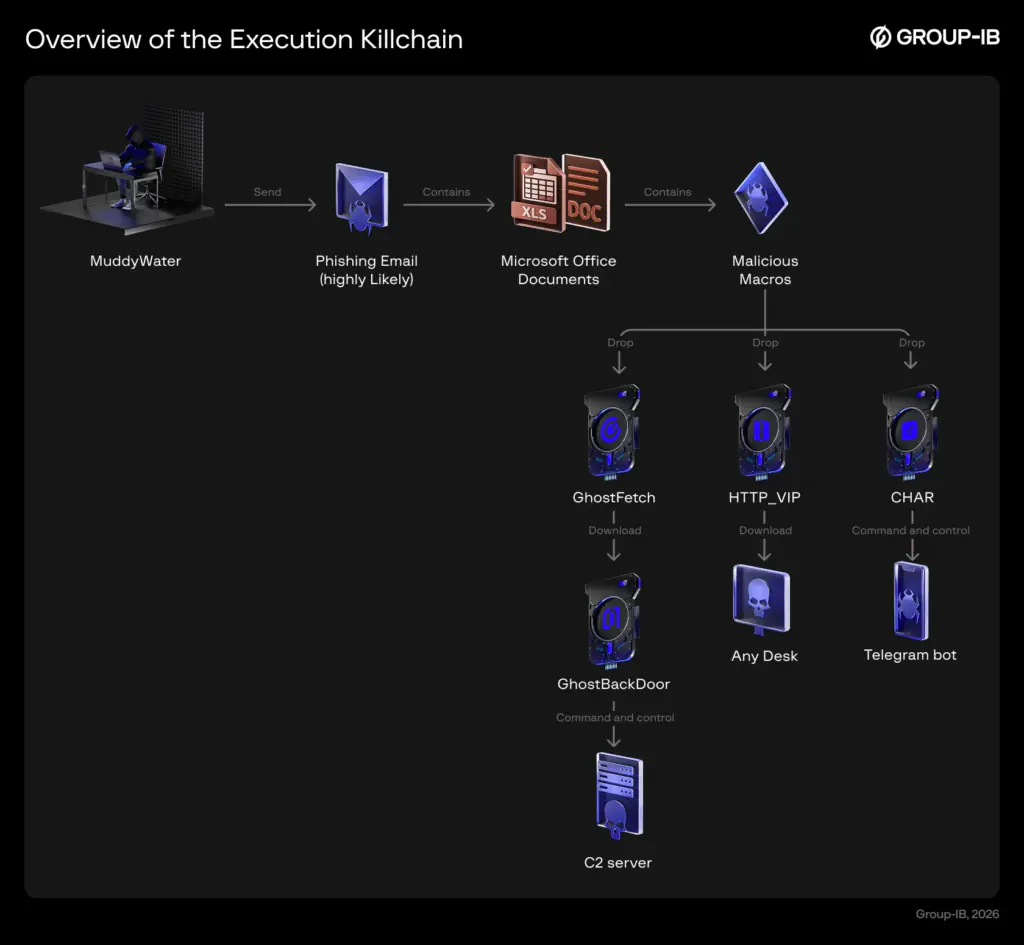

Начальным вектором атаки, как и в предыдущих операциях группировки, стали фишинговые электронные письма с вложениями в виде документов Microsoft Office, содержащих макросы. В зависимости от варианта документа, жертве подбрасывался тот или иной конечный полезный груз. Например, один из Excel-файлов, маскирующийся под документ энергетической и морской компании, приводил к установке CHAR. Другой вариант, также связанный с той же тематикой, загружал GhostFetch, который, в свою очередь, скачивал и исполнял в памяти GhostBackDoor. Третий вариант, документ Word на тему авиабилетов, использовал загрузчик HTTP_VIP для развертывания легитимного инструмента удаленного управления AnyDesk, предоставляя злоумышленникам прямой доступ к системе.

Каждый из вредоносов обладает специфичными функциями и мерами противодействия анализу. GhostFetch крайне чувствителен к средам песочницы: он проверяет объем оперативной памяти, количество ядер процессора, движение мыши и наличие инструментов отладки, немедленно завершая работу при обнаружении подозрительных признаков. Для закрепления в системе он копирует себя в системную папку и прописывается в автозагрузку через реестр. Его главная задача - загрузить и отражательно загрузить в память зашифрованный второстепенный модуль с C2-сервера. Интересно, что после успешной загрузки полезной нагрузки GhostFetch пытается перезапустить себя несколько раз, создавая заметный шум в системе, что может привлечь внимание служб безопасности.

Второй этап, GhostBackDoor, является более продвинутым бэкдором, который адаптирует свой метод установки в зависимости от привилегий и окружения: при наличии прав администратора он регистрируется как служба, при обнаружении средств безопасности маскируется под системный объект, а в стандартных условиях использует автозагрузку. Его коммуникации зашифрованы, а команды для управления интерактивной оболочкой фрагментированы на отдельные действия (запуск, запись, чтение, закрытие), что затрудняет обнаружение сетевых сигнатур. Загрузчик HTTP_VIP отличается избирательностью: перед началом работы он проверяет, не входит ли зараженный компьютер в домен определенной медицинской организации, который, как выяснилось, связан с honeypot-системой (ловушкой для злоумышленников). Это указывает на осведомленность атакующих о существовании таких ловушек и их стремление их избегать.

Инфраструктурный анализ позволил связать текущую кампанию с предыдущими операциями MuddyWater. Например, домен promoverse[.]org, использовавшийся в качестве C2 для GhostFetch, напрямую связан с более ранним доменом netvigil[.]org, применявшимся в октябре 2025 года. На серверах наблюдались однотипные HTML-страницы и структура, а также обнаруживались знакомые инструменты, такие как FMAPP.dll (обратный SOCKS5-прокси). Важным открытием стала возможность получения исходного кода серверной части C2 для HTTP_VIP, написанной на Python с использованием фреймворка Flask. Анализ истории команд на сервере выявил детали процесса его развертывания, где Apache выступал в роли обратного прокси, а Python-приложение работало локально. В командах также была обнаружена опечатка «فئعط», соответствующая команде «tmux», набранной при переключенной на персидский язык раскладке клавиатуры, что стало дополнительным аргументом в пользу иранского происхождения атакующих.

Наибольшую ценность для разведки предоставил анализ Telegram-бота, использовавшегося CHAR. Мониторинг его активности дал четкое представление о тактиках, техниках и процедурах (TTP) злоумышленников на этапе пост-эксплуатации. Были зафиксированы команды для базовой разведки (whoami, ipconfig, nslookup), сканирования сети, создания задач по расписанию, а также загрузки и выполнения дополнительных инструментов, таких как FMAPP.exe. Кроме того, логи бота показали, что угроза, вероятно, тестировала бэкдор на своей собственной машине перед запуском кампании. В записях фигурировали имена пользователей DontAsk и Jacob, которые также встречались в метаданных фишинговых документов и путях сборки вредоносных программ, что позволило частично восстановить картину подготовки к операции.

Атрибуция кампании MuddyWater основана на совокупности факторов: сходство макросов в документах, использование одинаковых техник декодирования строк, совпадение инфраструктуры с ранее известными серверами группировки, а также соответствие пост-эксплуатационных действий известному инструментарию и шаблонам поведения. Группировка демонстрирует адаптивность, внедряя новые языки программирования (Rust), диверсифицируя C2-каналы (включая публичные сервисы вроде Telegram) и, вероятно, используя ИИ для ускорения разработки вредоносного кода.

Для защиты от подобных угроз организациям, особенно в регионах интересов MuddyWater, рекомендуется ужесточить политики безопасности в отношении макросов Office, внедряя их запуск только из доверенных источников. Критически важно проводить регулярное обучение сотрудников по распознаванию фишинга. На техническом уровне следует внедрять решения для поведенческого анализа на конечных точках, способные обнаруживать отражательную загрузку кода в память и аномальные сетевые подключения, в том числе к API Telegram. Мониторинг и контроль за использованием инструментов удаленного доступа (RMD), таких как AnyDesk, также являются важной мерой. Наконец, интеграция актуальных индикаторов компрометации (IOC) и тактик атак в системы мониторинга позволяет выявлять активность на ранних стадиях. Постоянный анализ угроз и адаптация защитных мер остаются ключевыми в противодействии столь развитым и целевым группировкам, как MuddyWater.

Индикаторы компрометации

IPv4

- 143.198.5.41

- 162.0.230.185

- 209.74.87.100

- 209.74.87.67

Domains

- codefusiontech.org

- jerusalemsolutions.com

- miniquest.org

- promoverse.org

SHA1

- 0365daf83e37d2c6daaae6c28b4c8343288ef2f9

- 0588cf26b6e9210f86a266ac0366af1fd29f135c

- 06f3b55f0d66913cd53d2f0e76a5e2d67ff8ed04

- 270dbaedfbeef9333e0780f3c4e74c01392ce381

- 2993b0ab9786ddc29eb9cf1ace4a28c6e34ea4fb

- 2eea39dbe11889e5713cbca020f7ede653bc48ec

- 2f5166086da5a57d7e59a767a54ed6fe9a6db444

- 324918c73b985875d5f974da3471f2a0a4874687

- 3441306816018d08dd03a97ac306fac0200e9152

- 392a36717fa948f7e00d35711e8598108fbe2f72

- 3c47eab6ebe5b48097c0099ff18f2a8bc13c12f7

- 56380a652471962387693f4bcc893fd21f0fc324

- 5c1500296857ed0b0bb7230a1cb17993d25ab69b

- 62ed16701a14ce26314f2436d9532fe606c15407

- 777040bed9d26f5da97e8977c6efc0586beae064

- 7bd04218276fc8f375c0ce3be43a710f6a2b4d09

- 7d3757d5165e2e95b0b89e33316025a4b9301e2d

- 80cea18e19665c5a57e7b9ca0bf36aad06096e93

- 8632b62fa14fd679fa97cfe50e6c25696b846129

- 88cb6169fd7dd21e6d6aa3a8df0a78938e698028

- 8c592d9ab58264e68dfe029ea90f80862c526670

- 975c763e050d0a9a46f0aafdde66d3e7f0626c5b

- 9ca11fcbd75420bd7a578e8bf6ef855e7bd0fb8e

- 9defffba933fc44f8e3b6e25b31508bc17d29077

- ac982b7b46e085e0bb51cba2edb61bff5910b6a8

- b55e063607e8f56c9b398b289ba04ddca11398fe

- ceb9b7dfb8a36ee8fe223063a6e3f730f2dcefd1

- d0d7d0c816753639b5c577aacf14fd2e994b64b0

- d3fa50a9eba93a7fbc79e7ad0c4889d762718a5f

- d97d21536c061e7a7151a453242d36f3ab196a14

- dc785be0c4430bfc5b507255f892bf30134a02b6

- e21564fd0fc3103c1d18b1e1525a0b40e9077d40

- e3cc95ca6e271ddf04cd88c85051b2cc9ce04e8e

- e79ccc3f6517c911d6c1df79c94e88896f574e64

- ea80deaed00c8b71aa0033b00fe0ef5b63840b99

- efb18cf7cf227037e034c0b525f502e642815f94

- f449b95830c584cef72dfb60fb78ee3d6c69ecb4

- f4e0f4449dc50e33e912403082e093dd8e4bc55d

- f5a129ba4141361ca266950dc4adcb2c548aa949

- f77499a8fc6e615e21bf111a88c658ba3d5f0f81

- f779a3b1dcc0c3aacacf7ebfa4ed57d53af7e26c

- feb4318a90057d92ea5ab6420ed6164dd9605013

SHA256

- 3a19c19d9f3bac6628a968110477ee01e5867b2534e914e1be5c4485947bd819

- aee523056d602571ff006565b432148715a6a13d098d518ba8131ccbe719c043