Специалисты Microsoft Defender Experts в конце февраля 2026 года обнаружили новую целевую кампанию, в которой злоумышленники используют мессенджер WhatsApp для распространения вредоносных сценариев на языке Visual Basic Script (VBS). Эта атака демонстрирует растущую изощрённость киберпреступников, которые комбинируют методы социальной инженерии с техниками "жизни за счёт земли" (Living-off-the-Land) и легитимными облачными сервисами для скрытного закрепления в системе и получения удалённого доступа. Инцидент затрагивает как обычных пользователей, так и корпоративные сети, где подобные скрытные методы могут долго оставаться незамеченными.

Описание

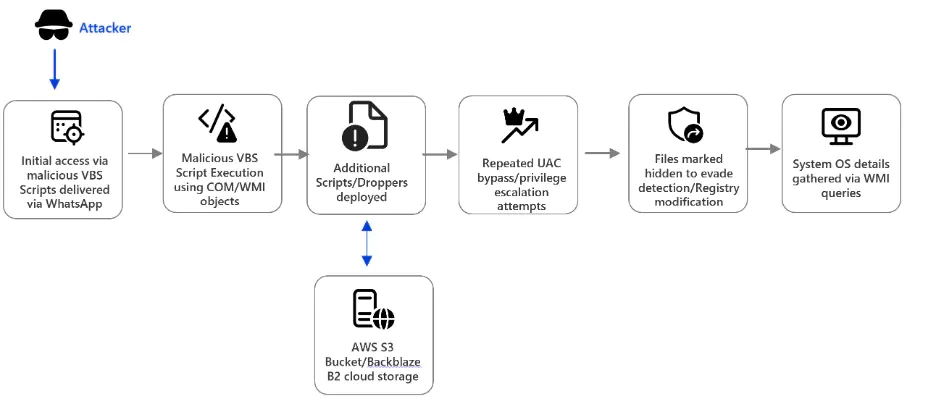

Кампания начинается с отправки потенциальным жертвам сообщений в WhatsApp, содержащих вредоносные VBS-файлы. Этот канал доставки эксплуатирует высокий уровень доверия пользователей к личным и привычным платформам для общения. После запуска сценарий создаёт скрытую папку в директории "C:\ProgramData" и размещает в ней переименованные легитимные системные утилиты Windows, такие как "curl.exe" и "bitsadmin.exe". Для маскировки они получают имена, похожие на системные библиотеки или службы, - например, "netapi.dll" и "sc.exe". Этот приём, известный как "маскировка под легитимный процесс", позволяет зловредной активности сливаться с фоновой работой операционной системы, усложняя обнаружение.

Однако, как отмечают аналитики, переименованные файлы сохраняют оригинальные метаданные PE-формата, в частности, поле "OriginalFileName". Это создаёт важный сигнал для систем безопасности: расхождение между фактическим именем файла и встроенным оригинальным именем может быть использовано для детектирования. В отчёте экспертов Microsoft подчёркивается, что такие аномалии метаданных являются ключевым индикатором компрометации для решений класса EDR (Endpoint Detection and Response, системы обнаружения и реагирования на конечных точках). В средах, где глубокий анализ метаданных не проводится, специалистам по безопасности рекомендуется обращать внимание на аномальные флаги командной строки и сетевую телеметрию при охоте на угрозы.

После получения первоначального доступа кампания переходит к следующему этапу: загрузке вторичных вредоносных скриптов. Для этого используются переименованные утилиты "curl" и "bitsadmin" с соответствующими флагами-загрузчиками. Главная особенность - размещение следующих стадий полезной нагрузки на публичных облачных платформах, таких как AWS S3, Tencent Cloud и Backblaze B2. Злоумышленники активно эксплуатируют репутацию этих доверенных сервисов, чтобы их вредоносные сетевые запросы выглядели как легитимный трафик обновлений или синхронизации данных. Такой подход значительно усложняет задачу защитникам, которым становится трудно отличить routine-активность предприятия от скрытой загрузки вредоносного кода.

Третий этап атаки направлен на повышение привилегий и обеспечение устойчивости. Вредоносный код пытается ослабить защитные механизмы Windows, в частности, манипулируя настройками контроля учётных записей (User Account Control). Сценарий непрерывно пытается запустить "cmd.exe" с повышенными правами, модифицируя соответствующие записи в реестре, например, параметр "ConsentPromptBehaviorAdmin" в ветке "HKLM\Software\Microsoft\Windows". Это позволяет подавить запросы UAC и получить административный доступ без ведома пользователя. Внедряются механизмы закрепления, обеспечивающие выживание инфекции после перезагрузки системы. Комбинация манипуляций с реестром и техник обхода UAC создаёт серьёзные трудности для реагирования даже для опытных ИТ-команд.

Финальная стадия кампании - доставка основных вредоносных модулей в виде пакетов установщика Microsoft (MSI). В качестве финальной полезной нагрузки используются файлы "Setup.msi", "WinRAR.msi", "LinkPoint.msi" и "AnyDesk.msi". Критически важно, что все эти установщики не имеют цифровой подписи от доверенного издателя, что является ярким индикатором компрометации, поскольку легитимное корпоративное ПО такого уровня практически всегда подписывается. Установка этих пакетов предоставляет злоумышленникам полноценный удалённый доступ к системе. В частности, установка легального на первый взгляд инструмента удалённого администрирования AnyDesk позволяет атакующим сохранять постоянное соединение с жертвой, проводить exfiltration (несанкционированный вынос) данных, разворачивать дополнительное вредоносное ПО или интегрировать устройство в ботнет.

Данная кампания наглядно иллюстрирует современные тренды в киберпреступности: переход от грубых атак к сложным многостадийным операциям, максимально использующим легитимные инструменты и инфраструктуру. Атака демонстрирует высокий уровень адаптивности угроз, которые становятся всё менее заметными для традиционных сигнатурных методов защиты. Для противодействия подобным угрозам организациям необходимо делать акцент на продвинутых методах обнаружения, таких как анализ аномалий в поведении процессов, мониторинг расхождений в метаданных файлов и тщательный аудит сетевых подключений к внешним облачным сервисам, особенно исходящих от системных процессов.

Индикаторы компрометации

Domains

- neescil.top

- velthora.top

URLs

- https://9ding.s3.ap-southeast-1.amazonaws.com

- https://bafauac.s3.ap-southeast-1.amazonaws.com

- https://f005.backblazeb2.com/file/bsbbmks

- https://sinjiabo-1398259625.cos.ap-singapore.myqcloud.com

- https://yifubafu.s3.ap-southeast-1.amazonaws.com

SHA256

- 07c6234b02017ffee2a1740c66e84d1ad2d37f214825169c30c50a0bc2904321

- 15a730d22f25f87a081bb2723393e6695d2aab38c0eafe9d7058e36f4f589220

- 1735fcb8989c99bc8b9741f2a7dbf9ab42b7855e8e9a395c21f11450c35ebb0c

- 1f726b67223067f6cdc9ff5f14f32c3853e7472cebe954a53134a7bae91329f0

- 22b82421363026940a565d4ffbb7ce4e7798cdc5f53dda9d3229eb8ef3e0289a

- 57bf1c25b7a12d28174e871574d78b4724d575952c48ca094573c19bdcbb935f

- 5cd4280b7b5a655b611702b574b0b48cd46d7729c9bbdfa907ca0afa55971662

- 5eaaf281883f01fb2062c5c102e8ff037db7111ba9585b27b3d285f416794548

- 613ebc1e89409c909b2ff6ae21635bdfea6d4e118d67216f2c570ba537b216bd

- 630dfd5ab55b9f897b54c289941303eb9b0e07f58ca5e925a0fa40f12e752653

- 91ec2ede66c7b4e6d4c8a25ffad4670d5fd7ff1a2d266528548950df2a8a927a

- a2b9e0887751c3d775adc547f6c76fea3b4a554793059c00082c1c38956badc8

- a773bf0d400986f9bcd001c84f2e1a0b614c14d9088f3ba23ddc0c75539dc9e0

- c9e3fdd90e1661c9f90735dc14679f85985df4a7d0933c53ac3c46ec170fdcfd

- dc3b2db1608239387a36f6e19bba6816a39c93b6aa7329340343a2ab42ccd32d

- df0136f1d64e61082e247ddb29585d709ac87e06136f848a5c5c84aa23e664a0