С сентября 2024 года эксперты по кибербезопасности наблюдают серию целенаправленных фишинговых атак на российские государственные организации, осуществляемых ранее неизвестным киберпреступным кластером, получившим обозначение NGC6061. Пики активности пришлись на март-апрель и июль 2025 года, причём последнее зафиксированное письмо датировано первой половиной сентября 2025 года.

Описание

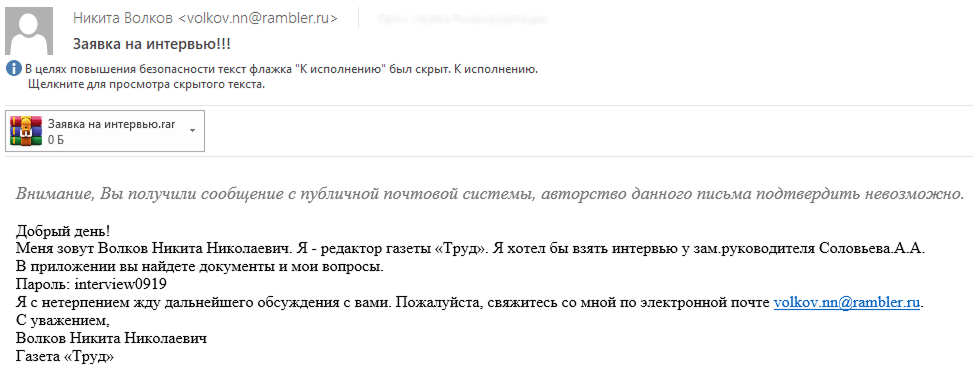

Атакующие используют сложную многоэтапную схему доставки вредоносного кода. Основным вектором проникновения являются фишинговые письма с запароленными архивами во вложениях, что позволяет обходить стандартные защитные решения. Внутри архивов находится самораспаковывающийся LNK-файл, который при запуске исполняет PowerShell-команды для расшифровки и декодирования конечной полезной нагрузки.

Особенностью кампании является использование специальных документов-приманок со встроенным механизмом профилирования жертв. Эти документы содержат ссылки на внешние изображения, которые, вероятно, используются для сбора информации о целевых системах.

На начальном этапе злоумышленники внедряют скрипт, который проверяет количество логических процессоров в системе. Если их не более двух, запускается легитимный калькулятор (calc.exe), что позволяет избежать подозрений на маломощных системах. На более производительных машинах скрипт расшифровывает и исполняет основную вредоносную нагрузку.

В качестве финальной нагрузки используется либо классический Reverse Shell, написанный на C++, либо Metasploit TCP Reverse. В более поздних версиях атаки 2025 года был замечен усложнённый подход с использованием техники DLL sideloading. Злоумышленники внедряют легитимную программу KeyScrambler.exe вместе с вредоносной библиотекой KeyScramblerIE.dll, которая представляет собой дроппер фреймворка Metasploit.

Для упаковки вредоносного кода используется кастомный пакер с уникальным механизмом выполнения. Шелл-код расшифровывается и исполняется поэтапно по 16 байтов, что затрудняет анализ и создание дампа памяти. Алгоритм шифрования основан на гаммировании с 16-байтовым ключом.

В некоторых вариантах атак злоумышленники применяют дополнительное закрепление в системе через создание scheduled task с именем YandexUpdateTask, что обеспечивает постоянство присутствия. Также отмечены случаи рассылки писем без вредоносной нагрузки, но с документами-приманками, что может служить для разведки или дезориентации защитных систем.

Анализ серверов управления показал использование доменов в зонах web-upgrade[.]com, extensiens[.]com, toppciqm[.]com и других. К сожалению, на момент исследования многие серверы были уже недоступны, что ограничило возможность полного изучения цепочек выполнения.

Эксперты отмечают, что фишинговые атаки становятся всё более изощрёнными. Если раньше злоумышленники ограничивались простой подменой расширений исполняемых файлов, то теперь они применяют сложные методы сокрытия вредоносной нагрузки от систем защиты.

В качестве мер защиты рекомендуется усилить внимание к архивам с паролями во вложениях, проводить регулярные тренинги по цифровой безопасности сотрудников и использовать комплексные решения для защиты почтовой инфраструктуры, такие как Secure Email Gateway. Особую осторожность следует проявлять к письмам, маскирующимся под официальные сообщения от государственных органов.

Индикаторы компрометации

IPv4

- 179.61.237.129

- 188.214.36.201

IPv4 Port Combinations

- 179.61.237.129:443

- 188.214.36.201:6666

- 192.71.218.100:443

- 38.180.133.109:6666

Domains

- coed.resucreation.com

- cord.entdeucation.com

URLs

- http://ascm.toppciqm.com:8443/13arkadevain0321K.png

- http://coar.web-upgrade.com:8443/fsagov091901.png

- http://loco.leisurecreste.com:8443/Lnkstcnet1031.png

- http://pory.aveliootecr.com:8443/0911info-fsa.png

- http://ress.extensiens.com:8443/2LLma.png

- http://ress.graphicnamw.com:8443/13tarutyunova0328K.png

Emails

- belova.marie@yandex.ru

- LapshinnKN@yandex.ru

- Lyubimova.A13@yandex.ru

- ustinova.fathima@yandex.ru

- volkov.maksim01@yandex.ru

- volkov.nn@rambler.ru

- volkovasi@rambler.ru

MD5

- 012e03b37686eb24a65e82eb2d6a276c

- 02bfc7d7dd5d7671c490142c6bb1adc5

- 1708e615bbea6cf219ab9804648e0be0

- 1b4d192066fae1840a21937d5b5696db

- 2160d14dbbc73ac422264e26e70f6bbc

- 21c3fba8fdb45cef8d4e6dfe007c853d

- 25b3debdcb54a031cc5a8a1980203865

- 2bb1f9cc746bbed21584229f8677abb6

- 2cbee5d673027787422d675a9386e7a2

- 3af48f5431138d5c9b627445a2473a0a

- 3d09d9d84b7da635ad0d40e2e3a8f297

- 42a37fba2bf65188e98eb31b274aad77

- 45bba8b7d6e3712a2f45d9ffcb6bd447

- 4ff3daac3c67291935663a6a230cf331

- 5aa2809d7e386e080afe3330192d8708

- 5c2937460a88063b6f125f2f404c8afe

- 62c63472e39649bbb19504398f1784da

- 76e61cd25d54b3f9c53723ea9e6cf5bf

- 8267cbf56e39fc47bb53f3e7386861d1

- 8315258854945d89e92c4fa90215e903

- 88f578dc77246f42d2119c6bd241db2d

- 8b320185042165e8927b74a4eaf0ea1d

- 8bb59b7ded99e200f8729b5e21f0d58b

- 9b0a06e31fd136e06aeccd84f80bd7ea

- aefb49cf90f761102b5537480a2f79c9

- b7aa130275a7d7de2874efdc417d649a

- c690f0da3c38d62143794352a673db73

- c9eb36ef4ebbb538bbe026fd3c86cf83

- d527488719f052f34059afc9903de2a3

- f79507d41acdc75b81369c27be20659b

- fa2aa8e78ec81b4ce88b32a5383af0a5

SHA1

- 1a02400a6be07dbe8b402acaeede8e036248636f

- 1f83925e30019a8e6985cec7eb30b05e3b4f10b0

- 24e8cef64795ea6e0f0949dcad327f31d8c59956

- 3475e7c7dedb8486eaa60fa1746f54596e4357c8

- 359aaeb70d445f4ba9d3f9d4a777487a0022de0d

- 47ee5ac4bb73c1589ed396c501c6839f5efb0ad3

- 5301ed9c0c38a5ec53e7bbfb378b3d5bb2e91848

- 5fea10b655c57505b0a193b6d6eafbe2bfce94d4

- 65a6e42b680b914566c3cebc8bd9eb08ff48880b

- 67bdb8d82cbf5554d520737a725234aa28b38be1

- 6c851f5aca107de62fe89f0489fbf84509e02424

- 6f4bdfd0d32db51e913d81f570ff1a38ecccdcd1

- 7c2a065ea1544c117c14d195eee5c3b1262a7fb6

- 7d2cfa44e76281d52f1f0ec421b8c902c860be47

- 8a9e1e88b2767fafaccd87504790041bb8c4ca07

- 8f6fb9a770413dfb99778cd3a8d30513e37571e5

- 9518ab91035e6d6212a12715f151191cc8a015db

- 9eee71cd6ccecad02e56f8d19b29aae57e9f72f3

- a335c8454311ca065d5c2b214868106a6f8674c0

- af255e26393758933a48d81c632433d33d73cd34

- b5d71a9879ed1539fc9ed7231008aca45bc72bc9

- b806ac1fd01ed015da01077f08b31ec626900ee5

- c1d9acd7e0d46ba4d44b3d109cd792d9d60f38e0

- cd493d9995ba3ae8213cf2e644aafcecba71e5c2

- ebadb08ce12f0a20031416992640fd982c11b797

- Ed9a1f3df860bf7edca37d637efff3ca0756bcc7

- f53cbc2eb53ceb149e7817be0209671716190494

- f751aecdd65b3887bfa0cb0c7039680311fa5f16

- f9693a962a1e2ec0a5dd0547ef2969911af65911

- fb52fee37c6def10d8c7b87c2e7d1b1f952f9caa

- fdb0c4283da3c8feb67e89e265d80fe93ae5febc

SHA256

- 018bf66cac326a49e1508a79577d5ea640f3679c368b99862a999e306e08cf18

- 02d29e88e755f218f935df36d7386368c334bfc0b46ec9824963690474e40dff

- 03dd55c92390f49c997d84e064bf185ecefdceabb7b731cc9a8c080e297e8e65

- 11cf47f3f234b0993b6b7d040aa9b2adeae7722e17ec60fbced76a4481b054c3

- 1456fa8a3734fb3cd1c2cb018fa41aa281dde2c15a599ae57ffd6653ed2bff26

- 1ab5675a81f5b7823d5905386bdfd12408a5a4a70ee4d7911d5c147a91026950

- 1d0bbaa32dfca71eb551d31fcecadf02c87c90263c541c72980603d11134fab3

- 242a0a4a4063e8a71e6b350dcf8e62c62f45a4bc0c8f5489bf7378756f7f0237

- 358fad8f806bb8a39f0ce713f0dd9b5ad8244e276088432622152ee4dba77df4

- 4e719c0ce19fa7e0c7118f9f9a31c8bd3d09bb1b4f10eecd550d1e4813a47699

- 5b6dc16916094fe9886f6088cb966fe63f5f8e86a0be8eca9d10856be21b1723

- 61bec5d9780a405ade86fe74cfa3be7c2f302d06bbcbe918575f87f417606407

- 6360c4d76d2aa921455104142d3b4347f376dfec8b79a4f7df4576bcd88cdc15

- 793a63be9ebfae624a54455425af72739925a1c083dfbc9ce142580872c031a6

- 8b132bab5bda5ef5e6a9d8db49f1111da11278b0cafa0eb0490e57a6c43285fa

- 906f0b56b7d0225692085db924e6255e0e7163b59ea3e9f67879d38b17a57ed5

- 9a770c320145c604feaea2b07af3dd5ddd729076bdaa55206499bac821b2985c

- 9f7cde656675c36d0451204359decf84a07ecda5f819e16df76a2d62e3239e5c

- a0954645b3138cd1e56d6ed60d216dbffcba42da592256c7f4c82800c2fe29e4

- acec078ec0568f40a3d2843c8f030fc3abab08760c068a4367b612f7bf597201

- ada7d71bc3796d7c6deb616da1b21316d21a3b115152990107d43c5c57347bee

- b3550f693f2e1c9750ae9d9c9ff3864c11fe3b2d9fc7945e5c7484d84c0116fe

- b47df9383758a0ce5293d6359de7e09303a41c7a9ebaaa8fd34d29a182300462

- bb9dfe2faa184730480705f6fdcc57d4c94a18f4586f8b7359533566fb08c5bc

- d1a36e3c84c6f449835dbdc70c2d8bbfc2151664284117cc96ba1d94a450e3c5

- d5e77c589fe47d461d4151000371c586c82ddcd43af3d5d355002d68504a5fe7

- daaf0da8884bdeab3cd8addd959b98811f941f5376511fe7342934f075756b97

- e5ef2bd08748df21d34465c28e12023486eb86b60657abe0ba079a76e20cfc14

- f599a8729e1e7b33ca189a3437b347dc27273e3cf26b2491350a0014b4fa47cb

- f9ae8187f20007bf7b7c25fcf6faf662f477e45a6c93b119ef6ffb4b4281b96e

- fc12b9e5c38ea1fa85ea2936fdd311502fbd7e034de5546ca2a2c95a6f93b78c