В последнее время киберпреступники активизировали фишинговые атаки, направленные на пользователей Facebook*, с целью похищения их учетных данных. На сей раз злоумышленники применяют изощренную схему, включающую подделку официальной страницы входа в социальную сеть.

Описание

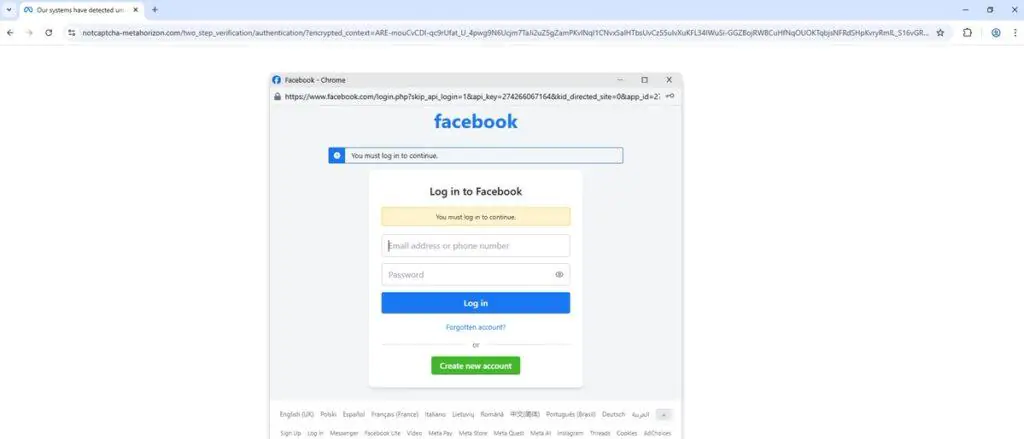

Атака начинается с перенаправления жертвы на фальшивый сайт, который визуально полностью имитирует интерфейс Facebook*. Пользователь сталкивается с поддельной CAPTCHA - системой проверки, часто используемой для защиты от автоматических ботов. Это создает ложное ощущение безопасности, так как люди привыкли к подобным механизмам на легальных платформах. Однако после взаимодействия с CAPTCHA запускается тактика Browser-in-the-Browser (BitB), позволяющая злоумышленникам сымитировать окно входа в Facebook прямо внутри браузера жертвы.

Такое окно выглядит крайне убедительно: оно содержит фирменный стиль Facebook*, поля для ввода логина и пароля, а также интерактивные элементы, включая кнопки и сообщения об ошибках. Поскольку BitB работает непосредственно в текущей сессии браузера, пользователь не видит всплывающих окон, которые могли бы вызвать подозрения. Более того, в адресной строке отображается "facebook.com", что еще больше усиливает доверие жертвы.

Подобные атаки особенно опасны, так как они основаны на психологических манипуляциях и техническом обмане. Фишинговая страница динамически загружает контент, не перенаправляя пользователя на настоящий сайт, что затрудняет обнаружение угрозы. Традиционные антифишинговые инструменты могут оказаться бесполезными, поскольку злоумышленники не используют поддельные домены в адресной строке, а лишь создают его видимость внутри окна браузера.

После ввода учетных данных жертва может быть автоматически перенаправлена на настоящую страницу Facebook*, что усыпляет бдительность и откладывает момент обнаружения компрометации аккаунта. В это время злоумышленники получают доступ к логину и паролю, что открывает перед ними широкие возможности: от взлома профиля и кражи личных данных до рассылки вредоносных ссылок друзьям жертвы.

По данным специалистов по кибербезопасности, подобные атаки распространяются через социальные сети, фишинговые письма и даже скомпрометированную рекламу. Чтобы снизить риски, эксперты рекомендуют пользователям внимательно проверять URL-адреса перед вводом данных, активировать двухфакторную аутентификацию (2FA) и избегать ввода паролей на подозрительных страницах.

Данная кампания наглядно демонстрирует, насколько изобретательными становятся фишинговые схемы. Злоумышленники все чаще сочетают социальную инженерию с техническими уловками, заставляя пользователей доверять поддельным интерфейсам. В условиях растущей сложности кибератак ключевое значение приобретает информированность пользователей и постоянное обновление методов защиты.

* Ресурс принадлежат компании Meta. Их деятельность признана на территории России экстремистской и запрещена.

Индикаторы компрометации

Domains

- antibot-meta.com

- autobypass-meta.com

- captcha-loginmeta.com

- clearcapcha.com

- facefbook.com

- loginpage-meta.com

- meta-captcha.com

- ncaptcha-meta.com

- norotbot-meta.com

- notrobot-metahorizon.com

- recaptcha-loginmeta.com

- recaptcha-metahorizon.com

- verify-facebook.com