В начале марта 2026 года специалисты службы LastPass Threat Intelligence, Mitigation, and Escalation (TIME, группа разведки угроз, предотвращения инцидентов и реагирования) зафиксировали целенаправленную фишинговую кампанию, нацеленную на пользователей популярного менеджера паролей. Злоумышленники рассылают поддельные письма от имени технической поддержки сервиса, чтобы обманом получить доступ к мастер-паролям и данным хранилищ пользователей. Этот инцидент наглядно демонстрирует, как киберпреступники эксплуатируют доверие к брендам средств кибербезопасности и используют изощрённые методы социальной инженерии, что представляет угрозу как для обычных пользователей, так и для корпоративных клиентов, полагающихся на подобные решения для защиты критичных учётных данных.

Описание

Атака построена на создании у жертвы ощущения срочности и потенциальной угрозы её аккаунту. Вместо примитивных писем с прямыми требованиями злоумышленники рассылают сфабрикованные цепочки переписки, которые выглядят как внутренние служебные сообщения LastPass. Эти письма якобы уведомляют пользователя о подозрительной активности в его аккаунте: попытке экспорта хранилища, восстановления полного доступа к учётной записи или регистрации нового доверенного устройства. Темы писем, например, «Re: Запрос на проверку восстановления аккаунта» или «Обнаружена попытка несанкционированного экспорта хранилища», призваны немедленно привлечь внимание и вызвать тревогу, что является классическим приёмом социальной инженерии.

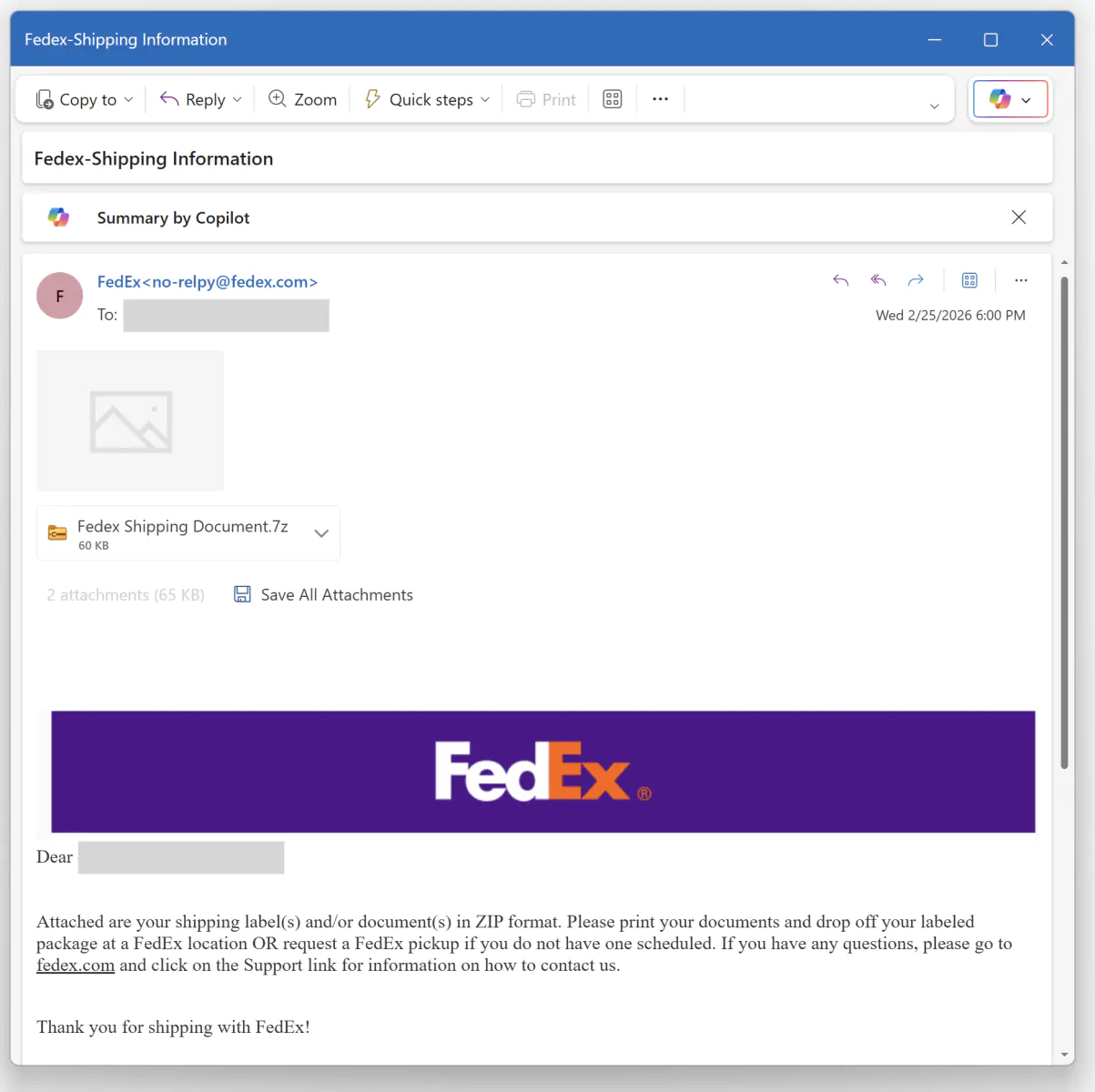

Для усиления правдоподобности атаки применяется техника подмены отображаемого имени. В поле отправителя пользователь видит «LastPass Support», однако реальный адрес электронной почты принадлежит совершенно другому, не связанному с компанией домену. Поскольку многие почтовые клиенты, особенно на мобильных устройствах, по умолчанию показывают только имя отправителя, а не полный адрес, жертва может легко не заметить подмены. В тексте письма содержится призыв «защитить» или «верифицировать» аккаунт, перейдя по ссылке для отзыва устройства или проверки активности.

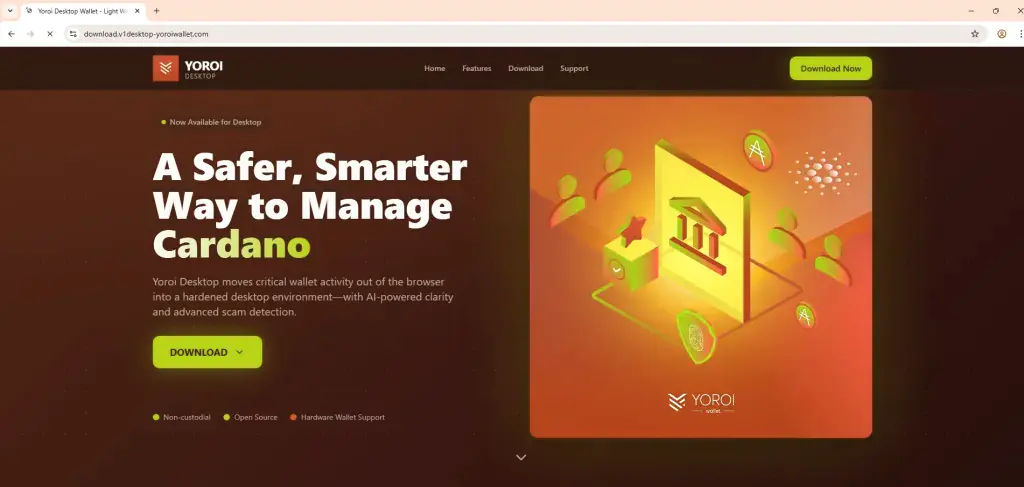

Эти ссылки ведут на фишинговые домены, такие как verify-lastpass[.]com, которые были активно зарегистрированы злоумышленниками. На подобных сайтах размещается точная копия официальной страницы входа в LastPass с использованием Single Sign-On (технология единого входа). Ничего не подозревающий пользователь, вводя свои учётные данные, включая мастер-пароль, напрямую передаёт их в руки злоумышленников. Получив доступ к хранилищу, преступники получают ключи ко всем паролям и чувствительным данным жертвы, что может привести к компрометации личных аккаунтов, корпоративных систем и серьёзным финансовым потерям.

В своём официальном предупреждении LastPass подчёркивает, что ни один сотрудник или представитель компании никогда не будет запрашивать мастер-пароль пользователя, и любые подобные запросы следует считать мошенническими. Компания активно сотрудничает с партнёрами и регистраторами доменов для оперативного вывода таких вредоносных сайтов из строя и благодарит бдительных пользователей, которые пересылают подозрительные письма на специальный адрес для обработки инцидентов abuse@lastpass.com. Для эффективного противодействия таким угрозам эксперты рекомендуют пользователям соблюдать несколько ключевых правил кибергигиены.

Прежде всего, необходимо всегда тщательно проверять полный адрес электронной почты отправителя, а не только отображаемое имя, особенно в письмах, требующих срочных действий. Категорически не следует переходить по ссылкам из подобных писем. Вместо этого нужно напрямую, вручную ввести адрес lastpass.com в браузере или открыть официальное приложение для доступа к аккаунту. Крайне важно активировать многофакторную аутентификацию (MFA) для дополнительной защиты, что даже в случае утечки пароля значительно усложнит злоумышленнику доступ. Любое подозрительное письмо с брендированием LastPass следует отправлять на проверку в abuse@lastpass.com.

Данная кампания служит очередным напоминанием о том, насколько реалистичными и изощрёнными стали современные фишинговые атаки. Менеджеры паролей, как централизованные хранилища критичных данных, остаются приоритетной мишенью для киберпреступников. Поэтому, помимо использования технических средств защиты, непрерывное повышение осведомлённости пользователей и выработка здорового скептицизма по отношению к любым, даже внешне легитимным, срочным уведомлениям о безопасности являются неотъемлемой частью стратегии защиты в современной цифровой среде.

Индикаторы компрометации

IPv4

- 104.21.21.204

- 172.67.200.82

- 52.102.103.12

- 52.102.103.4

- 52.102.103.50

URLs

- http://email.mg.79resources.com/c/eJxkzU1OwzAQQOHTjJfR_DjjeOEFFcoJWCA2yLWdNlKsQuxUKqdHwJIDvPfl4P0YJzYlkHMsap2guQaenJRl0ZKTiBKmnEgJeUTKGhnNGhhZUZCIhAkHH_PZeTsVR8tiMYLFehmc30u7HXsqbUi3arZw7f2jgTwBz8Dzee3D9gCebX99e4knkDlV-2VlA9aj1_e_GOT5_wxY24PuZg-H-JFF0QGfSvv8sS81rtsveQ_8HQAA__-ytUM_?ci&tag=yodhafinance.com&vtzlng

- http://email.mg.atomicminerals.ca/c/eJxszE1SwyAUAODTPJbM4_1AsmBRx8kJ3LgklKQ4IdUEO-rpvUAv8F1j8MLJmRJdCMRevARzizroUhafVa_jQPOsWgRLDqgJacloaiQkj4zOOUYJdhkppJFRWTxiURBsq0393mpudS9H2k6bk9nirffPE_gCNAFNc-12-wWa5KD3t3oBnn4yAvkH8OszAcjvwzr8mSOe3x9px9GRMNDLFwiuLdXN5nszj0j_AQAA__9YskAN?px7ik70&r=salud5i.cl&6

- http://email.mg.bedfordmetals.com/c/eJxszUtuwyAQANDTDEuL-TCGBYtWFfcwv8QSKGniWM3tK3XdC7xXoy_sVjIt4roSq6hXc43StInNnXLDECg7rtVTdyVj7pjZ7JEsqWWLiIykS5cSmvMSNtfRFwGx87LkVvvtUWc7tvFcym2aEa_HcX8CfwAloJT3YxlvoCRDbNo34PRd5vvn7EB6An_9pwDp3Tzii4MjVrsCfb4YxF7mto-_5oz0GwAA__-9fkCb?8v&v=itpbusa.com&jat472k

- http://email.mg.redlakegold.ca/c/eJxky0FOxSAQANDTDEsCw3ToX7DQmK69Agy0JR_8TYsm9fQewAO8HCinPKEqwXqPjokfpPZgKGUxiT3LTDKjnfL6KKvEKOQFk6oBDbJxxlrrrCNNzgoyz1OcVo6-AJm-6bPkFp9le7WsJaoW9jGOC9wb4AK4pDp0uwEXOsvv8XmDW-QA5AHu478-w12uXr9k_-7PagHfOQGZrcfatLy6-gn4FwAA__9PZD7G?bwu71&utm_source=bebran.com&2nxq14

- http://email.mg.redlakegold.ca/c/eJxky0FOxSAQANDTDEsCw3ToX7DQmK69Agy0JR_8TYsm9fQewAO8HCinPKEqwXqPjokfpPZgKGUxiT3LTDKjnfL6KKvEKOQFk6oBDbJxxlrrrCNNzgoyz1OcVo6-AJm-6bPkFp9le7WsJaoW9jGOC9wb4AK4pDp0uwEXOsvv8XmDW-QA5AHu478-w12uXr9k_-7PagHfOQGZrcfatLy6-gn4FwAA__9PZD7G?g2fk3tf3&tag=bebran.com&bd

- http://url6163.hancochem.at/ls/click?upn=u001.zzKoeZ0KJwWxkAal-2BAEGAVZqjLZ-2Fi-2FvLLleyd0Mrg7G2tDUVYJx-2BwoTtA3VLtDQxDdnbMlSxrd48X2rqT3qjwA-3D-3D4tgO_sO-2BxZceWa0lJwX67h1R3P4373GdGx0dFRW1jYvRsz0zpAChfojQaxq2-2Bkg5LzfoxWNcUnJJfqqvxD7hQYHhN-2FI-2BPE3Xav0OFz-2FYfkten1SK5CpICpFh-2FePosONfhxOeAEuJOM6ptlTgkAjbq7cEdRaO5VlNg1llTkcEPO3z5AI0k9UpvVGTAzLPy2F5XkI2ozYLJlUrGPCZ-2F-2FB-2F1EZpCXWdDXN70q14FYvRYyMptdqWq4DhdemtpUyZ6Bmfl9JRinCHKTAB32JnuxqmjamSwTQ-3D-3D

- https://u36129518.ct.sendgrid.net/ls/click?upn=u001.-2FOOkSPOOOLb9fpU79r0i5hEcjwfSQiTuVvlEgaG0hdHfvF0xmyV5ce3B4o7gGe0pUsHKDoF5ZYs1K2zEXVW9W-2F-2FdlazaOb4E5L8fdeTHrCk-3DEvrg_VBVoDhnIQxvCgpmdePRMMhkot7dkZlCJbRS3wbJOKNEIgFbdWxk02jlIRoEXWYDG-2Bu4QKAwbK0S7QyfOm51-2BaKSgcUhp9gIwP4JXcoWFOwS0EnG5t4esWxYDCzC0DArn6LAgJii-2F9ue3VcvjeqWEd6mhs3U83u8F7JNRQ94Icqdz466gV-2Fii3l-2B6SoPa9U0nLdiYN8Cfi381AtC6Kbro0T5nqaadfqtHC7xucIF3oGsjsHvz0ciYZ9bzxeP-2F6PpUrJifffYMQ4ROnoVh6uwC1g-3D-3D

- https://u44889439.ct.sendgrid.net/ls/click?upn=u001.e-2BxTnSnQxOkncC20jNBuK6V4isKkl0XRDY4tivVdQQeqb6mLeZ9KZOFcqWpx39-2BnAE7mTDuZrA1c4CRwWnQJ87meMHF8VOjaNNH6wrLM3tM-3Dy3Wh_R1ZGbWCmLkaPZePSUmyQqgC1d5Ris5WwQ8-2BSDU4d1rdH8zGcPFFH4qlT8e5nEVVXDsX1sxkOVJGJxV2k3mwe-2FKfUVjKWBXPNmt-2BaH9C1gryEyEFxqdI02G0RJDIFrE6Nl4-2FW-2BO2bPI3S5k-2B-2FPb-2FQa5gviNQAk-2BIEXw6VHumTQbE6UHjUDbxJtHf1MonzbXBm5LIlU94C72GVqQpgivP2zmV1UE4e6UHNrQ0EU5kDakI-3D&t3fq0mvk&ref=deepai.cloud&4yo7x

- https://u48791940.ct.sendgrid.net/ls/click?upn=u001.ogpCsZrycFMCzfAiwPUWLmFsdkeI0MdEubFNgF3jgfqNQnFF7Sa4GacvI70clegZr1qhygt4EWt2YnP-2FiRMmaw-3D-3D5DWs_J8xRVsYbQP5fs7rIap1JbiZonM0buqGmCHMV-2BEiWHGtUxzu1WAuzO-2F7r3H3eREXp7XzUO3kzMmDj-2FdV-2F-2B4uWrIiJutCCPJ7YwmWdBDCht1WbPrgl1ya8BLo-2FkUCBo2UB47GOty9-2BpwLA0VbNvHAyb0HBKx8PxXXUIXmB-2BtJj5jHoGWLDU-2Fzhub-2F5uJgsSK4tOiGznacs1i4gOiTZYqi69QVYnU0ickYbRu9-2BQYsVwZ3Q-2B9-2Bb-2FidY2lMaojEQ4-2FdBB2GtXwZ6LtDo7p8V7d8WbA-3D-3D

- https://u8790117.ct.sendgrid.net/ls/click?upn=u001.orExwStHYFDTU74GY1XA46huRVGl2xzICxrswbVNw6-2FtS6SAKtxwYwh83Ym-2FDWqHZcYQZJ-2FDSlAUAmoE8yFV0g-3D-3D6eeu_M-2Bd3xd1fzoxjC4kCStlaly-2FJia50cDswk4hS8HhdkZh4BaY2qwomdnOk9fz6pJQemyQsO5BiLR7Pcsr-2FFbAJeMmvGC-2FfI6pVbMaYAEYM-2B9xlijEYZ-2FdfUqJ5M4A6yAWTuHXacxHZX1hFEZJbjAKDus-2BqrDAGnOgWsIEabTDSyUaIqjQTLGTQikLOGwG5xj7wL3Wer5kxEXBuSuao3w4vxg-3D-3D&sq9fhcx&origin=fluxstore.io&i

- https://verify-lastpass.com

- https://verify-lastpass.com/login?11

- https://verify-lastpass.com/login?12

- https://verify-lastpass.com/login?13

- https://verify-lastpass.com/login?14

- https://verify-lastpass.com/login?5

- https://verify-lastpass.com/login?6

Emails

- admin@salud5i.cl

- demo@fluxstore.io

- hr@bebran.com

- info@itpbusa.com

- no_reply@kreducationsa.com

- no_reply@remstal-praxis.de

- office@hancochem.at

- support@yodhafinance.com