Эксперты Cyble Research and Intelligence Labs (CRIL) обнаружили в активном распространении сложный ботнет для операционных систем Linux, получивший название Luno. Этот вредоносный фреймворк объединяет майнинг криптовалюты, выполнение удаленных команд и модульные возможности для проведения DDoS-атак. Аналитики отмечают наличие механизмов автоматического восстановления и повышенной защиты от анализа, что указывает на профессиональный уровень разработчиков.

Описание

В отличие от традиционных криптомайнеров или DDoS-ботов, Luno использует маскировку под легитимные процессы, замену системных бинарных файлов и систему самостоятельного обновления. Это демонстрирует намерение злоумышленников создать долгосрочную криминальную инфраструктуру. Частые обновления модулей атак подтверждают активное развитие угрозы.

Кампания имеет двойную мотивацию: незаконный майнинг и предоставление DDoS-услуг заказчикам. Архитектура и модель монетизации указывают на долгосрочные планы операторов. Ботнет использует устойчивые антиотладочные техники, самовосстановление через бесконечные циклы наблюдения, игнорирование сигналов завершения и маскировку под легитимные процессы.

Для защиты сетевых соединений Luno завершает несанкционированные процессы, использующие его сокеты, и применяет резервные механизмы для связи с командным сервером (C2). Для обновлений используется полиморфизм на основе mkstemp, обеспечивающий уникальные имена файлов и очистку следов. Сеансы работы маскируются через setsid для более скрытного выполнения.

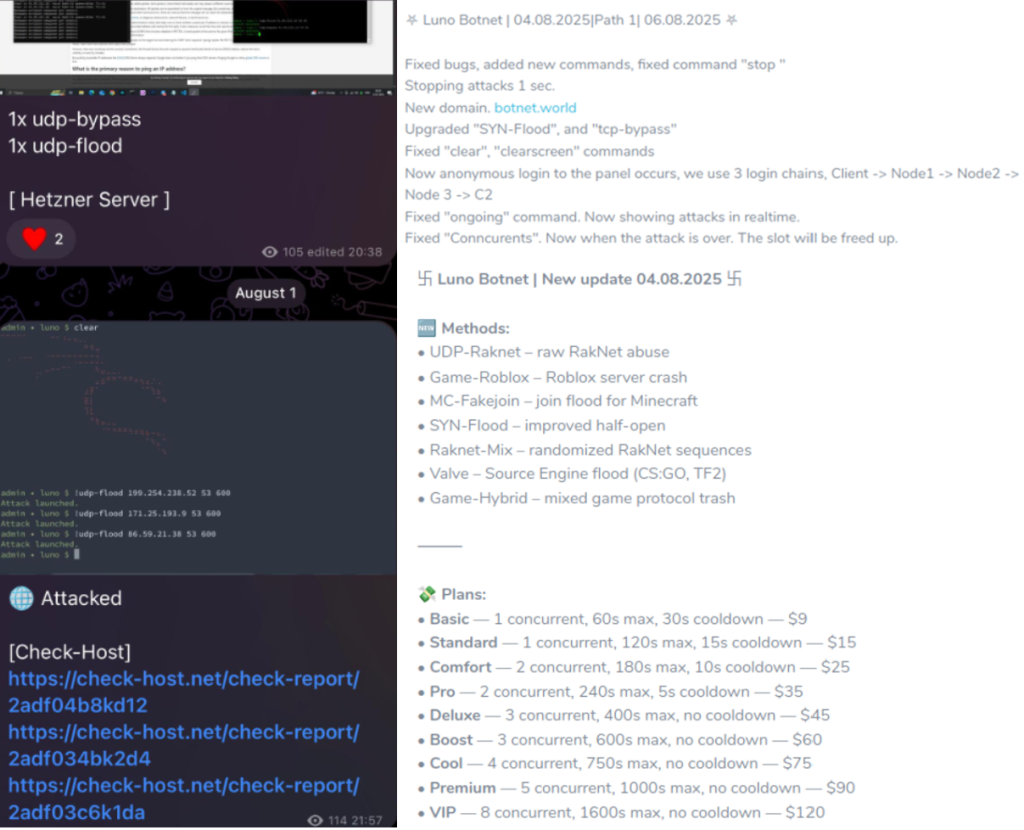

Командный обработчик поддерживает десятки вариантов DDoS-атак, произвольное удаленное выполнение команд и функцию самоуничтожения. Атаки нацелены на игровые серверы Roblox, Minecraft и Valve, что свидетельствует о модели ботнета-как-услуги.

Злоумышленник рекламирует услуги через Telegram-канал и домен main.botnet[.]world, с которого также загружается майнер xmrig. Модули DDoS постоянно развиваются и тестируются на реальных серверах, таких как Hetzner.

При запуске вредоносное ПО проверяет свое имя процесса. Если оно соответствует маскировке (например, "[kworker/0:1]"), активируется режим наблюдения с постоянным перепорождением под видом bash. Родительский процесс контролирует дочерний и перезапускает его при необходимости, обеспечивая устойчивость.

Ключевые функции включают: механизм самовосстановления, сканер сети и завершитель процессов, устойчивость к сигналам, маскировку, обеспечение постоянства через замену системных утилит и развертывание криптомайнера. Для связи с C2 используется домен botnet[.]world с резервным IP-адресом.

Команды от сервера включают запуск DDoS-атак, самоуничтожение, остановку атак, обновление и выполнение произвольных команд. Для защиты от анализа Luno проверяет наличие отладчиков, инструментов анализа, аномалий сетевых интерфейсов и задержек выполнения.

Модули DDoS охватывают широкий спектр протоколов и методов: UDP-flood, TCP-flood, HTTP-flood, атаки на игровые серверы с использованием RakNet, QUIC и других технологий. Атаки адаптированы для обхода базовых правил обнаружения за счет рандомизации и имитации легитимного трафика.

Luno представляет собой качественно новый уровень сложности для Linux-ботов. Его способность к самовосстановлению, скрытности, майнингу и модульным DDoS-атакам делает его серьезной угрозой для интернет-серверов и игровых платформ. Организациям рекомендуется усилить мониторинг и защиту Linux-сред.

Индикаторы компрометации

IPv4

- 111.0.0.2

- 162.247.155.210

Domains

- backup1.botnet.world

- backup2.botnet.world

- botnet.world

- main.botnet.world

- pool.supportxmr.com

SHA256

- 02228a0bb896ba1c7d9ba55e30e2283ed0813828710a59b44ee5cd9ca15fde8d

- 04ef7a7b8bb4257794c1e1ca4e9ec6f6d9483d68033b7d82f899b1dfbb03540c

- 145cb09d65886c553c07b61538852c129cd9d96d646b5fa68d3c2bf279bfd115

- 173e6a4948ffd0323fd3a24915fd579687db01ab5d3f2e9c4625f6e38fa18a95

- 22203242bc49968bd37fa41d2d71f500682bf4acbe6b4a75bc8a1d906128333d

- 35f9dafa8b3a0583e55e50baf73efc955fa0036f79257f282463ba1c8ba62bec

- 37707354d87acfe6871a339cdd7335ab9f664182e4e3d7fae190a80ab681254d

- 3854303c9bbbf4596e9212973025f28c4820f09733338362a02d2139997854b2

- 42bc25707f4ac4fdbb790984ac3b10302e334a92ea454d4dc5b8d2ff5db2ee10

- 434eb745499b3e9e64c610f63bd4e3627fee2ec65d63c10ab8d309fb39b8563a

- 44d092705dbb73592c195cf34500d5445ce07dca287d810cac0b46dfa2f136f2

- 494907402a75edc3fc9de771d4fe3a5c3152f33ccf9585bdec1f747204a925e4

- 523c5a5eab2acef0c8c7742ba206015eab917e9903ce11ab2f944479ad4b6b52

- 5828a38617dcb960d3cb9defd8ae31aa992c24e88afa74fe45fb00d50f251c5d

- 679df856eefb1d4c2e1a8a023f1cfedde09e91559f32f51a5a22b4f24ef960e5

- 6dd32d19c50ac7e8312841b6d5a18051524bc0481dd515c4ef4182029f47bebb

- 7a815a709ff704864498357d284be77b5cbafcba8cb0339d356ad810beb21255

- 88f4e076d65ba24b80dcefd2a9c612ae0b48c0fa54e5aab1844e0f067db76d4b

- 9b06c8f2dd6786e4054b2bbfacb829c87437b90afd9c21c5b6a73ef46ad06f5e

- 9c57ed922c7938a66378c09515db683e117905ec868b569869c6dccc93492765

- 9d6c0a419a66583fa780963369304388734be19ba3972efe62f0cdda9c78c84d

- a5e17a183b443c78e04288f74c0ebb7f76f02bd821e4ec04a7419ca4579e6f00

- aba0c821bd0999ecf8517b02d03ea6b8ee764aed838b2d399e3c5cf560cefac1

- ac02512252fa8b595409a23bdcd580f158363114910c0b3ba3519f10f8ec14a5

- af85156846dfde3982d4b70aa5589783cb76e074ea6dc6b2d6f50d65e8afdeb4

- afb184b8cef4977e89c2e03c4fa7e6f65f7dce5a1e341e7635045d581a4b6741

- b33d956cfd5195548c6929fb665d73159c6af2b06bc054641403747b002fc4e6

- b365ffb76171b34397e5812b26b0463f180f595ee745f8844defc54123548d63

- bb17a10a87b64c12d78674855d11629040b5ec7f944e094283945260f6528de0

- c0f4e4eda197f190448d173e8d19d29d4a43f707c9903377e134ca74fb82a85b

- cad7db77c00e1b885ec23ab8b1f2c9f4e4945a9e5fb013ec22e5d0fda8674107

- cb0dd49684ff8c2aedb87646b598a90e2271aea9aaa01c57154c417321a174b0

- cf3b81501408f9c47b3e6458a82dfa6100d4dab96e0b6044bb3a48a31ea308ca

- dca002e9e4c78d7e7d9b807cd9d05ac8440c55b930994d540207c2b4b1541fb3

- df297e47bf2ae280d1f56540ce949571bf0292b8ac0e118aaaf6113bbfd85c27

- e719cb7cb92df4731ff2e2098ab2e3f0ce85756f7cd7737ecd1fbb181c2046a1

- ea2d995d6986a80ac9a2551c716636020d6446b6863619e7e8738eb1c05ea772

- ec1f3646eecdea8371c30e573973e19a1fae2f74c6eece2c5ba215499378d421

- f4f205b55e56cda451affed28e6c54b4b921759b7efaa97276b48d1c30d2a4e7

Wallet

- 4B9gxLDjJP2ZNHm8R6k3hUTT9ozmArqUggecuyDntnWKYS9h3HLJAzs8TV2YP8P7VkMshJxtPnJJ5iZRQmncKWyVAwadHH2

Связанные индикаторы

- Индикаторы компрометации ботнета Mirai (обновление за 21.08.2025)

- Индикаторы компрометации ботнета Mirai (обновление за 20.08.2025)

- Индикаторы компрометации ботнета Mirai (обновление за 19.08.2025)

- Индикаторы компрометации ботнета Mirai (обновление за 18.08.2025)

- Индикаторы компрометации ботнета Mirai (обновление за 15.08.2025)

- Индикаторы компрометации ботнета Mirai (обновление за 14.08.2025)

- Индикаторы компрометации ботнета Mirai (обновление за 13.08.2025)

- Индикаторы компрометации ботнета Mirai (обновление за 11.08.2025)

- Индикаторы компрометации ботнета Mirai (обновление за 07.08.2025)

- Индикаторы компрометации ботнета Mirai (обновление за 06.08.2025)