Исследователи Check Point Research (CPR) раскрыли детали деятельности новой высокоразвитой угрозы, получившей обозначение Silver Dragon («Серебряный дракон»). Эта группа, которую с высокой степенью уверенности связывают с китайскими хакерами из кластера APT41, с середины 2024 года ведёт целенаправленные атаки на государственные и коммерческие организации в Юго-Восточной Азии и Европе. Особенностью группировки является применение уникального бэкдора GearDoor, который для скрытного управления использует не традиционные серверы, а облачный сервис Google Drive, что значительно затрудняет обнаружение вредоносного трафика.

Описание

Группировка демонстрирует классическую для продвинутых угроз тактику: многоэтапное проникновение, тщательное закрепление в системе и использование как стандартных хакерских фреймворков, так и собственных инструментов. Изначально Silver Dragon получает доступ к корпоративным сетям двумя основными путями: через эксплуатацию уязвимостей в публичных серверах или с помощью фишинговых писем со злонамеренными вложениями. После получения первоначального доступа злоумышленники разворачивают на скомпрометированных хостах фреймворк Cobalt Strike, который служит платформой для дальнейших действий и командного центра.

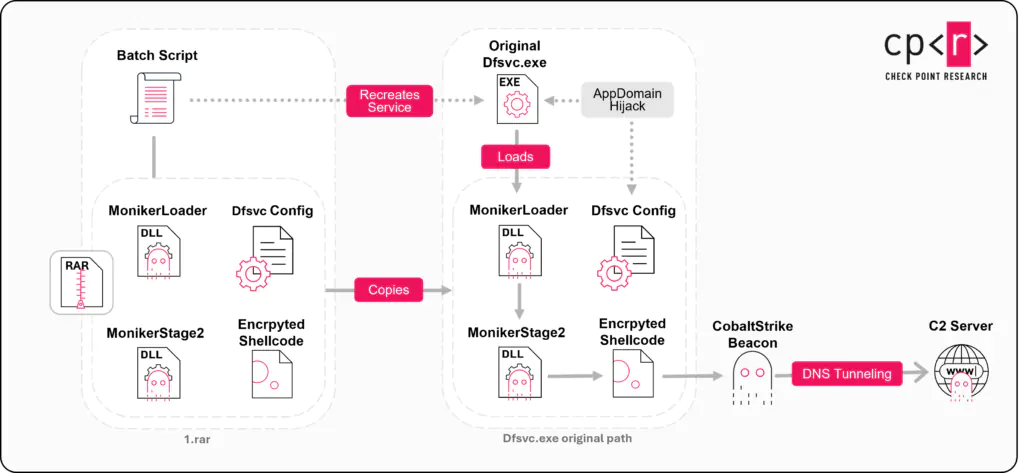

Однако ключевой интерес представляет уникальный механизм закрепления в системе и скрытого управления. Аналитики обнаружили три основные цепочки заражения, две из которых связаны с постинфекционной деятельностью после взлома серверов. В них используется техника подмены служб Windows: вредоносные библиотеки внедряются в легитимные системные процессы, такие как службы обновления Windows (wuausrv) или Bluetooth (bthsrv). Это позволяет вредоносным процессам маскироваться под обычную активность операционной системы. Для этого применяются кастомные загрузчики, такие как MonikerLoader с обфускацией на основе Brainfuck или BamboLoader с уплощением потока управления, которые в конечном итоге дешифруют и запускают в памяти полезную нагрузку Cobalt Strike.

Третья цепочка связана с фишинговой кампанией, нацеленной, в частности, на Узбекистан. В письмах рассылаются файлы ярлыков (LNK) необычно большого размера, которые содержат в своей структуре встроенные исполняемые модули. При открытии ярлыка запускается PowerShell-скрипт, который извлекает эти модули, включая тот же загрузчик BamboLoader, и выполняет их, что в итоге также приводит к установке беккона Cobalt Strike. Конечные полезные нагрузки используют для связи с операторами DNS-туннелирование или коммуникацию через защищённые Cloudflare HTTP-серверы, что является стандартной практикой для уклонения от обнаружения.

Наиболее примечательным инструментом в арсенале группировки стал бэкдор GearDoor. Это полностью кастомная разработка на .NET, которая для управления использует не выделенные серверы, а аккаунт Google Drive. Каждая заражённая машина создаёт в облачном хранилище папку с уникальным именем, основанным на хэше имени компьютера. Всё взаимодействие строится на файлах с определёнными расширениями, которые указывают на команду. Например, файл ".cab" содержит команды для выполнения на хосте (аналоги "whoami", "ipconfig", загрузка файлов), ".rar" - служит для доставки новых модулей или самообновления бэкдора, а ".7z" - для выполнения плагинов (сборок .NET) прямо из памяти. Ответы и результаты операций загружаются обратно в ту же папку в Google Drive. Такой подход использует доверенный, зашифрованный и повсеместно разрешённый в корпоративных сетях трафик к облачным сервисам, что делает GearDoor крайне сложным для обнаружения сетевыми системами IDS/IPS (системы обнаружения и предотвращения вторжений).

Помимо GearDoor, в арсенале Silver Dragon обнаружены и другие специализированные инструменты. SilverScreen - это скриншотеры, который, работая в фоне, захватывает изображения с экранов пользователей, используя алгоритм сравнения для съёмки только при значительных изменениях, что снижает нагрузку и заметность. Инструмент SSHcmd представляет собой утилиту командной строки для неинтерактивного подключения по SSH, удалённого выполнения команд и передачи файлов, что упрощает перемещение злоумышленников внутри сети.

Атрибуция группировки к китайскому кластеру APT41 основана на нескольких перекрестных свидетельствах. Аналитики обнаружили практически идентичные сценарии установки вредоносных служб, ранее задокументированные в отчётах Mandiant по деятельности APT41. Уникальная многоступенчатая процедура дешифровки полезной нагрузки в загрузчике BamboLoader (RC4 с последующей декомпрессией LZNT1) также является характерным признаком инструментария китайских APT-групп. Кроме того, временные метки создания файлов в образцах вредоносного ПО последовательно соответствуют часовому поясу UTC+8 (Пекин). География атак, фокус на государственный сектор и использование кракнутых версий Cobalt Strike с определёнными водяными знаками дополнительно укрепляют эту связь.

Деятельность Silver Dragon наглядно демонстрирует эволюцию тактик кибершпионажа, где упор делается на максимальную скрытность и использование легитимных интернет-сервисов. Атаки подобного уровня сложности требуют от специалистов по информационной безопасности не только мониторинга сетевых аномалий, но и тщательного анализа поведения процессов внутри конечных точек. В качестве мер защиты эксперты рекомендуют усилить контроль за запуском необычно больших LNK-файлов, строго ограничить исходящий доступ к облачным хранилищам в корпоративных политиках брандмауэров, а также активно применять решения класса EDR (Endpoint Detection and Response - обнаружение и реагирование на конечных точках) для выявления сложных техник закрепления в системе, таких как подмена служб и скрытое выполнение кода в памяти. Регулярный аудит конфигураций публичных серверов и обучение сотрудников распознаванию целевого фишинга остаются критически важными элементами защиты от подобных продвинутых угроз.

Индикаторы компрометации

Domains

- ampolice.org

- bigflx.net

- copilot-cloud.net

- drivefrontend.pa-clients.workers.dev

- exchange4study.com

- mindssurpass.com

- oicm.org

- onedriveconsole.com

- protacik.com

- revitpourtous.com

- splunkds.com

- wikipedla.blog

- zhydromet.com

SHA256

- 166e777cb72a7c4e126f8ed97e0a82e7ca9e87df7793fea811daf34e1e7e47a6

- 16b9a7358be88632378ba20ba1430786f3b844694b1f876211ecdbecf5cccbc2

- 19139a525ee9c22efd6a4842c4cd50ab2c5f9ee391e5531071df0bb4e685f55d

- 2f787c1454891b242ab221b8b8b420373c3eb1a0c1fdcb624dd800c50758bbb0

- 3128bdb8efaaa04c0ba96337252f4cc2dc795021cbc410f74ace9dde958bac1d

- 37b485ed8d150d022c41e5e307b8c54c34ef806625b44d0c940b18be7d5b29ce

- 3a2df7a2cfeca5ba315a29cf313268a53a22316c925e6b9760ead8f4df0d1f75

- 3e2a0bafbd44e24b17fd7b17c9f2b2a3727349971d42612d55bbc1732082619a

- 43f8f94ca5aa0af7bfb0cc1d2f664a46500a161b2d082b48b516d084ef485348

- 44e769efed3e4f9f04c52dcd13f15cead251a1a08827a2cb6ea68427522c7fbb

- 4f93be0c46a53701b1777ab8df874c837df3d8256e026f138d60fc2932e569a8

- 51684a0e356513486489986f5832c948107ff687c8501d64846cdc4307429413

- 5341c7256542405abdd01ee288b08e49dcb6d1782be6b7bea63b459d80f9a8f5

- 568c67564d62b09d1a1bc29a494cf4bf31afddcafcf78592b178c63f23ccfcae

- 5ad857df8976523cb3ad2fdf30e87c0e7daa64135716b139ffdcd209b98e1654

- 72e4b6540e32b8b7aac850055609bc5afc19e29834e9aa6be29a8ea59a2c9785

- 7384462d420bdc9683a4cac2a8ad19353a2aa7d2244c91e9182345777e811e33

- 740a09fcdefa5a5f79355b720f54ff09efa64062229fb388adbccd9c829e9ff0

- 74a11a07d167f8f5c0baa724d1f7708985c81d0ac3d0e4d7ef3f3220c335e009

- 7f89a4d5af47bc00a9ad58f0bcbe8a7be2662953dcd03f0e881cc5cbf6b7bca8

- 85a03d2e74ae84093a74699057693d11e5c61f85b62e741778cbc5fc9f89022f

- 8c29f9189a9ad75a959024f59e68c62d42a6fd42f9eacf847128c7efe4ef7578

- 948468aba5c851952ebe56a5bf37904ed83a6c8cb520304db6938d79892f0a1b

- 967b5c611d304385807ea2d865fa561c15cde0473dd63e768679a4f29f0e4563

- a6b5448ba45f3f352f5f4c5376024891adda1ef8ebf62a8fe63424fa230c691d

- b93560c4d18120e113fb8b04a8aa05f66a12116d1fbf18a93186f6314381e97e

- bcbe2f0a8134c0e7fce18d0394ababc1d910e6f7b77b8c07643434cd14f4c5d6

- bd699ed720e2bd7085b3444cb8f4d36870b5b48df1055ec6cc1553db3eef7faf

- c4de1f1a8cb3b0392802ee56096ddb25b6f51c51350ce7c45e14d8c285765300

- ddaca57f3d5f4986da052ca172631b351410d6f5831f6af351699c6201cc011b

- e3b016f2fc865d0f53f635f740eb0203626517425ed9a2908058f96a3bcf470d